# LiteLLMSupplyChainRisk

105

BlackRiderCryptoLord

#GateSquareAprilPostingChallenge

#LiteLLMSupplyChainRisk

PyPIの侵害は暗号ウォレットを脅かすのか?

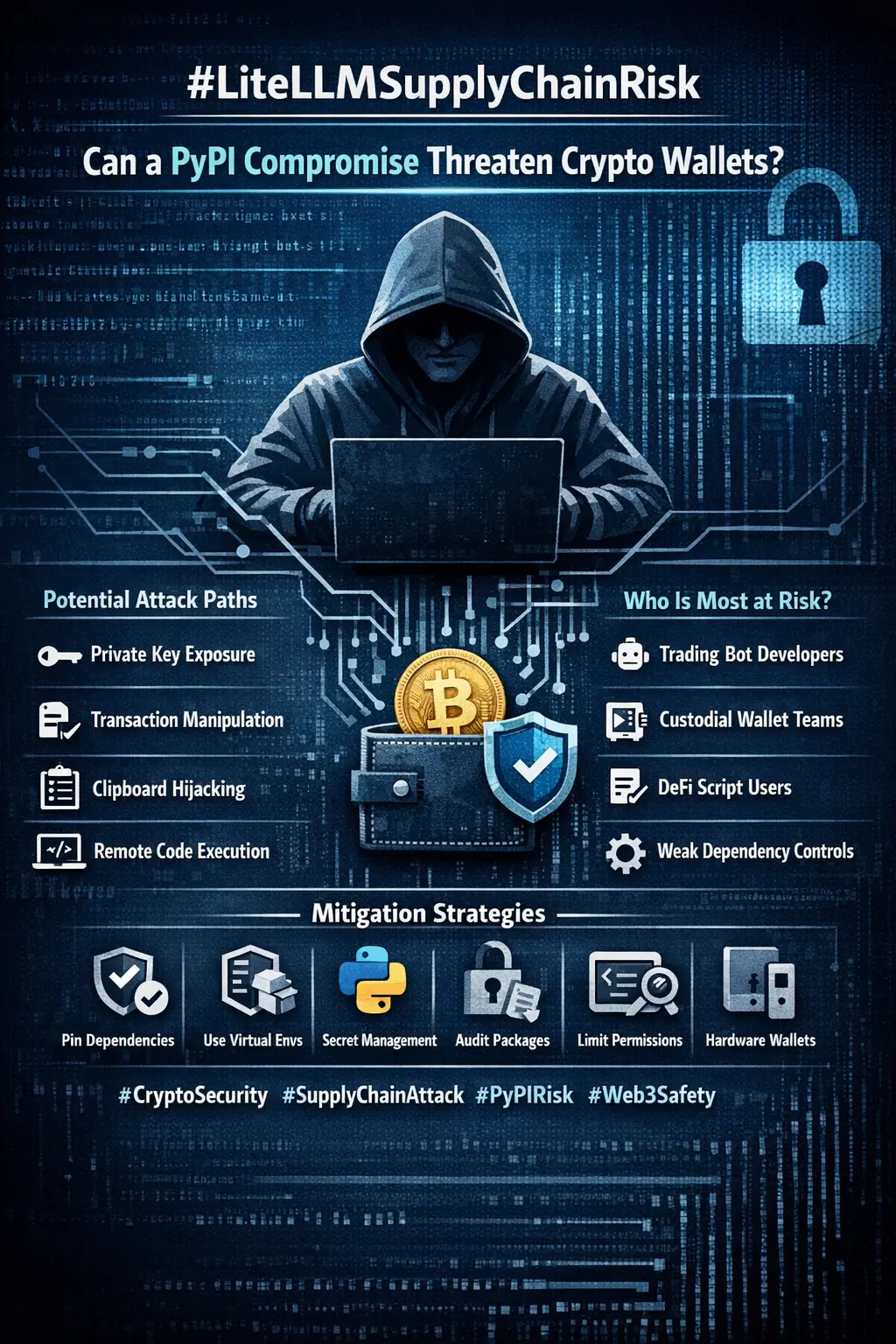

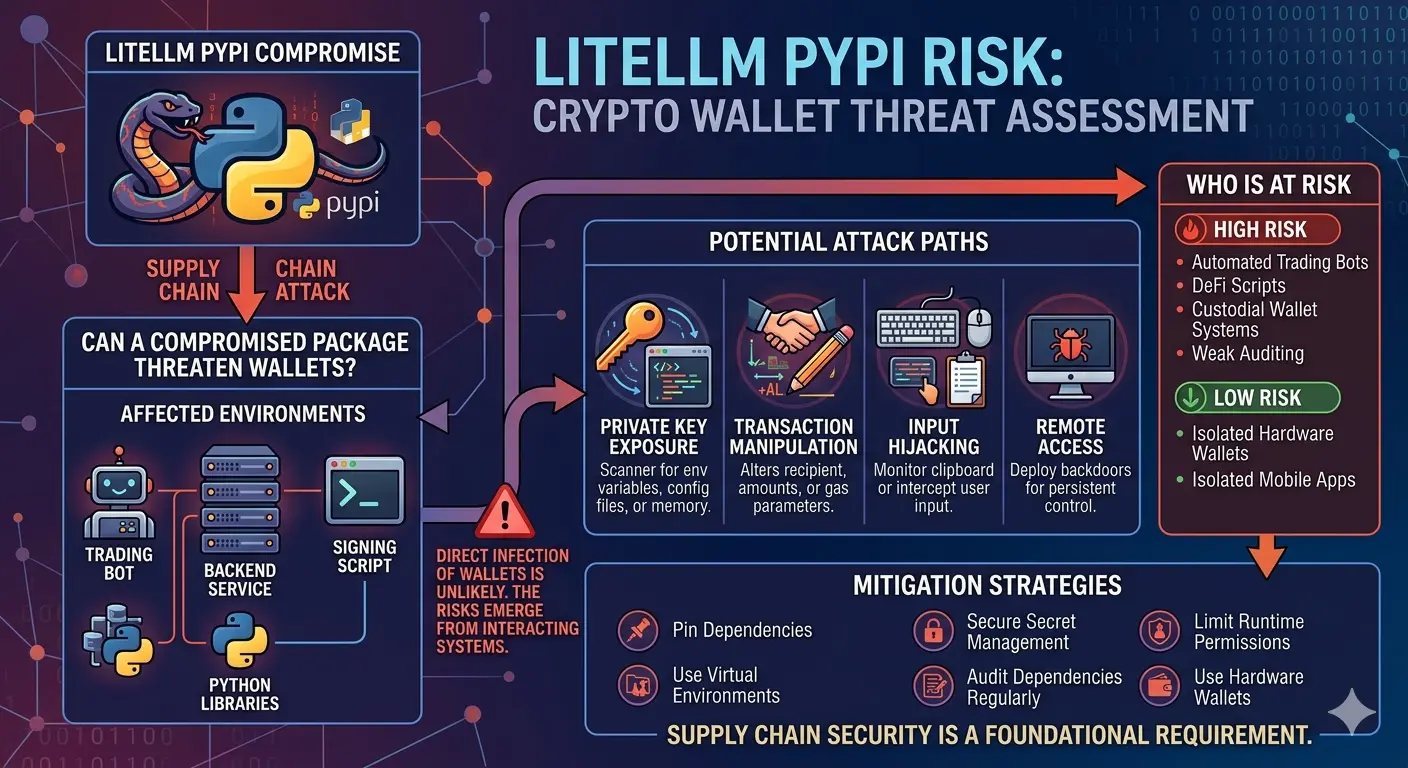

最近のLiteLLMに関連するサプライチェーン問題の懸念は、より広範で深刻な現実を浮き彫りにしています:開発者ツールは今や最前線の攻撃対象です。すべてのLiteLLMユーザーが侵害されているという普遍的な証拠はありませんが、このシナリオは暗号エコシステムにとって重要な疑問を投げかけます — 侵害されたPythonパッケージは暗号ウォレットを危険にさらすことができるのか?答えは条件付きですが、特定の状況下ではリスクは現実的です。

リスクの発生メカニズム

PyPI (Python Package Index)はオープンソースライブラリの配布に広く利用されています。LiteLLM (やその依存関係のチェーン)がハイジャックされたり、タイプミスされたり、悪意のあるコードに更新された場合、インストール時や実行時に静かに実行される可能性があります。これにより、開発者が知らず知らずのうちに侵害されたコードを環境に取り込むサプライチェーン攻撃の経路が生まれます。

暗号ウォレット自体は直接「感染」しませんが、ウォレットと連携する環境 — 取引ボット、バックエンドサービス、署名スクリプト、分析パイプライン — はしばしばPythonライブラリ

#LiteLLMSupplyChainRisk

PyPIの侵害は暗号ウォレットを脅かすのか?

最近のLiteLLMに関連するサプライチェーン問題の懸念は、より広範で深刻な現実を浮き彫りにしています:開発者ツールは今や最前線の攻撃対象です。すべてのLiteLLMユーザーが侵害されているという普遍的な証拠はありませんが、このシナリオは暗号エコシステムにとって重要な疑問を投げかけます — 侵害されたPythonパッケージは暗号ウォレットを危険にさらすことができるのか?答えは条件付きですが、特定の状況下ではリスクは現実的です。

リスクの発生メカニズム

PyPI (Python Package Index)はオープンソースライブラリの配布に広く利用されています。LiteLLM (やその依存関係のチェーン)がハイジャックされたり、タイプミスされたり、悪意のあるコードに更新された場合、インストール時や実行時に静かに実行される可能性があります。これにより、開発者が知らず知らずのうちに侵害されたコードを環境に取り込むサプライチェーン攻撃の経路が生まれます。

暗号ウォレット自体は直接「感染」しませんが、ウォレットと連携する環境 — 取引ボット、バックエンドサービス、署名スクリプト、分析パイプライン — はしばしばPythonライブラリ

DEFI3.22%

- 報酬

- 2

- 1

- リポスト

- 共有

HighAmbition:

堅定不移のHODL💎もっと詳しく

成長中のコミュニティに、40M人のユーザーと一緒に参加しましょう

⚡️ 暗号通貨ブームのディスカッションに、40M人のユーザーと一緒に参加しましょう

💬 お気に入りの人気クリエイターと交流しよう

👍 あなたの興味を見つけよう

人気の話題

36.77K 人気度

168.46K 人気度

29.19K 人気度

708.9K 人気度

1.8M 人気度

1.62M 人気度

37.02K 人気度

34.06K 人気度

47.44K 人気度

422.29K 人気度

ニュース

もっと見るピン