作者:Andjela Radmilac翻訳:Saoirse、Foresight Newsタイトル:ハッカーの影の下で、資金の喪失だけではない---暗号通貨の脆弱性攻撃は数分でウォレットを空にできるが、完全な損失が明らかになるまでには通常数ヶ月かかる。トークン価格は絶えず下落し、プロジェクトの資金プールは縮小し、採用は凍結される。盗難事件を乗り越えたプロジェクトでさえ、その後の波乱の中で未来を完全に失う可能性がある。暗号通貨のハッカー攻撃は、ウォレットが空になる瞬間に終わることは決してない。盗みは迅速かつ直感的に行われ、その後、より遅い崩壊がプロジェクト内部に広がり始める。トークンは継続的に下落し、資金プールは縮小し、採用計画は削減され、製品開発は遅延し、パートナーは次々と撤退する。本来なら復興に全力を尽くすべきプロジェクトも、信頼回復に数ヶ月を要し、建設に投資できなくなる。これが、Immunefiの最新の「2026年オンチェーンセキュリティ状況報告書」に描かれる現象だ。その核心的見解は、暗号業界だけでなく、伝統的な市場にも当てはまる:初期の損失は傷の一部に過ぎない。より深刻な問題は、脆弱性攻撃がプロジェクトの未来に破壊的な影響を与える点にある。Immunefiのデータによると、サンプル中の一回の攻撃で盗まれた平均金額は約2500万ドルであり、盗まれたトークンの六ヶ月以内の中央値の下落率は61%に達している。この期間中、84%のトークンは盗難当日の価格に戻らず、プロジェクトチームは少なくとも三ヶ月の修復期間を要し、正常な開発が遅れる。しかし、これらのデータには前提条件がある。トークンの下落には複数の原因があり、多くのプロジェクトは攻撃を受ける前からすでに脆弱だった—流動性不足、過大評価、またはすでに成長の勢いを失っていた。Immunefiは、ハッカー攻撃の影響と市場全体の弱体化やプロジェクト固有の問題を完全に切り離すことはできないと認めている。それでも、報告書で示されるパターンは依然として重要だ:ハッカー攻撃はもはや孤立した盗難事件ではなく、長期的な企業危機の一端となっている。この報告書の価値は、ホットニュースが収束した後も、ハッカー攻撃の後続の影響が長期にわたりダメージを与え続けていることを証明している点にある。**中央値の攻撃損失は減少しているが、極端な攻撃はより危険になっている**Immunefiの統計によると、2024年から2025年までに暗号攻撃事件は合計191件発生し、総損失は467億ドルに上る。過去5年間では合計425件の攻撃があり、総損失は1190億ドルに達している。攻撃件数はほぼ変わらず:2024年94件、2025年97件で、2023年とほぼ同じだ。これは、市場のセキュリティが著しく改善されていないことを示している。ハッカー攻撃は暗号業界の常態となり、いくつかの巨大攻撃だけで年間のリスクを定義できる。報告書は、次のような核心的な矛盾を明らかにしている:2024-2025年の攻撃損失の中央値は220万ドルであり、2021-2023年の450万ドルを下回っている。表面上は進歩のように見えるが、平均損失は約2450万ドルと、中央値の11倍以上に達している。この差は以前は6.8倍だった。上位五件の攻撃は、盗まれた資金の62%、トップ十件は73%を占める。これは非常に危険な分布形態だ:市場は平穏で安全に見えるが、一度の巨大事件によって一気に裂ける。普通の攻撃の規模は小さくなったが、真の致命的リスクは尾部に潜む—少数の特大事故が大部分の損失を吸収し、一日で市場全体に衝撃を与える。最も典型的な例はBybitだ。15億ドルの脆弱性攻撃は、2025年の最も象徴的なハッカー事件となり、その一件だけで当年の盗難資金の44%を占めた。こうした事件はニュースの奇観として捉えられがちだが、より深いリスク集中の問題を露呈している:一つの主要プラットフォームの失守だけで、業界全体の年間損失構造が歪み、少数の重要なポイントに巨大なリスクが集中している。**長期的な下落こそが、プロジェクトの真の崩壊の始まり**報告書の盗難資金に関するデータも重要だが、最も警鐘を鳴らすのは価格への衝撃部分だ。Immunefiが統計した82の盗難トークンのサンプルでは:* 盗難後2日以内の中央値の下落は約10%、前回のサイクルとほぼ同じ;* しかし、実際の衝撃は後期に現れる:六ヶ月の中央値の下落は61%に拡大し、2021-2023年の53%を上回る。六ヶ月後:* 盗難トークンの56.5%が50%以上下落;* 14.5%が90%以上下落;* 価格が盗難当日の水準に戻ったのは約16%のみ。図表は、2024年と2025年のImmunefiサンプル中82種のハッカー攻撃を受けたトークンの中央値の価格下落率を示している(出典:Immunefi)ハッカー攻撃の全影響を理解するには、トークン価格を孤立した市場指標とみなすことはできない。ほとんどの暗号プロジェクトにとって、トークンは資金プール、資金調達の基盤、そして公開された信用の証明書だ。長期的な暴落は、プロジェクトの運営サイクル、採用能力、パートナーシップの交渉力、内部士気を直接打撃する。報告書は、攻撃を受けたプロジェクトは数週間以内にセキュリティ責任者を失い、少なくとも三ヶ月の修復期間に入ると指摘している。時間はプロジェクトによって異なるが、その結果は明白だ:トークンの崩壊、ブランドの毀損により、ほとんどのプロジェクトは息を吹き返す余地がない。多くの市場は一度の盗難や不況、さらには名誉毀損を耐えられるが、暗号業界ではこれらを一つの事件に圧縮しがちだ:攻撃による資金流出→トークンの暴落と公開的な評価損→内部の整理が終わる前にパートナーが撤退。このような環境下での復旧は非常に困難であり、資金不足のチームにとっては致命的だ。リスク依存は状況をさらに悪化させる。Immunefiは、DeFiエコシステムがますます相互接続され、クロスチェーンブリッジ、ステーブルコイン、流動性ステーキング、リステーキング、レンディング市場間でより長く脆弱なリスク連鎖を形成していると指摘している。報告書の一部ケースは外部検証を要するが、大きな流れは疑いようがない:現在の暗号システムは層が複雑になり、一度の攻撃の影響は当該プロトコルを超えて拡散する。中心化プラットフォームは依然として爆発の中心だ。報告によると、2024-2025年の191件の攻撃のうち、中央集権取引所を対象としたのは20件だけだが、その損失は255億ドルに達し、総損失の54.6%を占めている。これは、スマートコントラクトの脆弱性から資産の管理、鍵の管理、インフラの過度集中へと問題を引き戻す。多くの「分散型リスク耐性」を売りにする業界においても、大部分の巨額損失は依然として信頼に依存した中央集権ノードに集中している。しかし、これですべての盗難プロジェクトが破綻するわけではない。業界は新たな段階に入った:プロジェクトの存続は、一度の攻撃に耐えることではなく、その後の六ヶ月を耐えられるかどうかにかかっている。窃盗は危機の始まりに過ぎない。本当に未来があるかどうかを決めるのは、攻撃後の長く遅い、継続的な二次被害だ。

窃盗は始まりに過ぎない:ハッカー攻撃の背後にあるゆっくりとした崩壊

作者:Andjela Radmilac

翻訳:Saoirse、Foresight News

タイトル:ハッカーの影の下で、資金の喪失だけではない

暗号通貨の脆弱性攻撃は数分でウォレットを空にできるが、完全な損失が明らかになるまでには通常数ヶ月かかる。トークン価格は絶えず下落し、プロジェクトの資金プールは縮小し、採用は凍結される。盗難事件を乗り越えたプロジェクトでさえ、その後の波乱の中で未来を完全に失う可能性がある。

暗号通貨のハッカー攻撃は、ウォレットが空になる瞬間に終わることは決してない。盗みは迅速かつ直感的に行われ、その後、より遅い崩壊がプロジェクト内部に広がり始める。

トークンは継続的に下落し、資金プールは縮小し、採用計画は削減され、製品開発は遅延し、パートナーは次々と撤退する。本来なら復興に全力を尽くすべきプロジェクトも、信頼回復に数ヶ月を要し、建設に投資できなくなる。

これが、Immunefiの最新の「2026年オンチェーンセキュリティ状況報告書」に描かれる現象だ。その核心的見解は、暗号業界だけでなく、伝統的な市場にも当てはまる:初期の損失は傷の一部に過ぎない。

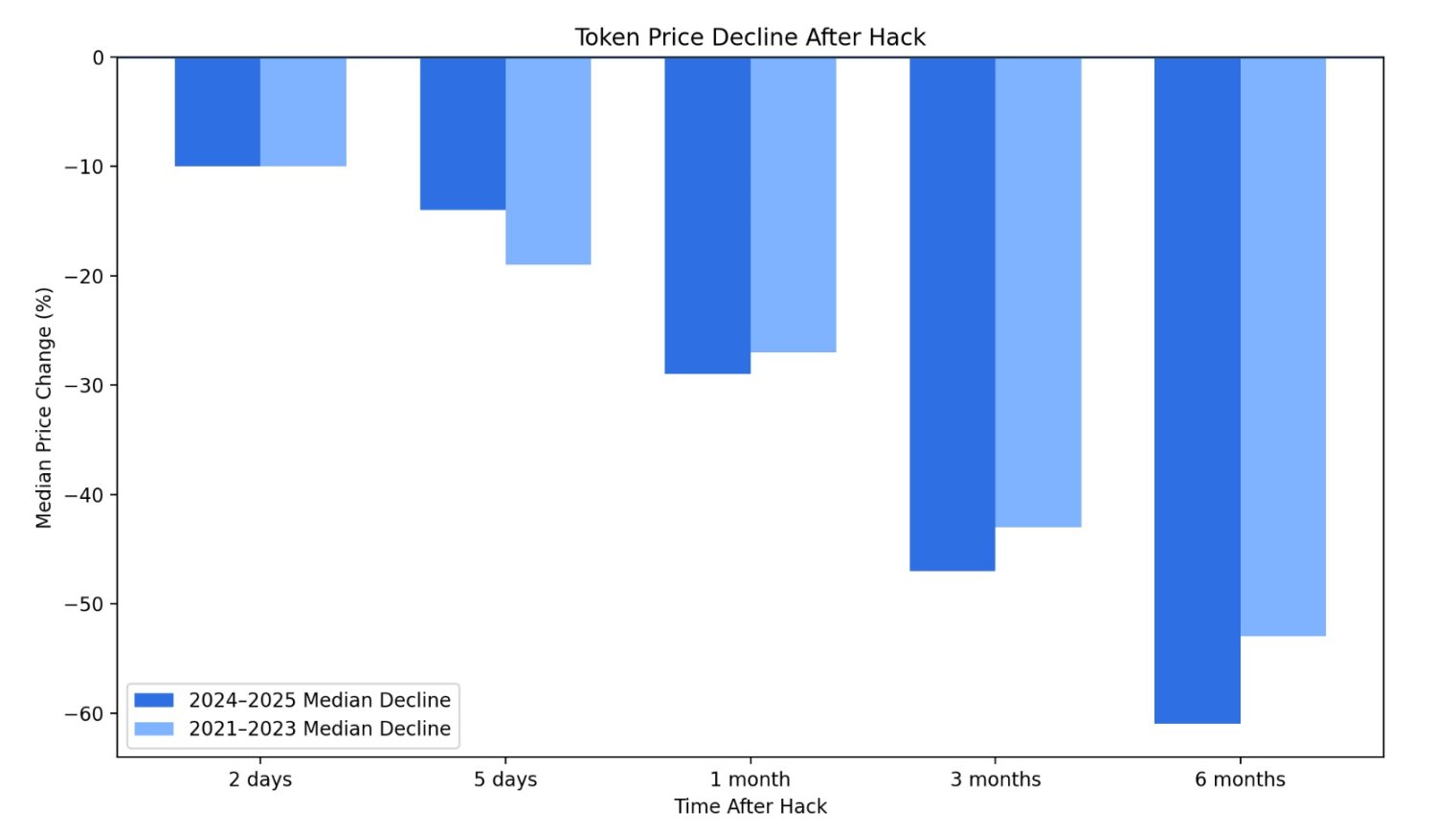

より深刻な問題は、脆弱性攻撃がプロジェクトの未来に破壊的な影響を与える点にある。Immunefiのデータによると、サンプル中の一回の攻撃で盗まれた平均金額は約2500万ドルであり、盗まれたトークンの六ヶ月以内の中央値の下落率は61%に達している。この期間中、84%のトークンは盗難当日の価格に戻らず、プロジェクトチームは少なくとも三ヶ月の修復期間を要し、正常な開発が遅れる。

しかし、これらのデータには前提条件がある。トークンの下落には複数の原因があり、多くのプロジェクトは攻撃を受ける前からすでに脆弱だった—流動性不足、過大評価、またはすでに成長の勢いを失っていた。

Immunefiは、ハッカー攻撃の影響と市場全体の弱体化やプロジェクト固有の問題を完全に切り離すことはできないと認めている。それでも、報告書で示されるパターンは依然として重要だ:ハッカー攻撃はもはや孤立した盗難事件ではなく、長期的な企業危機の一端となっている。

この報告書の価値は、ホットニュースが収束した後も、ハッカー攻撃の後続の影響が長期にわたりダメージを与え続けていることを証明している点にある。

中央値の攻撃損失は減少しているが、極端な攻撃はより危険になっている

Immunefiの統計によると、2024年から2025年までに暗号攻撃事件は合計191件発生し、総損失は467億ドルに上る。過去5年間では合計425件の攻撃があり、総損失は1190億ドルに達している。

攻撃件数はほぼ変わらず:2024年94件、2025年97件で、2023年とほぼ同じだ。これは、市場のセキュリティが著しく改善されていないことを示している。ハッカー攻撃は暗号業界の常態となり、いくつかの巨大攻撃だけで年間のリスクを定義できる。

報告書は、次のような核心的な矛盾を明らかにしている:

2024-2025年の攻撃損失の中央値は220万ドルであり、2021-2023年の450万ドルを下回っている。表面上は進歩のように見えるが、平均損失は約2450万ドルと、中央値の11倍以上に達している。この差は以前は6.8倍だった。上位五件の攻撃は、盗まれた資金の62%、トップ十件は73%を占める。

これは非常に危険な分布形態だ:市場は平穏で安全に見えるが、一度の巨大事件によって一気に裂ける。普通の攻撃の規模は小さくなったが、真の致命的リスクは尾部に潜む—少数の特大事故が大部分の損失を吸収し、一日で市場全体に衝撃を与える。

最も典型的な例はBybitだ。15億ドルの脆弱性攻撃は、2025年の最も象徴的なハッカー事件となり、その一件だけで当年の盗難資金の44%を占めた。

こうした事件はニュースの奇観として捉えられがちだが、より深いリスク集中の問題を露呈している:一つの主要プラットフォームの失守だけで、業界全体の年間損失構造が歪み、少数の重要なポイントに巨大なリスクが集中している。

長期的な下落こそが、プロジェクトの真の崩壊の始まり

報告書の盗難資金に関するデータも重要だが、最も警鐘を鳴らすのは価格への衝撃部分だ。

Immunefiが統計した82の盗難トークンのサンプルでは:

六ヶ月後:

図表は、2024年と2025年のImmunefiサンプル中82種のハッカー攻撃を受けたトークンの中央値の価格下落率を示している(出典:Immunefi)

ハッカー攻撃の全影響を理解するには、トークン価格を孤立した市場指標とみなすことはできない。ほとんどの暗号プロジェクトにとって、トークンは資金プール、資金調達の基盤、そして公開された信用の証明書だ。長期的な暴落は、プロジェクトの運営サイクル、採用能力、パートナーシップの交渉力、内部士気を直接打撃する。

報告書は、攻撃を受けたプロジェクトは数週間以内にセキュリティ責任者を失い、少なくとも三ヶ月の修復期間に入ると指摘している。時間はプロジェクトによって異なるが、その結果は明白だ:トークンの崩壊、ブランドの毀損により、ほとんどのプロジェクトは息を吹き返す余地がない。

多くの市場は一度の盗難や不況、さらには名誉毀損を耐えられるが、暗号業界ではこれらを一つの事件に圧縮しがちだ:攻撃による資金流出→トークンの暴落と公開的な評価損→内部の整理が終わる前にパートナーが撤退。

このような環境下での復旧は非常に困難であり、資金不足のチームにとっては致命的だ。

リスク依存は状況をさらに悪化させる。Immunefiは、DeFiエコシステムがますます相互接続され、クロスチェーンブリッジ、ステーブルコイン、流動性ステーキング、リステーキング、レンディング市場間でより長く脆弱なリスク連鎖を形成していると指摘している。

報告書の一部ケースは外部検証を要するが、大きな流れは疑いようがない:現在の暗号システムは層が複雑になり、一度の攻撃の影響は当該プロトコルを超えて拡散する。

中心化プラットフォームは依然として爆発の中心だ。

報告によると、2024-2025年の191件の攻撃のうち、中央集権取引所を対象としたのは20件だけだが、その損失は255億ドルに達し、総損失の54.6%を占めている。

これは、スマートコントラクトの脆弱性から資産の管理、鍵の管理、インフラの過度集中へと問題を引き戻す。多くの「分散型リスク耐性」を売りにする業界においても、大部分の巨額損失は依然として信頼に依存した中央集権ノードに集中している。

しかし、これですべての盗難プロジェクトが破綻するわけではない。業界は新たな段階に入った:プロジェクトの存続は、一度の攻撃に耐えることではなく、その後の六ヶ月を耐えられるかどうかにかかっている。

窃盗は危機の始まりに過ぎない。本当に未来があるかどうかを決めるのは、攻撃後の長く遅い、継続的な二次被害だ。