暗号データやニュースプロバイダーのCointelegraph、WalletConnect、Token Terminal、De.Fi メールアドレスがフィッシングメールを送信しています。1月23日のTelegramの投稿で、匿名のブロックチェーン探偵ZachXBTは、これらの企業の正規ドメインのドメインからのメールに警告を発しました。ブロックチェーン分析サービス「Arkham Intelligence」が収集したデータによると、このアドレスには数百件の取引があり、ほぼすべての活動が1月23日に開始された。イーサスキャンのデータによると、イーサリアム(ETH)だけで80件のトランザクションが発生しています。>>580,000ドルがこれまでに流出しました。>>> ZachXBT |ZachXBTテレグラムチャネルによる調査1月23日以降にフィッシングアドレスに到達したトランザクションを可視化 |Source: Arkham Intelligenceこれまでのところ、攻撃者が前述の組織から送信されたように見えるメッセージをどのように送信できるかは不明です。フィッシング攻撃の背後にいるエンティティによって、複数のハッキング手法が採用されている可能性があります。1つの手口は、攻撃者がメールヘッダーを偽造して、メッセージが正当な送信元からのものであるように見せかけるメールスプーフィングです。このシナリオでは、攻撃者は電子メールの「from」フィールドを変更して、引用された企業の正当なドメインを模倣している可能性があります。ただし、このアプローチは、攻撃者がDNSレコードを侵害しない限り、通常、最新の電子メールサービスによって阻止されます。もう一つのもっともらしい方法は、企業の電子メールサーバーの侵害です。これらのサーバーにアクセスすると、攻撃者は企業のアドレスから送信された電子メールを送信できるようになります。あるいは、攻撃者はこれらの組織内の個々の従業員の電子メールアカウントにアクセスした可能性があります。これは、フィッシング、マルウェア、または他のデータ侵害の資格情報を使用して行うことができます。従業員のメールアカウントを制御することで、攻撃者はその個人から送信されたように見えるメールを送信できます。最後に、これらの企業が使用しているサードパーティの電子メールサービスプロバイダーのセキュリティ侵害も、状況を説明する可能性があります。この場合、攻撃者は企業ではなくサービスプロバイダーを標的とし、正当なアドレスから電子メールを送信できるようにしました。現時点では、リストされている方法のいずれかが使用された場合に、攻撃者がどのような方法を採用したかは不明です。その間、コインテレグラフは読者に警告記事を発行し、アドレスのEtherscanページにはフィッシング詐欺の免責事項も含まれています。WalletConnectはXに対し、偽のエアドロップを宣伝するフィッシングキャンペーンを認識していると説明しました。同社は、従業員や関連会社が直接メールを送信していないことを確認しており、仮想通貨ハッキング保護サービスのBlockaidと協力しています。>> 状況をさらに深く理解していきますが、このメールを受け取った方は、一切やり取りしないようお願いいたします。>>>ウォレットコネクト |Xコインテレグラフも同様にXの投稿で、「コインテレグラフになりすました詐欺師がいることを認識している」と発表した。同社は、エアドロップを発行しないことを繰り返しました。>> コインテレグラフ・チームの一員であると主張する人物がDM/Eメールで送信したリンクに返信したり、クリックしたりしないでください。>>> コインテレグラフ |XToken Terminalと De.Fi も同様の警告を発しており、後者は同社が使用しているメールサービスプロバイダーであるMailerLiteがインシデントの原因であるとしています。同社は、他の電子メールも同じ方法で送信された可能性が高いと説明しました。>> 残念なことに、MailerLiteはWalletConnect、Cointelegraph、Token Terminalでも使われていたようで、これらもこの被害に遭っています。>>> De.Fi |X

コインテレグラフ、その他がハッキングと推定されるフィッシングメールを送信

暗号データやニュースプロバイダーのCointelegraph、WalletConnect、Token Terminal、De.Fi メールアドレスがフィッシングメールを送信しています。

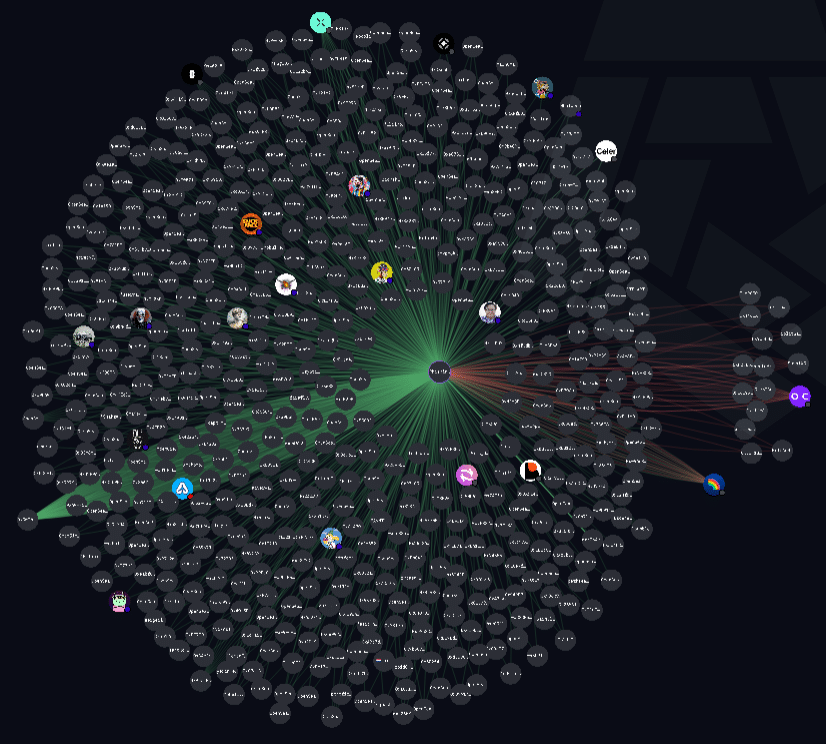

1月23日のTelegramの投稿で、匿名のブロックチェーン探偵ZachXBTは、これらの企業の正規ドメインのドメインからのメールに警告を発しました。ブロックチェーン分析サービス「Arkham Intelligence」が収集したデータによると、このアドレスには数百件の取引があり、ほぼすべての活動が1月23日に開始された。イーサスキャンのデータによると、イーサリアム(ETH)だけで80件のトランザクションが発生しています。

1月23日以降にフィッシングアドレスに到達したトランザクションを可視化 |Source: Arkham Intelligenceこれまでのところ、攻撃者が前述の組織から送信されたように見えるメッセージをどのように送信できるかは不明です。フィッシング攻撃の背後にいるエンティティによって、複数のハッキング手法が採用されている可能性があります。

1つの手口は、攻撃者がメールヘッダーを偽造して、メッセージが正当な送信元からのものであるように見せかけるメールスプーフィングです。このシナリオでは、攻撃者は電子メールの「from」フィールドを変更して、引用された企業の正当なドメインを模倣している可能性があります。ただし、このアプローチは、攻撃者がDNSレコードを侵害しない限り、通常、最新の電子メールサービスによって阻止されます。

もう一つのもっともらしい方法は、企業の電子メールサーバーの侵害です。これらのサーバーにアクセスすると、攻撃者は企業のアドレスから送信された電子メールを送信できるようになります。あるいは、攻撃者はこれらの組織内の個々の従業員の電子メールアカウントにアクセスした可能性があります。

これは、フィッシング、マルウェア、または他のデータ侵害の資格情報を使用して行うことができます。従業員のメールアカウントを制御することで、攻撃者はその個人から送信されたように見えるメールを送信できます。

最後に、これらの企業が使用しているサードパーティの電子メールサービスプロバイダーのセキュリティ侵害も、状況を説明する可能性があります。この場合、攻撃者は企業ではなくサービスプロバイダーを標的とし、正当なアドレスから電子メールを送信できるようにしました。

現時点では、リストされている方法のいずれかが使用された場合に、攻撃者がどのような方法を採用したかは不明です。その間、コインテレグラフは読者に警告記事を発行し、アドレスのEtherscanページにはフィッシング詐欺の免責事項も含まれています。

WalletConnectはXに対し、偽のエアドロップを宣伝するフィッシングキャンペーンを認識していると説明しました。同社は、従業員や関連会社が直接メールを送信していないことを確認しており、仮想通貨ハッキング保護サービスのBlockaidと協力しています。

コインテレグラフも同様にXの投稿で、「コインテレグラフになりすました詐欺師がいることを認識している」と発表した。同社は、エアドロップを発行しないことを繰り返しました。

Token Terminalと De.Fi も同様の警告を発しており、後者は同社が使用しているメールサービスプロバイダーであるMailerLiteがインシデントの原因であるとしています。同社は、他の電子メールも同じ方法で送信された可能性が高いと説明しました。