パッチはほぼ1年前から利用可能でしたが、何百万ものAndroidユーザーは依然として脆弱な暗号ウォレットアプリを使用している可能性があり、資金や秘密鍵が既知のセキュリティ脆弱性にさらされています。MicrosoftのDefenderセキュリティリサーチチームは先週、2025年4月に最初に発見した脆弱性の詳細を公開しました。その脆弱性は、広く使用されているソフトウェアコンポーネントであるEngageLab SDKバージョン4.5.4に存在していました。そのSDKは何千ものAndroidアプリに組み込まれているため、1つの悪意のあるアプリが連鎖反応を引き起こし、自身をはるかに超えた範囲に影響を及ぼす可能性があります。## 攻撃の仕組みこの手法は「インテントリダイレクション」と呼ばれます。攻撃者のアプリが、脆弱なSDKバージョンを実行している任意のアプリに対して、特別に作成されたメッセージを送信します。そのメッセージが届くと、ターゲットのアプリは騙されて自身のデータへの読み取り・書き込みアクセスを渡すよう仕向けられます — これには保存されたシードフレーズやウォレットアドレスも含まれます。Androidの標準的なサンドボックスシステムは、通常アプリ同士のデータ閲覧を防いでいますが、この攻撃では完全に回避されました。Microsoftによると、この攻撃はAndroidエコシステム全体で5000万以上のアプリに影響し、そのうち約3000万が暗号ウォレットでした。この脆弱性は、ユーザーが何か不正な操作を行う必要はありませんでした。怪しいリンクもフィッシングページも不要です。間違ったアプリを同時にインストールしているだけで十分でした。## MicrosoftとGoogleの対応Microsoftは発見後、迅速に対応を進めました。2025年5月までに、GoogleとAndroidセキュリティチームを巻き込み対応を完了。EngageLabは修正版のSDK 5.2.1をリリースしました。報告によると、MicrosoftとGoogleはその後、ユーザーに対してGoogle Play Protectを通じてウォレットアプリの更新状況を確認する方法を案内しています。関係者はまた、より広範な懸念も指摘しています。Playストア外からAPKファイルとしてインストールされたアプリは、Googleが公式マーケットプレイスでリストされているアプリに適用しているセキュリティチェックを回避するため、より高いリスクにさらされているということです。ユーザーが今すべきこと定期的にアプリを更新している多くのユーザーにとっては、リスクは既に過ぎ去った可能性があります。しかし、2025年半ば以降に更新していない場合、単なるアプリの再インストール以上の対策が推奨されます。セキュリティチームは、これらのユーザーに対し、資金を新しいウォレットに移動し、新たなシードフレーズで生成することを勧めています。露出期間中にアクティブで未修正のウォレットは、潜在的に侵害されているとみなすべきです。この情報公開は、先月指摘された別のAndroidチップの脆弱性や、政府機関と暗号企業がサイバーセキュリティの脅威情報を共有する新たな米財務省のイニシアチブと並行して行われており、モバイルセキュリティに対する関心が暗号分野の最高レベルにまで高まっていることを示しています。*特集画像はBleeping Computer、チャートはTradingViewより*

Androidの脆弱性により、3000万の暗号通貨ウォレットが攻撃の対象に:マイクロソフトのアナリスト

パッチはほぼ1年前から利用可能でしたが、何百万ものAndroidユーザーは依然として脆弱な暗号ウォレットアプリを使用している可能性があり、資金や秘密鍵が既知のセキュリティ脆弱性にさらされています。

MicrosoftのDefenderセキュリティリサーチチームは先週、2025年4月に最初に発見した脆弱性の詳細を公開しました。その脆弱性は、広く使用されているソフトウェアコンポーネントであるEngageLab SDKバージョン4.5.4に存在していました。

そのSDKは何千ものAndroidアプリに組み込まれているため、1つの悪意のあるアプリが連鎖反応を引き起こし、自身をはるかに超えた範囲に影響を及ぼす可能性があります。

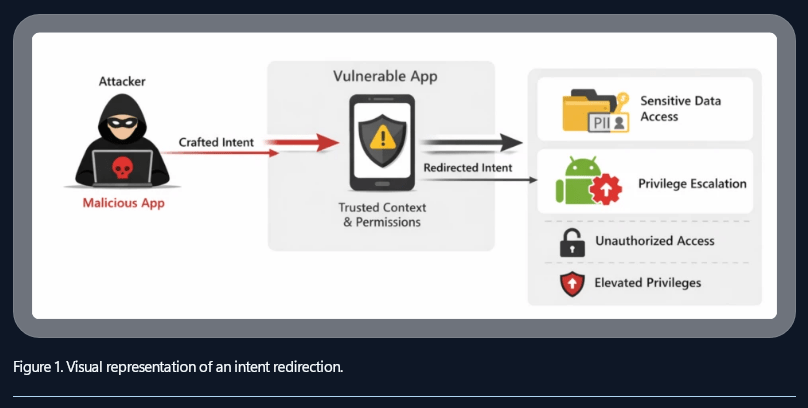

攻撃の仕組み

この手法は「インテントリダイレクション」と呼ばれます。攻撃者のアプリが、脆弱なSDKバージョンを実行している任意のアプリに対して、特別に作成されたメッセージを送信します。そのメッセージが届くと、ターゲットのアプリは騙されて自身のデータへの読み取り・書き込みアクセスを渡すよう仕向けられます — これには保存されたシードフレーズやウォレットアドレスも含まれます。

Androidの標準的なサンドボックスシステムは、通常アプリ同士のデータ閲覧を防いでいますが、この攻撃では完全に回避されました。Microsoftによると、この攻撃はAndroidエコシステム全体で5000万以上のアプリに影響し、そのうち約3000万が暗号ウォレットでした。

この脆弱性は、ユーザーが何か不正な操作を行う必要はありませんでした。怪しいリンクもフィッシングページも不要です。間違ったアプリを同時にインストールしているだけで十分でした。

MicrosoftとGoogleの対応

Microsoftは発見後、迅速に対応を進めました。2025年5月までに、GoogleとAndroidセキュリティチームを巻き込み対応を完了。EngageLabは修正版のSDK 5.2.1をリリースしました。

報告によると、MicrosoftとGoogleはその後、ユーザーに対してGoogle Play Protectを通じてウォレットアプリの更新状況を確認する方法を案内しています。

関係者はまた、より広範な懸念も指摘しています。Playストア外からAPKファイルとしてインストールされたアプリは、Googleが公式マーケットプレイスでリストされているアプリに適用しているセキュリティチェックを回避するため、より高いリスクにさらされているということです。

ユーザーが今すべきこと

定期的にアプリを更新している多くのユーザーにとっては、リスクは既に過ぎ去った可能性があります。しかし、2025年半ば以降に更新していない場合、単なるアプリの再インストール以上の対策が推奨されます。

セキュリティチームは、これらのユーザーに対し、資金を新しいウォレットに移動し、新たなシードフレーズで生成することを勧めています。露出期間中にアクティブで未修正のウォレットは、潜在的に侵害されているとみなすべきです。

この情報公開は、先月指摘された別のAndroidチップの脆弱性や、政府機関と暗号企業がサイバーセキュリティの脅威情報を共有する新たな米財務省のイニシアチブと並行して行われており、モバイルセキュリティに対する関心が暗号分野の最高レベルにまで高まっていることを示しています。

特集画像はBleeping Computer、チャートはTradingViewより