LiteLLMの汚染されたリリースは、通常のPythonインストールを、Pythonが起動するたびにウォレット、Solanaバリデータのマテリアル、クラウド資格情報を探す暗号に配慮したシークレットスティーラーへと変えました。3月24日、UTC 10:39からUTC 16:00の間に、メンテナーアカウントへのアクセスを得た攻撃者が、PyPIにLiteLLMの2つの悪意あるバージョンを公開しました。1.82.7と1.82.8です。LiteLLMは、100以上の大規模言語モデルプロバイダへの統一インターフェースとして自社を売り込んでおり、その立ち位置は設計上、資格情報が豊富な開発者環境の内部に置かれることになります。PyPI Statsは、直近1か月だけで96,083,740回のダウンロードがあったと記録しています。この2つのビルドは、リスクの度合いが異なっていました。バージョン1.82.7は、ペイロードを有効化するためにlitellm.proxyを直接インポートする必要がありましたが、バージョン1.82.8はPythonインストールに.pthファイル(litellm_init.pth)を仕込みました。Python自身のドキュメントは、.pthファイル内の実行可能な行が毎回のPython起動時に実行されることを確認しています。そのため1.82.8は、インポートを一切行わずとも実行されました。導入済みのマシンは、次にPythonが起動した瞬間に、侵害されたコードを実行してしまいます。FutureSearchは、46,996回のダウンロードが46分で発生したと見積もっており、そのうち32,464回が1.82.8によるものでした。さらに、LiteLLMに依存する2,337のPyPIパッケージを数え上げており、攻撃当時に侵害されたバージョン範囲を許容していたのはその88%でした。LiteLLMの自社インシデントページは、依存関係ツリーが攻撃ウィンドウ中に固定されていない推移的制約を通じてLiteLLMを取り込んだ人は、自身の環境が潜在的に露出しているものとして扱うべきだと警告していました。DSPyチームは、「superior or equal to 1.64.0」というLiteLLMの制約があることを確認し、ウィンドウ期間中の新規インストールは汚染されたビルドへ解決されていた可能性があると警告しました。暗号を狩るために作られた--------------------SafeDepによるペイロードのリバースエンジニアリングにより、暗号ターゲティングが明確にされています。マルウェアは、Bitcoinウォレットの設定ファイルとwallet*.datファイル、Ethereumのキーストアディレクトリ、そして~/.config/solana配下のSolana設定ファイルを探索しました。SafeDepは、コレクタがSolanaに特別な扱いを与えたと述べており、バリデータの鍵ペア、投票アカウントキー、Anchorのデプロイディレクトリを対象にした検索を示しています。Solanaの開発者ドキュメントでは、デフォルトのCLI鍵ペアパスを~/.config/solana/id.jsonと定めています。Anzaのバリデータ向けドキュメントは、バリデータ運用の中心となる3つの権限ファイルについて説明し、authorized withdrawerの盗難が攻撃者にバリデータ運用と報酬を完全に制御させると述べています。Anzaはまた、引き出し鍵(withdrawal key)はバリデータマシン自身に決して置くべきではないとも警告しています。SafeDepは、ペイロードが名前空間をまたいでSSH鍵、環境変数、クラウド資格情報、Kubernetesのシークレットを収集したと述べています。有効なAWS資格情報が見つかると、AWS Secrets ManagerとSSM Parameter Storeを問い合わせて追加情報を取得しました。さらに、kube-system内にprivileged node-setup-*podsを作成し、sysmon.pyとsystemdユニットによって永続化を導入しました。暗号チームにとっては、複合されたリスクが特定の方向へ連鎖的に増幅します。同一ホストからウォレットファイルとパスフレーズ、デプロイシークレット、CIトークン、またはクラスタの資格情報を収集するインフォスティーラーは、資格情報インシデントを、ウォレットのドレイン(引き出し)や悪意あるコントラクトのデプロイ、サイナーの侵害へと変換し得ます。  関連リーディング### Curve Finance TVLがVyper脆弱性の悪用後に$1B超まで崩壊攻撃の後、CurveのCRVトークンが非常に高いボラティリティになり、感染(伝播)の恐れが出ました。 Jul 31, 2023 · Oluwapelumi Adejumo マルウェアは、まさにその組み合わせの成果物を組み立てました。| 対象となった成果物 | 例のパス / ファイル | なぜ重要か | 想定される結果 || --- | --- | --- | --- || Bitcoinウォレットのファイル | wallet*.dat、ウォレット設定ファイル | ウォレットのマテリアルを露出させる可能性 | ウォレット盗難リスク || Ethereumキーストア | ~/.ethereum/keystore | 他のシークレットと組み合わされるとサイナーのマテリアルを露出させる可能性 | サイナー侵害 / デプロイ悪用 || Solana CLI鍵ペア | ~/.config/solana/id.json | デフォルトの開発者鍵パス | ウォレットまたはデプロイ権限の露出 || Solanaバリデータ権限ファイル | validator keypair、vote-account keys、authorized withdrawer | バリデータの運用と報酬の中心 | バリデータ権限の侵害 || Anchorデプロイディレクトリ | Anchor関連のデプロイファイル | デプロイのワークフローシークレットを露出させる可能性 | 悪意あるコントラクトのデプロイ || SSH鍵 | ~/.ssh/* | リポジトリ、サーバ、バスティオンへのアクセスを開く | 横方向の移動 || クラウド資格情報 | AWS/GCP/Azureの環境または設定 | ローカルホストを超えたアクセスを拡張 | シークレットストアへのアクセス / インフラの乗っ取り || Kubernetesのシークレット | クラスタ全体のシークレット収集 | コントロールプレーンとワークロードを開く | 名前空間侵害 / 横方向の拡散 |この攻撃は、より広いキャンペーンの一部です。LiteLLMのインシデントノートが侵害を先行するTrivyインシデントに結びつけており、DatadogとSnykの両方が、LiteLLMを複数日続いたTeamPCPのチェーンにおける後段として説明しているためです。このチェーンは、複数の開発者エコシステムを経てからPyPIに到達しました。ターゲティングのロジックは、キャンペーン全体で一貫して動作します。シークレットに富んだインフラツールが、ウォレットに隣接するマテリアルへのより迅速なアクセスを提供するからです。このエピソードの潜在的な結果-----------------------------------強気のシナリオは、検知速度が速いこと、そしてこれまでに公的に確認された暗号盗難がないことにかかっています。PyPIは、3月24日のUTC 11:25ごろまでに、2つのバージョンを約11:25 UTCで検疫(隔離)しました。LiteLLMは悪意あるビルドを削除し、メンテナー資格情報をローテーションし、Mandiantに対応しました。PyPIは現在、最新の可視リリースとして1.82.6を表示しています。防御側がシークレットをローテーションし、litellm_init.pthを監査し、敵が流出した成果物を実際の悪用へ変換できる前に露出したホストを「焼けたもの」として扱ったなら、被害は資格情報の露出の範囲にとどまります。このインシデントは、すでに勢いを増している実践の採用も加速します。PyPIのTrusted Publishingは、長寿命の手動APIトークンを、短寿命のOIDCに裏付けられたアイデンティティに置き換えます。約45,000のプロジェクトが、2025年11月までにそれを採用していました。 CryptoSlate Daily Brief### 毎日のシグナル、ゼロノイズ。市場を動かす見出しと文脈を、毎朝の1回の読み物で届けます。 5-minute digest 100k+ readers メールアドレス ブリーフを受け取る 無料。スパムなし。いつでも購読解除できます。 うわっ、問題があったようです。もう一度お試しください。 購読しています。ようこそ。LiteLLMのインシデントは、リリース資格情報の悪用を伴っており、切り替えをめぐるケースを「単に却下する」のをより難しくしていました。暗号チームにとって、このインシデントは、権限の分離をより厳格にする緊急性を生み出します。コールドのバリデータ引き出し(withdrawer)は完全にオフラインに保ち、分離したデプロイ署名者、短寿命のクラウド資格情報、そしてロックされた依存関係グラフです。DSPyチームの迅速なピン留めと、LiteLLM自身のインシデント後ガイダンスの両方が、修復の標準として「密閉的(hermetic)ビルド」を示しています。タイムラインは、3月24日のUTC 10:39からUTC 16:00までのLiteLLM侵害ウィンドウをプロットし、46分間での直接ダウンロード46,996回と、従属するPyPIパッケージ2,337個に波及する範囲(blasting radius)を注釈しています。加えて、そのうち88%が侵害されたバージョン範囲を許容していました。弱気のシナリオは「遅れ」によって決まります。SafeDepは、検知前にシークレットが流出(exfiltrated)され、Kubernetesクラスタ内に拡散し、検知される前に永続化が導入されたペイロードを文書化しています。3月24日に、ビルドランナー内、あるいはクラスタに接続された環境内で汚染された依存関係をインストールしたオペレーターは、その露出の全範囲を数週間にわたって発見しない可能性があります。流出したAPIキー、デプロイ資格情報、ウォレットファイルは、検知の時点で期限切れにはなりません。攻撃者はそれらを保持し、その後に行動できます。Sonatypeは、悪意ある可用性を「少なくとも2時間」としています。LiteLLM自身のガイダンスは、UTC 16:00までのインストールを対象に含んでいます。そしてFutureSearchの隔離タイムスタンプはUTC 11:25です。チームは、タイムスタンプのフィルタリングだけに頼って露出状況を判断できません。これらの数値は「完全に安全」とする明確な結論を導きません。このカテゴリで最も危険なシナリオは、共有オペレーター環境を中心にしています。暗号取引所、バリデータ運用者、ブリッジチーム、またはRPCプロバイダがビルドランナー内に汚染された推移的依存関係をインストールしていた場合、まるごと1つのコントロールプレーンが露出していた可能性があります。Kubernetesのシークレットダンプを名前空間全体で行い、kube-system名前空間にprivileged podを作成することは、横方向の移動(lateral movement)のために設計されたコントロールプレーンアクセスツールです。その横方向の移動が、到達可能なマシン上にホットまたはセミホットのバリデータマテリアルが存在する環境へ到達していた場合、結果は個別の資格情報盗難からバリデータ権限の侵害に至るまで幅広くなり得ます。5段階のフローチャートは、汚染されたLiteLLM推移的インストールから、Pythonの自動起動時実行、シークレット収集、Kubernetesのコントロールプレーン拡張、そして潜在的な暗号上の結果へ至る攻撃経路を追跡します。PyPIの隔離(quarantine)とLiteLLMのインシデント対応は、アクティブな配布ウィンドウを閉じました。3月24日にLiteLLMをインストールまたはアップグレードしたチーム、あるいは1.82.7または1.82.8に解決される固定されていない推移的依存関係を含むビルドを実行したチームは、自身の環境を完全に侵害されたものとして扱うべきです。実施すべきアクションには、露出したマシンからアクセス可能なすべてのシークレットをローテーションすること、litellm_init.pthを監査すること、クラウド資格情報を取り消し(revoke)て再発行すること、そしてそれらのホストからバリデータ権限マテリアルがアクセス可能になっていないことを確認することが含まれます。LiteLLMのインシデントは、攻撃者が「オフチェーンでどのファイルを探すべきか」を正確に知っていたこと、月間数千万回のダウンロードがある配信メカニズムを備えていたこと、そして誰かが配布からビルドを取り下げる前に永続化を構築していたことを示す経路を記録しています。暗号を移動し、保護するオフチェーンの仕組みは、ペイロードの探索経路上に直接含まれていました。この記事で言及  ビットコイン  イーサリアム  ソラナ 掲載カテゴリ 注目 ハック 犯罪  ソラナ Web3 投稿者 プロフィールを見る →  Gino Matos リポーター • CryptoSlateGino Matosは法科大学の卒業生で、暗号業界で6年の経験を持つベテラン記者です。彼の専門は主にブラジルのブロックチェーン・エコシステムと、分散型金融(DeFi)における開発に焦点を当てています。 @pelicamatos LinkedIn 編集者 プロフィールを見る →  Liam 'Akiba' Wright 編集長 • CryptoSlate「Akiba」としても知られるLiam Wrightは、CryptoSlateの編集長でありSlateCastのホストでもあります。彼は分散技術には広範な前向きな変化を生み出す可能性があると考えています。 @akibablade LinkedIn コンテキスト### 関連の報道カテゴリを切り替えて、より深く掘り下げるか、より広い文脈を得てください。  ソラナ 最新ニュース ハック トップカテゴリ プレスリリース Newswire  規制SECが、改訂した暗号ルールでビットコイン、XRP、ソラナにかかるKYCの圧力を大幅に引き下げ-------------------------------------------------------------------------------------------SECは新しい分類法で暗号の領域を再定義し、境界を設け、プライバシーのイノベーションに余地を与えます。 3 weeks ago  トークン化ウォール街はメメコインの評判にもかかわらずSolana上で構築している-----------------------------------------------------------------Ondoの24/5ミント&リデイム構造は証券をブローカーディーラーに紐づけたままにし、Solanaが転送レイヤーを担います。 3 weeks ago Tetherは依然として現金を多く保有しているが、CircleのUSDCは今、暗号マネーのより多くを動かしている------------------------------------------------------------------------------------ ステーブルコイン · 3 weeks ago XRP LedgerはRWAトークン化価値でSolanaをひっくり返し、保有者数がその理由を明らかにする----------------------------------------------------------------------------------------- トークン化 · 2 months ago 恐ろしいSolanaの欠陥が、「常時稼働」のネットワークがハッカーによっていかに簡単に停止させられ得たかを露呈--------------------------------------------------------------------------------------------------------- 分析 · 2 months ago Starknetに対するソラナの公開攻撃が、いま「傭兵」ボリュームが人工的にネットワーク評価額を押し上げている仕組みを明らかにする----------------------------------------------------------------------------------------------------------------------------------- DeFi · 3 months ago  ハックCircleのUSDCフリーズ機能は、ブロックされたウォレットと遅れた盗難対応の後で新たな精査の対象に------------------------------------------------------------------------------------------------CircleはUSDCを素早くフリーズできるが、批評家は最近の事例が、審査基準のばらつきと運用上のリスク増大を露呈したと言います。 1 day ago  ハック$230Mの盗まれたUSDCフローがフリーズの数日後に解放される中、Circleが非難の矢面に-------------------------------------------------------------------------------------------------Driftのエクスプロイトが、ステーブルコイン発行者が危機時にどのように統制を実施しているかにおける矛盾の拡大を露呈します。 3 days ago 暗号ハックは終わらず、金が消えた後も続く理由------------------------------------------------------------------- 分析 · 2 weeks ago Treasuryの$2兆ステーブルコイン構想が、USD1のペッグ離れという現実のチェックに直面----------------------------------------------------------------------------- ステーブルコイン · 1 month ago 週末の盗難が欠陥を露呈し、米国政府の$28Bビットコイン準備金の安全が脅かされる------------------------------------------------------------------------------------------------ ハック · 2 months ago デジタル「ロビンフッド」ボットはハッカーから盗むが、いつも貧しい人に返すわけではない----------------------------------------------------------------------------------- ハック · 2 months ago  CoinRabbitがXRPローンおよび300+アセットの暗号貸出金利を引き下げ---------------------------------------------------------------------貸出金利は現在11.95%から始まり、CoinRabbitはXRPおよび300+のサポート対象アセットにまたがる低コストの暗号担保借入を拡大しています。 3 hours ago  ADI ChainがADI PredictstreetをFIFAワールドカップ2026の予測市場パートナーとして発表--------------------------------------------------------------------------------------ADI Chainの支援を受けたADI Predictstreetは、FIFAワールドカップ2026の公式予測市場パートナーとして、サッカー界最大の舞台でデビューします。 3 days ago BTCC取引所がアルゼンチン代表チームのオフィシャル地域パートナーに指名---------------------------------------------------------------------------- PR · 4 days ago Encryptが暗号資本市場を動かすためにSolanaにやって来る-------------------------------------------------------------- PR · 6 days ago Ikaがブリッジレス資本市場を動かすためにSolanaにやって来る----------------------------------------------------------- PR · 6 days ago TxFlow L1メインネットのローンチは、多アプリケーションのオンチェーン・ファイナンスに新たなフェーズをもたらす--------------------------------------------------------------------------------- PR · 6 days ago 免責事項当社ライターの意見はそれぞれ本人のものであり、CryptoSlateの意見を反映するものではありません。CryptoSlateで読んだいかなる情報も投資助言として受け取らないでください。また、CryptoSlateは、本記事で言及またはリンクされている可能性のあるいかなるプロジェクトも支持しません。暗号資産の購入および取引は、高リスクな活動とみなされるべきです。この記事内のコンテンツに関連するいかなる行動を取る前にも、必ず自己責任で十分な調査を行ってください。最後に、暗号資産の取引で損失を被った場合の責任はCryptoSlateは負いません。詳細は、当社の会社免責事項をご覧ください。

ハッカーが毎回実行される人気のAIツールに暗号通貨ウォレットを盗むコードをこっそり仕込む

LiteLLMの汚染されたリリースは、通常のPythonインストールを、Pythonが起動するたびにウォレット、Solanaバリデータのマテリアル、クラウド資格情報を探す暗号に配慮したシークレットスティーラーへと変えました。

3月24日、UTC 10:39からUTC 16:00の間に、メンテナーアカウントへのアクセスを得た攻撃者が、PyPIにLiteLLMの2つの悪意あるバージョンを公開しました。1.82.7と1.82.8です。

LiteLLMは、100以上の大規模言語モデルプロバイダへの統一インターフェースとして自社を売り込んでおり、その立ち位置は設計上、資格情報が豊富な開発者環境の内部に置かれることになります。PyPI Statsは、直近1か月だけで96,083,740回のダウンロードがあったと記録しています。

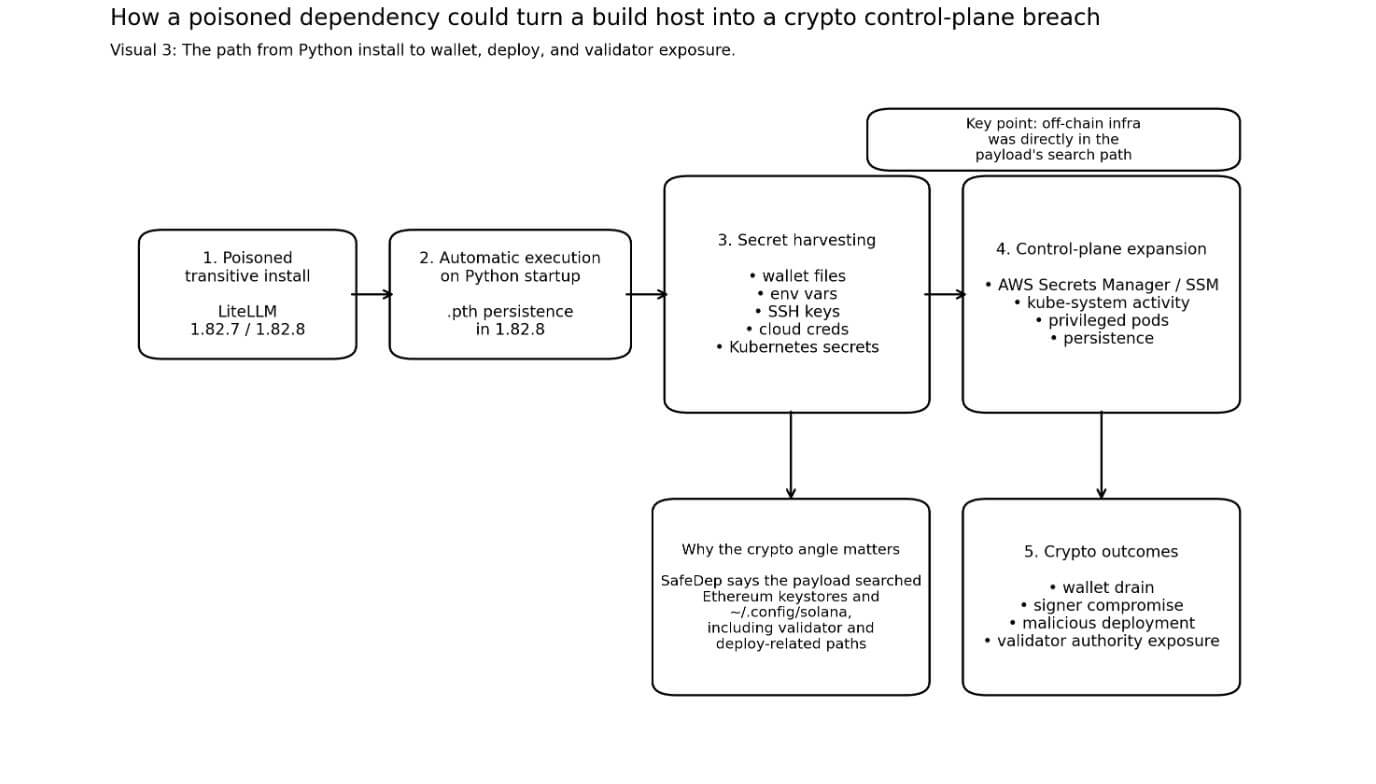

この2つのビルドは、リスクの度合いが異なっていました。バージョン1.82.7は、ペイロードを有効化するためにlitellm.proxyを直接インポートする必要がありましたが、バージョン1.82.8はPythonインストールに.pthファイル(litellm_init.pth)を仕込みました。

Python自身のドキュメントは、.pthファイル内の実行可能な行が毎回のPython起動時に実行されることを確認しています。そのため1.82.8は、インポートを一切行わずとも実行されました。導入済みのマシンは、次にPythonが起動した瞬間に、侵害されたコードを実行してしまいます。

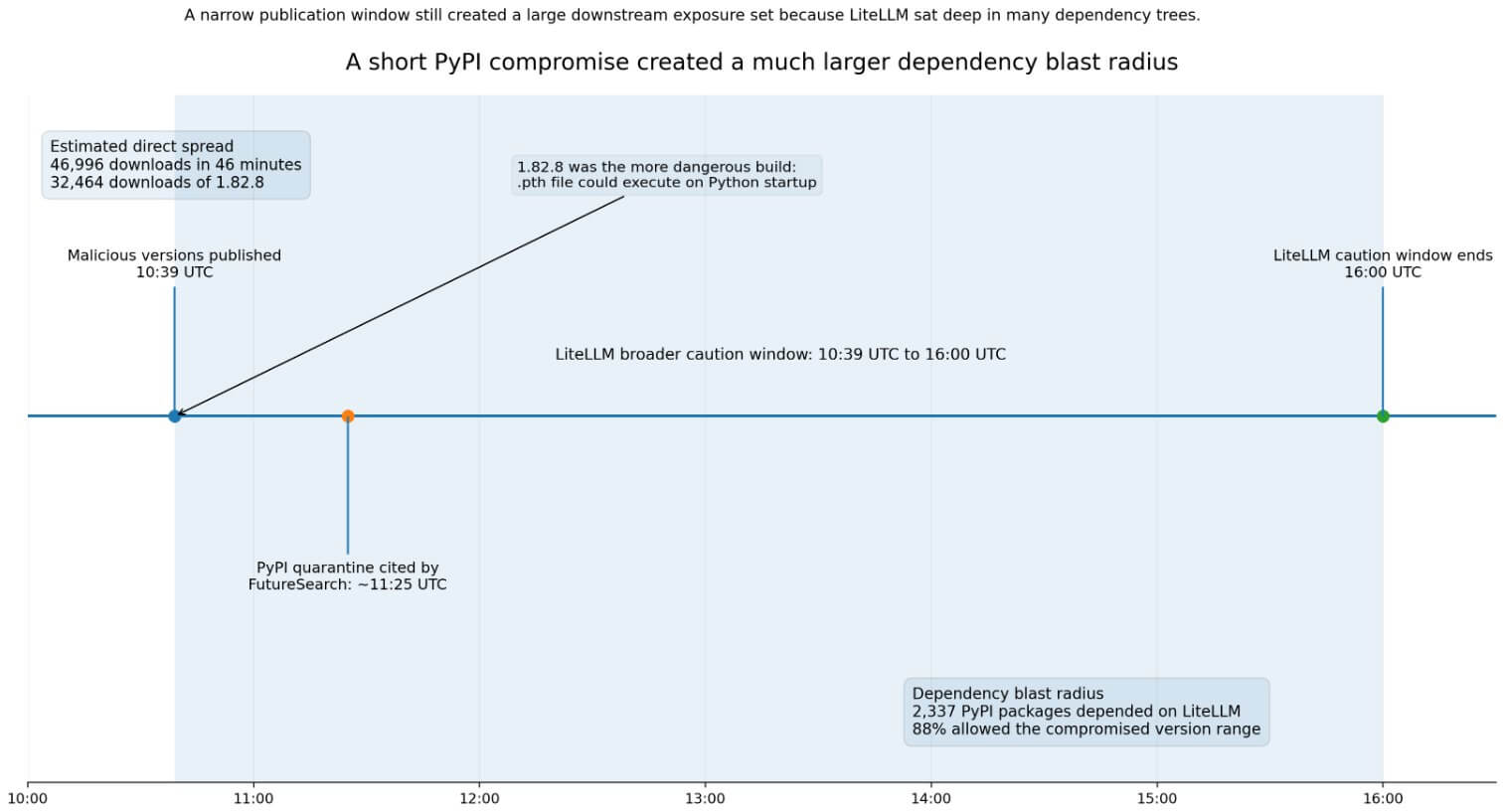

FutureSearchは、46,996回のダウンロードが46分で発生したと見積もっており、そのうち32,464回が1.82.8によるものでした。

さらに、LiteLLMに依存する2,337のPyPIパッケージを数え上げており、攻撃当時に侵害されたバージョン範囲を許容していたのはその88%でした。

LiteLLMの自社インシデントページは、依存関係ツリーが攻撃ウィンドウ中に固定されていない推移的制約を通じてLiteLLMを取り込んだ人は、自身の環境が潜在的に露出しているものとして扱うべきだと警告していました。

DSPyチームは、「superior or equal to 1.64.0」というLiteLLMの制約があることを確認し、ウィンドウ期間中の新規インストールは汚染されたビルドへ解決されていた可能性があると警告しました。

暗号を狩るために作られた

SafeDepによるペイロードのリバースエンジニアリングにより、暗号ターゲティングが明確にされています。

マルウェアは、Bitcoinウォレットの設定ファイルとwallet*.datファイル、Ethereumのキーストアディレクトリ、そして~/.config/solana配下のSolana設定ファイルを探索しました。

SafeDepは、コレクタがSolanaに特別な扱いを与えたと述べており、バリデータの鍵ペア、投票アカウントキー、Anchorのデプロイディレクトリを対象にした検索を示しています。

Solanaの開発者ドキュメントでは、デフォルトのCLI鍵ペアパスを~/.config/solana/id.jsonと定めています。Anzaのバリデータ向けドキュメントは、バリデータ運用の中心となる3つの権限ファイルについて説明し、authorized withdrawerの盗難が攻撃者にバリデータ運用と報酬を完全に制御させると述べています。

Anzaはまた、引き出し鍵(withdrawal key)はバリデータマシン自身に決して置くべきではないとも警告しています。

SafeDepは、ペイロードが名前空間をまたいでSSH鍵、環境変数、クラウド資格情報、Kubernetesのシークレットを収集したと述べています。有効なAWS資格情報が見つかると、AWS Secrets ManagerとSSM Parameter Storeを問い合わせて追加情報を取得しました。

さらに、kube-system内にprivileged node-setup-*podsを作成し、sysmon.pyとsystemdユニットによって永続化を導入しました。

暗号チームにとっては、複合されたリスクが特定の方向へ連鎖的に増幅します。同一ホストからウォレットファイルとパスフレーズ、デプロイシークレット、CIトークン、またはクラスタの資格情報を収集するインフォスティーラーは、資格情報インシデントを、ウォレットのドレイン(引き出し)や悪意あるコントラクトのデプロイ、サイナーの侵害へと変換し得ます。

関連リーディング

Curve Finance TVLがVyper脆弱性の悪用後に$1B超まで崩壊

攻撃の後、CurveのCRVトークンが非常に高いボラティリティになり、感染(伝播)の恐れが出ました。

Jul 31, 2023 · Oluwapelumi Adejumo

マルウェアは、まさにその組み合わせの成果物を組み立てました。

この攻撃は、より広いキャンペーンの一部です。LiteLLMのインシデントノートが侵害を先行するTrivyインシデントに結びつけており、DatadogとSnykの両方が、LiteLLMを複数日続いたTeamPCPのチェーンにおける後段として説明しているためです。このチェーンは、複数の開発者エコシステムを経てからPyPIに到達しました。

ターゲティングのロジックは、キャンペーン全体で一貫して動作します。シークレットに富んだインフラツールが、ウォレットに隣接するマテリアルへのより迅速なアクセスを提供するからです。

このエピソードの潜在的な結果

強気のシナリオは、検知速度が速いこと、そしてこれまでに公的に確認された暗号盗難がないことにかかっています。

PyPIは、3月24日のUTC 11:25ごろまでに、2つのバージョンを約11:25 UTCで検疫(隔離)しました。LiteLLMは悪意あるビルドを削除し、メンテナー資格情報をローテーションし、Mandiantに対応しました。PyPIは現在、最新の可視リリースとして1.82.6を表示しています。

防御側がシークレットをローテーションし、litellm_init.pthを監査し、敵が流出した成果物を実際の悪用へ変換できる前に露出したホストを「焼けたもの」として扱ったなら、被害は資格情報の露出の範囲にとどまります。

このインシデントは、すでに勢いを増している実践の採用も加速します。PyPIのTrusted Publishingは、長寿命の手動APIトークンを、短寿命のOIDCに裏付けられたアイデンティティに置き換えます。約45,000のプロジェクトが、2025年11月までにそれを採用していました。

CryptoSlate Daily Brief

毎日のシグナル、ゼロノイズ。

市場を動かす見出しと文脈を、毎朝の1回の読み物で届けます。

5-minute digest 100k+ readers

メールアドレス

ブリーフを受け取る

無料。スパムなし。いつでも購読解除できます。

うわっ、問題があったようです。もう一度お試しください。

購読しています。ようこそ。

LiteLLMのインシデントは、リリース資格情報の悪用を伴っており、切り替えをめぐるケースを「単に却下する」のをより難しくしていました。

暗号チームにとって、このインシデントは、権限の分離をより厳格にする緊急性を生み出します。コールドのバリデータ引き出し(withdrawer)は完全にオフラインに保ち、分離したデプロイ署名者、短寿命のクラウド資格情報、そしてロックされた依存関係グラフです。

DSPyチームの迅速なピン留めと、LiteLLM自身のインシデント後ガイダンスの両方が、修復の標準として「密閉的(hermetic)ビルド」を示しています。

タイムラインは、3月24日のUTC 10:39からUTC 16:00までのLiteLLM侵害ウィンドウをプロットし、46分間での直接ダウンロード46,996回と、従属するPyPIパッケージ2,337個に波及する範囲(blasting radius)を注釈しています。加えて、そのうち88%が侵害されたバージョン範囲を許容していました。

弱気のシナリオは「遅れ」によって決まります。SafeDepは、検知前にシークレットが流出(exfiltrated)され、Kubernetesクラスタ内に拡散し、検知される前に永続化が導入されたペイロードを文書化しています。

3月24日に、ビルドランナー内、あるいはクラスタに接続された環境内で汚染された依存関係をインストールしたオペレーターは、その露出の全範囲を数週間にわたって発見しない可能性があります。流出したAPIキー、デプロイ資格情報、ウォレットファイルは、検知の時点で期限切れにはなりません。攻撃者はそれらを保持し、その後に行動できます。

Sonatypeは、悪意ある可用性を「少なくとも2時間」としています。LiteLLM自身のガイダンスは、UTC 16:00までのインストールを対象に含んでいます。そしてFutureSearchの隔離タイムスタンプはUTC 11:25です。

チームは、タイムスタンプのフィルタリングだけに頼って露出状況を判断できません。これらの数値は「完全に安全」とする明確な結論を導きません。

このカテゴリで最も危険なシナリオは、共有オペレーター環境を中心にしています。暗号取引所、バリデータ運用者、ブリッジチーム、またはRPCプロバイダがビルドランナー内に汚染された推移的依存関係をインストールしていた場合、まるごと1つのコントロールプレーンが露出していた可能性があります。

Kubernetesのシークレットダンプを名前空間全体で行い、kube-system名前空間にprivileged podを作成することは、横方向の移動(lateral movement)のために設計されたコントロールプレーンアクセスツールです。

その横方向の移動が、到達可能なマシン上にホットまたはセミホットのバリデータマテリアルが存在する環境へ到達していた場合、結果は個別の資格情報盗難からバリデータ権限の侵害に至るまで幅広くなり得ます。

5段階のフローチャートは、汚染されたLiteLLM推移的インストールから、Pythonの自動起動時実行、シークレット収集、Kubernetesのコントロールプレーン拡張、そして潜在的な暗号上の結果へ至る攻撃経路を追跡します。

PyPIの隔離(quarantine)とLiteLLMのインシデント対応は、アクティブな配布ウィンドウを閉じました。

3月24日にLiteLLMをインストールまたはアップグレードしたチーム、あるいは1.82.7または1.82.8に解決される固定されていない推移的依存関係を含むビルドを実行したチームは、自身の環境を完全に侵害されたものとして扱うべきです。

実施すべきアクションには、露出したマシンからアクセス可能なすべてのシークレットをローテーションすること、litellm_init.pthを監査すること、クラウド資格情報を取り消し(revoke)て再発行すること、そしてそれらのホストからバリデータ権限マテリアルがアクセス可能になっていないことを確認することが含まれます。

LiteLLMのインシデントは、攻撃者が「オフチェーンでどのファイルを探すべきか」を正確に知っていたこと、月間数千万回のダウンロードがある配信メカニズムを備えていたこと、そして誰かが配布からビルドを取り下げる前に永続化を構築していたことを示す経路を記録しています。

暗号を移動し、保護するオフチェーンの仕組みは、ペイロードの探索経路上に直接含まれていました。

この記事で言及

掲載カテゴリ

注目 ハック 犯罪 ソラナ Web3

ソラナ Web3

投稿者 プロフィールを見る →

Gino Matos

リポーター • CryptoSlate

Gino Matosは法科大学の卒業生で、暗号業界で6年の経験を持つベテラン記者です。彼の専門は主にブラジルのブロックチェーン・エコシステムと、分散型金融(DeFi)における開発に焦点を当てています。

@pelicamatos LinkedIn

編集者 プロフィールを見る →

Liam ‘Akiba’ Wright

編集長 • CryptoSlate

「Akiba」としても知られるLiam Wrightは、CryptoSlateの編集長でありSlateCastのホストでもあります。彼は分散技術には広範な前向きな変化を生み出す可能性があると考えています。

@akibablade LinkedIn

コンテキスト

関連の報道

カテゴリを切り替えて、より深く掘り下げるか、より広い文脈を得てください。

規制

SECが、改訂した暗号ルールでビットコイン、XRP、ソラナにかかるKYCの圧力を大幅に引き下げ

SECは新しい分類法で暗号の領域を再定義し、境界を設け、プライバシーのイノベーションに余地を与えます。

3 weeks ago

トークン化

ウォール街はメメコインの評判にもかかわらずSolana上で構築している

Ondoの24/5ミント&リデイム構造は証券をブローカーディーラーに紐づけたままにし、Solanaが転送レイヤーを担います。

3 weeks ago

Tetherは依然として現金を多く保有しているが、CircleのUSDCは今、暗号マネーのより多くを動かしている

ステーブルコイン · 3 weeks ago

XRP LedgerはRWAトークン化価値でSolanaをひっくり返し、保有者数がその理由を明らかにする

トークン化 · 2 months ago

恐ろしいSolanaの欠陥が、「常時稼働」のネットワークがハッカーによっていかに簡単に停止させられ得たかを露呈

分析 · 2 months ago

Starknetに対するソラナの公開攻撃が、いま「傭兵」ボリュームが人工的にネットワーク評価額を押し上げている仕組みを明らかにする

DeFi · 3 months ago

ハック

CircleのUSDCフリーズ機能は、ブロックされたウォレットと遅れた盗難対応の後で新たな精査の対象に

CircleはUSDCを素早くフリーズできるが、批評家は最近の事例が、審査基準のばらつきと運用上のリスク増大を露呈したと言います。

1 day ago

ハック

$230Mの盗まれたUSDCフローがフリーズの数日後に解放される中、Circleが非難の矢面に

Driftのエクスプロイトが、ステーブルコイン発行者が危機時にどのように統制を実施しているかにおける矛盾の拡大を露呈します。

3 days ago

暗号ハックは終わらず、金が消えた後も続く理由

分析 · 2 weeks ago

Treasuryの$2兆ステーブルコイン構想が、USD1のペッグ離れという現実のチェックに直面

ステーブルコイン · 1 month ago

週末の盗難が欠陥を露呈し、米国政府の$28Bビットコイン準備金の安全が脅かされる

ハック · 2 months ago

デジタル「ロビンフッド」ボットはハッカーから盗むが、いつも貧しい人に返すわけではない

ハック · 2 months ago

CoinRabbitがXRPローンおよび300+アセットの暗号貸出金利を引き下げ

貸出金利は現在11.95%から始まり、CoinRabbitはXRPおよび300+のサポート対象アセットにまたがる低コストの暗号担保借入を拡大しています。

3 hours ago

ADI ChainがADI PredictstreetをFIFAワールドカップ2026の予測市場パートナーとして発表

ADI Chainの支援を受けたADI Predictstreetは、FIFAワールドカップ2026の公式予測市場パートナーとして、サッカー界最大の舞台でデビューします。

3 days ago

BTCC取引所がアルゼンチン代表チームのオフィシャル地域パートナーに指名

PR · 4 days ago

Encryptが暗号資本市場を動かすためにSolanaにやって来る

PR · 6 days ago

Ikaがブリッジレス資本市場を動かすためにSolanaにやって来る

PR · 6 days ago

TxFlow L1メインネットのローンチは、多アプリケーションのオンチェーン・ファイナンスに新たなフェーズをもたらす

PR · 6 days ago

免責事項

当社ライターの意見はそれぞれ本人のものであり、CryptoSlateの意見を反映するものではありません。CryptoSlateで読んだいかなる情報も投資助言として受け取らないでください。また、CryptoSlateは、本記事で言及またはリンクされている可能性のあるいかなるプロジェクトも支持しません。暗号資産の購入および取引は、高リスクな活動とみなされるべきです。この記事内のコンテンツに関連するいかなる行動を取る前にも、必ず自己責任で十分な調査を行ってください。最後に、暗号資産の取引で損失を被った場合の責任はCryptoSlateは負いません。詳細は、当社の会社免責事項をご覧ください。