概要はじめに------------**暗号資産のサービス化(Crypto-as-a-Service / CaaS)**とは、「暗号資産取引所を作らずに暗号資産プロダクトを構築する」アプローチです。貴社の組織は、顧客との関係、プロダクトのガバナンス、ブランド体験を維持します。専門プロバイダーは、ウォレット基盤、執行レール(execution rails)、カストディ(custody)オプション、そして、暗号資産を安全かつ大規模に運用するための運用ツールを提供します。これは重要です。なぜなら、ほとんどの規制対象の機関は「作れるかどうか」で失敗するのではなく、運用リスクで失敗するからです。具体的には、カストディの管理、詐欺、レポーティング、そしてローンチ後に発生する“日次(day-two)”の責任です。**このガイドでは、次を学びます:*** なぜ今、銀行、通信事業者、フィンテックが、誇大宣伝に頼らずに暗号資産プロダクトを見直しているのか* 調達・リスク・コンプライアンスチーム向けに、CaaSに含まれるもの(および含まれないもの)* アイデンティティ、コア台帳(core ledger)、サポートのツールへCaaSスタックを統合するための参照アーキテクチャ* 「最小実用(minimum viable)な暗号資産プロダクト」に向けた段階的な導入計画と、後悔を防ぐガードレール* セキュリティ、カストディ、コンプライアンスのワークフロー、決済レール、経済性、ベンダーの評価方法**このガイドは以下の方に向けています:** フィンテック、銀行、ネオバンク、通信事業者、暗号資産の導入初期における決済プロバイダー。さらに、ブローカーや、レールを追加していく中小の取引所。_免責事項:_ 情報提供のみであり、金融・法務・コンプライアンスに関する助言ではありません。規制は管轄により異なります。法務・コンプライアンスチームを早期に巻き込んでください。タイミングの変化 なぜ今、銀行・通信事業者・フィンテックにとってCaaSなのか--------------------------------------------数年前は、「暗号資産を追加する」といえば、変動性の高い資産クラスをコンシューマー向けアプリに後付けし、需要がプロダクトを押し上げてくれることを期待する、というケースがよくありました。その時代は終わりつつあります。現在、暗号資産を見直している機関は、より現実的な目標と、より厳格な統制で進めています。### 需要は現実だが、ガバナンスが必要顧客の需要は複数のユースケースにまたがって存在しており、「単に取引するだけ」であることはほとんどありません。よくある要望には、取引とコンバージョン(conversion)、送金、支払い、そしてトレジャリーのユーティリティがあります。課題は需要ではなく、明確な開示、予測可能な運用、そしてコンプライアンスに適合したワークフローを備えた“管理された体験”を提供することです。### 競争圧力は構造的ネオバンクやスーパーアプリ型のフィンテックは、ますます多くの金融サービスを1つの屋根の下にまとめています。暗号資産は、エンゲージメントと継続率を引き上げられるため、候補に挙がりやすいのですが、それはプロダクトが信頼でき、大規模運用で支えられる場合に限ります。### 収益化は測定可能暗号資産プロダクトは、他のあらゆる金融プロダクトラインと同じように評価できます。よくあるレバーには、コンバージョンのテイクレート、スプレッド(透明な開示あり)、取引手数料、プレミアムティア、そして継続率に連動したユーザーあたりの収益拡大があります。重要なのは、初日からリスクと運用コストとともにユニットエコノミクスをモデル化することです。### パートナーで道が短くなる新たに立ち上げる銀行やフィンテック・プログラムの多くにとって、最も現実的な道は統合です。ホワイトラベルのパートナーやコアバンキングのプロバイダーはCaaSプロバイダーに接続できるため、新しい機関は、あらゆるコンポーネントを社内で立ち上げずに暗号資産機能を受け取れます。**WhiteBITの連携:** CaaSは、フルスタックを構築するよりも、より速く、より低リスクなルートとして位置づけられています。特に、専門のインフラをアウトソースしつつ、ガバナンスは機関の内側に維持したい場合に有効です。明確な線 CaaSの説明:それは何で、何ではないか---------------------------------------------調達にやさしい言い方をすれば、**暗号資産のサービス化(Crypto-as-a-Service / CaaS)**とは、銀行・フィンテック・通信事業者が、社内で取引所スタックを運用せずとも暗号資産機能を提供できるようにする、パッケージ化された一連の能力です。### CaaSに通常含まれるもの* **ウォレットとアドレス生成:** 入金用アドレスの作成、残高の追跡、取引のオーケストレーション* **カストディ・オプション:** プラットフォームカストディ、サードパーティのカストディ統合、またはハイブリッド設計* **価格設定と執行:** フィアットから暗号資産へのコンバージョン、クォート形成、執行ルール、スリッページとリミットロジック* **コンプライアンス・ツール:** KYBおよびKYCの整合、制裁チェック、モニタリングの出力、記録管理(レコードキーピング)支援* **レポーティングと照合:** 台帳フィード、ステートメント(明細)、監査ログ、運用上のエクスポート* **運用サポート:** オンボーディングの調整、インシデント対応プロセス、継続的な技術アカウント・サポート### CaaSがやらないこと**CaaSは責任をアウトソースしません。** 貴社の組織は、顧客の成果、プロダクトのガバナンス、開示、苦情対応、詐欺方針、そして規制当局との関係を引き続き所有します。CaaSをコンプライアンスの“シールド”ではなくインフラとして扱ってください。また「設定して放置」ではなく、ワンサイズフィットでもありません。暗号資産プロダクトは運用上、生き物です。ネットワークは変化し、詐欺パターンも進化し、コンプライアンスへの期待も移り変わります。実装はローンチだけでなく、継続的な運用のために設計される必要があります。### 作る vs 買う vs パートナー| 意思決定の道筋 | 最適なケース | 注意点 || --- | --- | --- || 社内で構築 | 暗号資産の深いエンジニアリングに加え、24/7の運用があり、カストディと執行を完全に制御したい | 市場投入までの時間が長い、セキュリティとコンプライアンス負担が高い、チェーンをまたいだ保守が難しい || ポイントソリューションを購入 | ベスト・オブ・ブリードのベンダー(カストディ、アナリティクス、決済)を望み、複数ベンダーの統合を管理できる | 統合の複雑さ、ベンダーが増殖するリスク、インシデントの責任範囲が不明確、納期が遅くなる || CaaSでパートナー | 動く部品が少なく、共有プロセスがより明確な状態で迅速かつ管理されたローンチをしたい | 強力なSLAとエビデンスを交渉する必要がある、管轄の許可を確認する必要がある、撤退戦略を計画する必要がある |### 任意のアドオン:利回り型プロダクト一部の機関では、適格なユーザーや管轄に対して、暗号資産の貸付のような利回りに類似した機能を検討します。これは、独立したリスク判断として扱い、それぞれに固有の承認、開示、そして統制を行ってください。**WhiteBITの連携:** WhiteBITは、「機関の暗号資産ニーズのための1つの場所」を、モジュール型サービスとテーラードなオンボーディングとともに提供する形で位置づけています。コンバージョンからカストディや決済までロードマップが広がる際に役立ちます。システムマップ 参照アーキテクチャ:CaaSスタックが自社システムにどう収まるか-------------------------------------------------------------------成功するCaaSのローンチは、APIエンドポイントだけではなく、明確な統合マップから始まります。問いはこうです。暗号資産は自社の運用モデルのどこに存在し、どのようにアイデンティティ、台帳、そしてサポートのワークフローに接続されるのか?### 接続すべきコアシステム多くの機関は、CaaSを4つのレイヤーにまたがって統合します:* **チャネル:** モバイルアプリ、Webアプリ、エージェントのツール、または通信事業者のチャネル* **アイデンティティとリスク:** KYCおよびKYB、MFA、デバイスインテリジェンス、詐欺スコアリング、ステップアップ認証* **コア台帳とファイナンス:** サブ台帳、GLマッピング、手数料ロジック、照合、レポーティングのエクスポート* **運用とサポート:** ケース管理、調査、顧客サポートのツール、インシデントのプレイブック### ウォレット・オーケストレーションが難所難しいのは「ウォレットを作ること」ではありません。ネットワークをまたいだアドレス管理と取引のオーケストレーションです。具体的には、入金アドレス生成、出金制御(ホワイトリスト、速度制限)、チェーンのインシデント対応、手数料のボラティリティ、そして運用上の可視性です。### 執行、照合、レポーティング単純な「買って保有(buy and hold)」のプロダクトであっても、ファイナンスや監査チームは、価格がどのように形成されるのか、コンバージョンがどう執行されるのか、台帳とカストディ環境の間で残高がどう照合されるのか、さらにあらゆる管理アクションと顧客の取引にどのログが存在するのかを尋ねます。 CaaSモデルは、ウォレットのオーケストレーション、カストディ・オプション、執行レールを専門プロバイダーにアウトソースしつつも、顧客体験とガバナンスは機関の内側に維持します。#### WhiteBITの取り組み**業界課題:** 機関は“日次(day-two)”の運用を過小評価しがちです。チェーンのインシデント、照合のイレギュラーケース、サポートのワークフローがボトルネックになり、APIではなくなります。**機関が求めるべきこと:** 明確なシステム境界、決定論的な台帳フィード、強力なロギング、そして定義された所有とエスカレーション経路を持つインシデント対応モデル。**WhiteBITのアプローチ:** WhiteBITは、CaaS、カストディ、決済にまたがる包括的な機関向けスタックを提示し、関係性主導のオンボーディングモデル、統合を最優先とする姿勢、そして実装計画で支えられたスピーディな本番稼働(go-live)ストーリーを提供します。段階的ローンチ ローンチの道筋:段階ごとの「最小実用の暗号資産プロダクト」----------------------------------------------------------最も安全な機関のパターンは、暗号資産を段階的にローンチすることです。各フェーズは、統制が安定し、運用が実際の利用を支えられることが確認されてからのみ、対応範囲、資産、ネットワーク、コリドー(corridors)を拡大します。### フェーズ1:コンバートして保有限定された資産の許可リストと保守的な制限を使って、購入・売却のコンバージョンとカストディから始めます。体験はシンプルに保ち、オンボーディングと開示を最適化し、機能を拡張する前に照合およびサポートの準備が整っていることを検証します。### フェーズ2:入金と出金承認されたネットワークで入金アドレスと出金を追加します。ここで運用上の複雑さが増します。チェーン手数料、アドレスの誤り、詐欺の試み、そしてコンプライアンスのワークフローが顕在化します。ネットワークはゆっくり拡大し、「出金の安全性」機能を早い段階で出荷してください。### フェーズ3:高度なユーティリティ継続的な購入、より幅広いコンバージョン経路、B2Bの支払い(payouts)、マーチャントの決済、そしてトレジャリーのワークフローは最後です。これらの機能は価値がありますが、コンプライアンスと運用上の要求を増幅させます。### 後悔を防ぐガードレールフェーズを問わず、コアのガードレールは一貫しています。資産の許可リスト、取引限度、ネットワークリスクのスコアリング、そして高リスクなアクションに対するステップアップ認証です。| フェーズ | 顧客が得るもの | 拡大を判断するための統制とKPI || --- | --- | --- || フェーズ1:コンバート+保有 | フィアットから暗号資産へのコンバージョン、カストディポートフォリオ、基本的な明細 | 統制:小さな許可リスト、保守的な制限、ステップアップ認証、明確な開示。 KPI:コンバージョン成功率、詐欺率、1,000ユーザーあたりのサポートチケット数、照合の不一致。 || フェーズ2:送金レール | 承認済みネットワークでの入金と出金、アドレス帳(address book) | 統制:出金ホワイトリスト、速度制限、ネットワークリスクスコアリング、送金の記録管理。 KPI:出金失敗率、インシデントの解決までの時間、不審なアクティビティアラートの滞留。 || フェーズ3:ユーティリティ+B2B | 継続的な購入、B2Bの支払い、マーチャント決済、トレジャリーのコンバージョン | 統制:カウンターパーティ統制、強化されたKYB、支払いスクリーニング、決済ルール、より強いSLA。 KPI:継続率の向上、ユーザーあたり収益の向上、支払いSLA順守率、監査指摘の重大度。 |#### WhiteBITの取り組みWhiteBITは、パートナー主導の実装と、拡張可能な拡大パスを提示します。運用が証明されてからスコープを広げる、段階的なローンチに整合します。安全性のレール 機関が正しく実現すべきセキュリティとカストディ設計の選択---------------------------------------------------------------カストディは通常、最大の障害になります。運用上・法務上・風評上のリスクが1か所に集中するからです。まず、ガバナンス要件に合ったカストディモデルを選択し、その後で、日々の運用を統制する仕組みに注力してください。### 検討すべきカストディモデル| モデル | 強み | 軽減すべきリスク || --- | --- | --- || プラットフォームカストディ | 最速の本番稼働、ベンダー数が少ない、シンプルな顧客UX | プロバイダー集中リスク、統制のエビデンス要求、分離(segregation)の明確さ、出金ガバナンス || サードパーティの機関向けカストディ | 明確な分離、一定のガバナンスモデルに整合 | 統合の手間、運用上の引き継ぎ、役割が不明確だとインシデント対応が遅くなる || ハイブリッドカストディ | セグメントや資産タイプごとにリスクを分割し、柔軟性を確保 | 照合がより複雑、ガバナンス負担がより大きい、シャドープロセスは避ける |### 最も重要な統制セキュリティの議論はしばしば「コールド vs ホット」に過度に焦点が当たります。しかし機関にとっての“譲れない要件”は運用上の統制です:* 出金のホワイトリスト化とアドレス帳* 職務分掌の分離を伴う、多段承認(複数承認者)による出金* 内部オペレーター向けのロールベースアクセス制御* インシデント対応プレイブックに加え、監査に耐えるログ* 強力な顧客認証と、アカウント乗っ取りへの防御**譲れない統制チェックリスト*** 出金許可リスト(allowlist)と速度制限* メーカー・チェッカーの承認と職務分掌の分離* RBACに加え、特権アクセス管理* インシデント対応、定義されたエスカレーション経路、ポストインシデントレビュー* 管理アクションおよび資金移動の監査ログベンダーがこれらの統制をエビデンスとして示せない場合、「迅速ローンチ」は機関にとっての負債になります。#### WhiteBITの取り組み**業界課題:** 機関は企業レベルのカストディ統制を必要としていますが、多くの暗号資産スタックは、機関向けのガバナンスよりもリテール向けの速さで作られてきました。**機関が求めるべきこと:** 明確なカストディのドキュメント、出金ガバナンス、アクセス制御、そして使用するサービス範囲に一致する独立した検証。**WhiteBITのアプローチ:** WhiteBITはカストディを、より広い機関向けスタックの一部として位置づけます。機関のカストディ基盤との統合も含め、運用上の統制を機関の要件に合わせるように設計されたオンボーディングモデルと並行して提供します。コントロールプレーン コンプライアンスとAML、責任、ワークフロー、レポーティング--------------------------------------------------------------暗号資産のコンプライアンスは、単一のチェックボックスではありません。オンボーディング、モニタリング、調査、監査に耐える記録管理までを含む、運用ワークフロー全体です。CaaSモデルはツールやサポートを提供できますが、機関は依然としてガバナンス判断と、規制当局に向けた説明責任を自らが所有しなければなりません。### 実務における「コンプライアンス」とは何か* **KYBおよびKYCの整合:** オンボーディング、リスク階層化、事業アカウントの受益者(beneficial ownership)* **制裁(サンクション)スクリーニング:** 相手先、管轄、関連する指標* **取引モニタリング:** タイポロジー(類型)、ストラクチャリング(組成)パターン、マネーミュール(mule)行動、不自然なフロー* **記録管理:** 意思決定、承認、管理アクションの監査証跡* **調査:** ケース管理、エスカレーション、SARまたはSTRワークフロー(該当する場合)### トラベル・ルールと記録管理:高レベルの考慮事項移転ルールと記録管理要件は管轄により異なり、特に自己カストディを含む出金や送金で、ユーザー体験に影響する可能性があります。これらの義務は、プロダクト要件として扱ってください。バックオフィスの細部ではありません。なぜなら、ファネルのコンバージョンとサポート負荷に直接影響するからです。### RACIスナップショット:誰が何をするか| プロセス | 機関が所有 | プロバイダーがサポート || --- | --- | --- || 資産およびネットワークの許可リスト | ガバナンス、承認、開示 | 資産の利用可能性、技術的制約、ネットワークリスクの入力 || 顧客オンボーディング | KYCおよびKYB方針、リスク階層化、コミュニケーション | 統合ガイダンス、運用調整、ツールサポート || モニタリングと調査 | ケース対応、届出(ファイリング)の判断、監査対応 | モニタリングの出力、ログ、データエクスポート、エスカレーション支援 || インシデント対応 | 顧客への連絡、プロダクトの意思決定(停止、制限) | 技術的なインシデント対応、復旧アップデート、原因分析の入力 |#### WhiteBITの取り組み**業界課題:** 機関には、「最善の努力(best effort)」のダッシュボードではなく、監査に耐えるコンプライアンスプロセスが必要です。**機関が求めるべきこと:** KYBとKYCの整合、制裁とモニタリング出力、記録管理、そして監査向けに設計されたデータエクスポート。**WhiteBITのアプローチ:** WhiteBITは、コンプライアンス態勢とAML志向のサポートを、その機関向け提供の一部として位置づけます。さらに、関係性主導のオンボーディングモデルを通じて、規制対象のクライアントが責任範囲を明確にマッピングできるよう支援することを目的としています。資金移動 決済とコリドー:WhitePayが担う領域-------------------------------------------多くの機関にとって、暗号資産が“現実のもの”になるのは、資金移動になったときです。つまり、マーチャントの受け入れ、トレジャリーのコンバージョン、そして国境をまたいだ支払いです。ここで、買い付け(acquiring)とレールが暗号資産を“機能”ではなく“プロダクトライン”に変えます。### マーチャントとPSPのユースケース* **暗号資産で支払いを受ける:** チェックアウトや請求書で、支払い手段として暗号資産を提供* **決済の選択肢:** 設定に応じて、暗号資産、ステーブル資産、または優先残高へ決済* **トレジャリーのコンバージョン:** 定義されたFXおよび決済ポリシーのもとで、流入をコンバート* **大量支払い:** クリエイターへの支払い、アフィリエイトへの支払い、リワード、そして国境をまたぐ送金### なぜコリドーと支払いオプションが重要なのかコリドーは採用を形作ります。「顧客が支払う」から「マーチャントが決済される」までの道筋がより予測可能であるほど、運用化は容易になります。機関は、どのコリドーが許可されるか、カウンターパーティがどうスクリーニングされるか、そして顧客とマーチャントがどの決済タイミングを期待できるかを定義すべきです。### 運用上の考慮事項決済には、現実世界の“ややこしさ”があり、それを設計で織り込む必要があります:* **返金(Refund)の取り扱い:** 返金がどう機能するか、そしてFXがどう扱われるかを定義* **レートの透明性:** レートがどう設定され、いつ固定され、スプレッドがどう開示されるかを定義* **決済タイミング:** SLAと、遅延または失敗した決済の取り扱いを定義* **照合:** ファイナンスが、クリーンで監査に耐えるエクスポートを受け取れるようにする決済フローは、暗号資産が運用上“現実のもの”になる場所です。決済、返金、FX、そしてレポーティングは、設計が必要です。  WhiteBITWhitePayは暗号資産の買い付け(crypto acquiring)とレール向けに位置づけられており、コンバージョンからマーチャントおよび支払いユースケースへ進む際のCaaSローンチに補完できます。 詳細を見る ユニット計算 経済性とKPI:リーダーが成功を評価する方法------------------------------------------------暗号資産プロダクトの経済性は、取引手数料だけを見ていると過大評価されやすいです。リーダーは、コンバージョン、継続(retention)、運用コスト、リスクの成果まで含む、より広いモデルで評価すべきです。### 収益ドライバー* フィアット→暗号資産、暗号資産→フィアットにおけるコンバージョンのテイクレート* スプレッド獲得(透明な開示とガバナンスによる)* 決済の経済性:買い付け手数料、決済スプレッド、トレジャリーのコンバージョン* プレミアムティア、高い上限、先進機能、優先サポート* B2Bの価格設定、コリドー、支払い、トレジャリーに関するカスタムの商業条件### コストドライバー* コンプライアンス運用、調査、人員、監査* 詐欺およびアカウント乗っ取りによる損失、ならびに予防ツール* サポート負荷(特に出金と本人確認まわり)* チェーン手数料とネットワーク運用* ベンダーコスト、最低料金、継続的な保守### KPIダッシュボードのテンプレート| KPI | 定義 | 重要な理由 || --- | --- | --- || アクティベーション率 | 対象ユーザーのうち、オンボーディングを完了し最初のコンバージョンを行った割合 | ファネルの健全性を測り、KYCまたはUXの摩擦を示す || 継続、30日および90日 | コンバート、保有、送金、または支払いのために戻ってくるユーザー | プロダクトの適合性を検証し、LTVのモデリングを支援 || 保有中の暗号資産残高 | 資産別の顧客の保有暗号資産残高合計 | 採用状況を示し、カストディおよび流動性計画に役立つ || インシデント率 | 月あたりのセキュリティまたはコンプライアンスのインシデント件数 | 取締役会レベルのリスク指標であり、統制の成熟度を示す || 照合のズレ | 件数と重大度を含む、台帳の不一致の数 | コアとなるファイナンスのリスクであり、ゼロに向かって推移すべき || サポート負荷 | アクティブユーザー1,000人あたりのチケット数+満足度の代理指標 | UXの明確さと運用準備状況を示す |WhiteBITは、公正な価格設定のポジショニングとカスタマイズ可能な商業モデルを強調しています。これは、ユニットエコノミクス、SLA、運用要件に照らして評価されるべきです。購入者向けチェックリスト ベンダー評価チェックリスト:調達およびセキュリティレビューで尋ねるべき質問--------------------------------------------------------------------------------CaaSベンダーはデモでは完成して見えるかもしれませんが、機関は主張ではなくエビデンスを評価すべきです。目的は3つの問いに答えることです:* このプロバイダーは、あなたの運用モデルと規制当局の期待に対応できるか?* 責任とインシデント時の経路が、はっきりと明確になっているか?* 脱退、またはスコープ変更を行えるか。罠にはまって動けなくならないか?### デューデリジェンス(事前調査)チェックリスト| 対象領域 | 質問 | 依頼すべきエビデンス || --- | --- | --- || 技術 | APIは成熟しているか?サンドボックスはあるか?変更が壊れる(breaking changes)はどう伝達されるか?どんなログやWebhookがあるか? | APIドキュメント+変更履歴(changelog)、サンドボックスへのアクセス可能性、稼働履歴、サンプルのログとWebhook || セキュリティ | カストディのモデルは?出金はどうガバナンスされる?アクセスはどう制御される?インシデント対応プロセスは? | セキュリティ概要、出金ポリシー、RBACモデル、インシデント運用手順書(runbook)、監査または認証のスコープ || コンプライアンス | KYBとKYCのワークフローはどう統合される?どんなモニタリング出力がある?監査を支えるレポーティングエクスポートは? | ワークフロードキュメント、エクスポート形式、サンプルのケース項目、データ保持と監査ログの説明 || 商業条件 | 手数料と最低料金は?SLAは?実装のタイムラインとローンチ後のサポート範囲は? | MSA+SLA、価格スケジュール、実装計画、指名されたエスカレーション経路、サポートモデル |#### WhiteBITの取り組み**業界課題:** 調達およびセキュリティレビューは、ベンダーが監査に耐えるエビデンスを素早く提示できないために止まりがちです。**機関が求めるべきこと:** 明確なSLA、定義されたカストディ統制、コンプライアンスのワークフロードキュメント、そしてインシデントや運用上の問題のための指名されたエスカレーション経路。**WhiteBITのアプローチ:** WhiteBITは、CaaS、カストディ、決済にまたがる包括的な機関向けスイートを提示します。関係性主導のモデルを用い、明確なエビデンス、ドキュメント、実装計画と組み合わせることで、調達時の摩擦を減らすことを意図しています。実装の道筋 FAQ+次のステップ------------------- ローンチには実際どれくらいかかりますか?タイムラインはスコープ(コンバートのみ vs 送金 vs 決済)、KYBとKYCの準備状況、統制要件、そして統合が必要なシステムの数によって決まります。「公開されているgo-liveの主張」は出発点として扱い、マイルストーンと受け入れ基準を伴う具体的な実装計画を求めてください。 どんな資産やネットワークから始めるべきですか?まず、保守的な許可リストと、運用上サポート可能な最もシンプルなネットワークから始めてください。出金の統制、モニタリング、サポートのプレイブックが、実際のボリュームで確実に機能してからのみ拡張します。 顧客の資金は誰が保有し、分離はどう扱われますか?それはカストディモデル(プラットフォーム、サードパーティ、またはハイブリッド)によります。アカウント構造、出金ガバナンス、照合プロセス、そしてあなたの具体的なセットアップにおいて分離が運用上どういう意味を持つのかについて明確さを求めてください。 規制当局や監査人はどんなデータとレポーティングを期待していますか?オンボーディングのエビデンス、取引履歴、モニタリング出力とケース結果、そして管理アクションの監査ログを作成できる状態であることが期待されます。送金をサポートする場合は、プロダクト設計の一部として、管轄固有の記録管理とデータ要件を計画してください。 詐欺、アカウント乗っ取り、出金はどう扱いますか?出金を最もリスクの高いフローとして扱ってください。ステップアップ認証、許可リスト、速度制限、そして社内承認ワークフローを使います。初期段階から顧客教育とサポート用の台本に投資してください。高ボリュームの「詐欺」チケットの多くは、出金時のUXの混乱として始まるからです。 後から暗号資産の決済を追加できますか?はい。多くの機関は、コンバートして保有から始め、運用面の成熟が証明されてから決済とコリドーを追加します。決済には、返金、決済タイミング、FXポリシー、そして照合のエクスポートなど、追加の作業が必要です。  WhiteBITWhiteBITで、機関のCaaSローンチ計画を作りましょう-------------------------------------------------------暗号資産の展開を評価するなら、まず参照アーキテクチャ、カストディモデル、そしてコンプライアンス上の責任をマッピングするところから始めてください。短いスコーピング・コールで、最小実用フェーズ(minimum viable phase)と、安全にスケールするために必要な統制を明確にできます。 機関向け営業へ連絡

Crypto-as-a-Service Playbook: 銀行、通信事業者、フィンテックが迅速かつ安全に、コンプライアンスを守って暗号資産商品を展開する方法

概要

はじめに

**暗号資産のサービス化(Crypto-as-a-Service / CaaS)**とは、「暗号資産取引所を作らずに暗号資産プロダクトを構築する」アプローチです。貴社の組織は、顧客との関係、プロダクトのガバナンス、ブランド体験を維持します。専門プロバイダーは、ウォレット基盤、執行レール(execution rails)、カストディ(custody)オプション、そして、暗号資産を安全かつ大規模に運用するための運用ツールを提供します。

これは重要です。なぜなら、ほとんどの規制対象の機関は「作れるかどうか」で失敗するのではなく、運用リスクで失敗するからです。具体的には、カストディの管理、詐欺、レポーティング、そしてローンチ後に発生する“日次(day-two)”の責任です。

このガイドでは、次を学びます:

このガイドは以下の方に向けています: フィンテック、銀行、ネオバンク、通信事業者、暗号資産の導入初期における決済プロバイダー。さらに、ブローカーや、レールを追加していく中小の取引所。

免責事項: 情報提供のみであり、金融・法務・コンプライアンスに関する助言ではありません。規制は管轄により異なります。法務・コンプライアンスチームを早期に巻き込んでください。

タイミングの変化

なぜ今、銀行・通信事業者・フィンテックにとってCaaSなのか

数年前は、「暗号資産を追加する」といえば、変動性の高い資産クラスをコンシューマー向けアプリに後付けし、需要がプロダクトを押し上げてくれることを期待する、というケースがよくありました。その時代は終わりつつあります。現在、暗号資産を見直している機関は、より現実的な目標と、より厳格な統制で進めています。

需要は現実だが、ガバナンスが必要

顧客の需要は複数のユースケースにまたがって存在しており、「単に取引するだけ」であることはほとんどありません。よくある要望には、取引とコンバージョン(conversion)、送金、支払い、そしてトレジャリーのユーティリティがあります。課題は需要ではなく、明確な開示、予測可能な運用、そしてコンプライアンスに適合したワークフローを備えた“管理された体験”を提供することです。

競争圧力は構造的

ネオバンクやスーパーアプリ型のフィンテックは、ますます多くの金融サービスを1つの屋根の下にまとめています。暗号資産は、エンゲージメントと継続率を引き上げられるため、候補に挙がりやすいのですが、それはプロダクトが信頼でき、大規模運用で支えられる場合に限ります。

収益化は測定可能

暗号資産プロダクトは、他のあらゆる金融プロダクトラインと同じように評価できます。よくあるレバーには、コンバージョンのテイクレート、スプレッド(透明な開示あり)、取引手数料、プレミアムティア、そして継続率に連動したユーザーあたりの収益拡大があります。重要なのは、初日からリスクと運用コストとともにユニットエコノミクスをモデル化することです。

パートナーで道が短くなる

新たに立ち上げる銀行やフィンテック・プログラムの多くにとって、最も現実的な道は統合です。ホワイトラベルのパートナーやコアバンキングのプロバイダーはCaaSプロバイダーに接続できるため、新しい機関は、あらゆるコンポーネントを社内で立ち上げずに暗号資産機能を受け取れます。

WhiteBITの連携: CaaSは、フルスタックを構築するよりも、より速く、より低リスクなルートとして位置づけられています。特に、専門のインフラをアウトソースしつつ、ガバナンスは機関の内側に維持したい場合に有効です。

明確な線

CaaSの説明:それは何で、何ではないか

調達にやさしい言い方をすれば、**暗号資産のサービス化(Crypto-as-a-Service / CaaS)**とは、銀行・フィンテック・通信事業者が、社内で取引所スタックを運用せずとも暗号資産機能を提供できるようにする、パッケージ化された一連の能力です。

CaaSに通常含まれるもの

CaaSがやらないこと

CaaSは責任をアウトソースしません。 貴社の組織は、顧客の成果、プロダクトのガバナンス、開示、苦情対応、詐欺方針、そして規制当局との関係を引き続き所有します。CaaSをコンプライアンスの“シールド”ではなくインフラとして扱ってください。

また「設定して放置」ではなく、ワンサイズフィットでもありません。暗号資産プロダクトは運用上、生き物です。ネットワークは変化し、詐欺パターンも進化し、コンプライアンスへの期待も移り変わります。実装はローンチだけでなく、継続的な運用のために設計される必要があります。

作る vs 買う vs パートナー

任意のアドオン:利回り型プロダクト

一部の機関では、適格なユーザーや管轄に対して、暗号資産の貸付のような利回りに類似した機能を検討します。これは、独立したリスク判断として扱い、それぞれに固有の承認、開示、そして統制を行ってください。

WhiteBITの連携: WhiteBITは、「機関の暗号資産ニーズのための1つの場所」を、モジュール型サービスとテーラードなオンボーディングとともに提供する形で位置づけています。コンバージョンからカストディや決済までロードマップが広がる際に役立ちます。

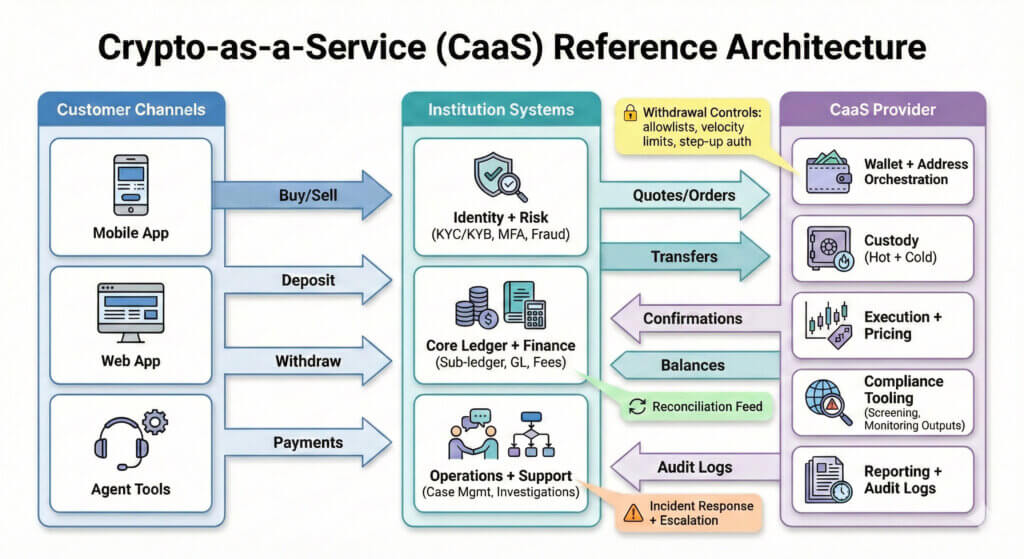

システムマップ

参照アーキテクチャ:CaaSスタックが自社システムにどう収まるか

成功するCaaSのローンチは、APIエンドポイントだけではなく、明確な統合マップから始まります。問いはこうです。暗号資産は自社の運用モデルのどこに存在し、どのようにアイデンティティ、台帳、そしてサポートのワークフローに接続されるのか?

接続すべきコアシステム

多くの機関は、CaaSを4つのレイヤーにまたがって統合します:

ウォレット・オーケストレーションが難所

難しいのは「ウォレットを作ること」ではありません。ネットワークをまたいだアドレス管理と取引のオーケストレーションです。具体的には、入金アドレス生成、出金制御(ホワイトリスト、速度制限)、チェーンのインシデント対応、手数料のボラティリティ、そして運用上の可視性です。

執行、照合、レポーティング

単純な「買って保有(buy and hold)」のプロダクトであっても、ファイナンスや監査チームは、価格がどのように形成されるのか、コンバージョンがどう執行されるのか、台帳とカストディ環境の間で残高がどう照合されるのか、さらにあらゆる管理アクションと顧客の取引にどのログが存在するのかを尋ねます。

CaaSモデルは、ウォレットのオーケストレーション、カストディ・オプション、執行レールを専門プロバイダーにアウトソースしつつも、顧客体験とガバナンスは機関の内側に維持します。

WhiteBITの取り組み

業界課題: 機関は“日次(day-two)”の運用を過小評価しがちです。チェーンのインシデント、照合のイレギュラーケース、サポートのワークフローがボトルネックになり、APIではなくなります。

機関が求めるべきこと: 明確なシステム境界、決定論的な台帳フィード、強力なロギング、そして定義された所有とエスカレーション経路を持つインシデント対応モデル。

WhiteBITのアプローチ: WhiteBITは、CaaS、カストディ、決済にまたがる包括的な機関向けスタックを提示し、関係性主導のオンボーディングモデル、統合を最優先とする姿勢、そして実装計画で支えられたスピーディな本番稼働(go-live)ストーリーを提供します。

段階的ローンチ

ローンチの道筋:段階ごとの「最小実用の暗号資産プロダクト」

最も安全な機関のパターンは、暗号資産を段階的にローンチすることです。各フェーズは、統制が安定し、運用が実際の利用を支えられることが確認されてからのみ、対応範囲、資産、ネットワーク、コリドー(corridors)を拡大します。

フェーズ1:コンバートして保有

限定された資産の許可リストと保守的な制限を使って、購入・売却のコンバージョンとカストディから始めます。体験はシンプルに保ち、オンボーディングと開示を最適化し、機能を拡張する前に照合およびサポートの準備が整っていることを検証します。

フェーズ2:入金と出金

承認されたネットワークで入金アドレスと出金を追加します。ここで運用上の複雑さが増します。チェーン手数料、アドレスの誤り、詐欺の試み、そしてコンプライアンスのワークフローが顕在化します。ネットワークはゆっくり拡大し、「出金の安全性」機能を早い段階で出荷してください。

フェーズ3:高度なユーティリティ

継続的な購入、より幅広いコンバージョン経路、B2Bの支払い(payouts)、マーチャントの決済、そしてトレジャリーのワークフローは最後です。これらの機能は価値がありますが、コンプライアンスと運用上の要求を増幅させます。

後悔を防ぐガードレール

フェーズを問わず、コアのガードレールは一貫しています。資産の許可リスト、取引限度、ネットワークリスクのスコアリング、そして高リスクなアクションに対するステップアップ認証です。

WhiteBITの取り組み

WhiteBITは、パートナー主導の実装と、拡張可能な拡大パスを提示します。運用が証明されてからスコープを広げる、段階的なローンチに整合します。

安全性のレール

機関が正しく実現すべきセキュリティとカストディ設計の選択

カストディは通常、最大の障害になります。運用上・法務上・風評上のリスクが1か所に集中するからです。まず、ガバナンス要件に合ったカストディモデルを選択し、その後で、日々の運用を統制する仕組みに注力してください。

検討すべきカストディモデル

最も重要な統制

セキュリティの議論はしばしば「コールド vs ホット」に過度に焦点が当たります。しかし機関にとっての“譲れない要件”は運用上の統制です:

譲れない統制チェックリスト

ベンダーがこれらの統制をエビデンスとして示せない場合、「迅速ローンチ」は機関にとっての負債になります。

WhiteBITの取り組み

業界課題: 機関は企業レベルのカストディ統制を必要としていますが、多くの暗号資産スタックは、機関向けのガバナンスよりもリテール向けの速さで作られてきました。

機関が求めるべきこと: 明確なカストディのドキュメント、出金ガバナンス、アクセス制御、そして使用するサービス範囲に一致する独立した検証。

WhiteBITのアプローチ: WhiteBITはカストディを、より広い機関向けスタックの一部として位置づけます。機関のカストディ基盤との統合も含め、運用上の統制を機関の要件に合わせるように設計されたオンボーディングモデルと並行して提供します。

コントロールプレーン

コンプライアンスとAML、責任、ワークフロー、レポーティング

暗号資産のコンプライアンスは、単一のチェックボックスではありません。オンボーディング、モニタリング、調査、監査に耐える記録管理までを含む、運用ワークフロー全体です。CaaSモデルはツールやサポートを提供できますが、機関は依然としてガバナンス判断と、規制当局に向けた説明責任を自らが所有しなければなりません。

実務における「コンプライアンス」とは何か

トラベル・ルールと記録管理:高レベルの考慮事項

移転ルールと記録管理要件は管轄により異なり、特に自己カストディを含む出金や送金で、ユーザー体験に影響する可能性があります。これらの義務は、プロダクト要件として扱ってください。バックオフィスの細部ではありません。なぜなら、ファネルのコンバージョンとサポート負荷に直接影響するからです。

RACIスナップショット:誰が何をするか

WhiteBITの取り組み

業界課題: 機関には、「最善の努力(best effort)」のダッシュボードではなく、監査に耐えるコンプライアンスプロセスが必要です。

機関が求めるべきこと: KYBとKYCの整合、制裁とモニタリング出力、記録管理、そして監査向けに設計されたデータエクスポート。

WhiteBITのアプローチ: WhiteBITは、コンプライアンス態勢とAML志向のサポートを、その機関向け提供の一部として位置づけます。さらに、関係性主導のオンボーディングモデルを通じて、規制対象のクライアントが責任範囲を明確にマッピングできるよう支援することを目的としています。

資金移動

決済とコリドー:WhitePayが担う領域

多くの機関にとって、暗号資産が“現実のもの”になるのは、資金移動になったときです。つまり、マーチャントの受け入れ、トレジャリーのコンバージョン、そして国境をまたいだ支払いです。ここで、買い付け(acquiring)とレールが暗号資産を“機能”ではなく“プロダクトライン”に変えます。

マーチャントとPSPのユースケース

なぜコリドーと支払いオプションが重要なのか

コリドーは採用を形作ります。「顧客が支払う」から「マーチャントが決済される」までの道筋がより予測可能であるほど、運用化は容易になります。機関は、どのコリドーが許可されるか、カウンターパーティがどうスクリーニングされるか、そして顧客とマーチャントがどの決済タイミングを期待できるかを定義すべきです。

運用上の考慮事項

決済には、現実世界の“ややこしさ”があり、それを設計で織り込む必要があります:

決済フローは、暗号資産が運用上“現実のもの”になる場所です。決済、返金、FX、そしてレポーティングは、設計が必要です。

WhitePayは暗号資産の買い付け(crypto acquiring)とレール向けに位置づけられており、コンバージョンからマーチャントおよび支払いユースケースへ進む際のCaaSローンチに補完できます。

詳細を見る

ユニット計算

経済性とKPI:リーダーが成功を評価する方法

暗号資産プロダクトの経済性は、取引手数料だけを見ていると過大評価されやすいです。リーダーは、コンバージョン、継続(retention)、運用コスト、リスクの成果まで含む、より広いモデルで評価すべきです。

収益ドライバー

コストドライバー

KPIダッシュボードのテンプレート

WhiteBITは、公正な価格設定のポジショニングとカスタマイズ可能な商業モデルを強調しています。これは、ユニットエコノミクス、SLA、運用要件に照らして評価されるべきです。

購入者向けチェックリスト

ベンダー評価チェックリスト:調達およびセキュリティレビューで尋ねるべき質問

CaaSベンダーはデモでは完成して見えるかもしれませんが、機関は主張ではなくエビデンスを評価すべきです。目的は3つの問いに答えることです:

デューデリジェンス(事前調査)チェックリスト

WhiteBITの取り組み

業界課題: 調達およびセキュリティレビューは、ベンダーが監査に耐えるエビデンスを素早く提示できないために止まりがちです。

機関が求めるべきこと: 明確なSLA、定義されたカストディ統制、コンプライアンスのワークフロードキュメント、そしてインシデントや運用上の問題のための指名されたエスカレーション経路。

WhiteBITのアプローチ: WhiteBITは、CaaS、カストディ、決済にまたがる包括的な機関向けスイートを提示します。関係性主導のモデルを用い、明確なエビデンス、ドキュメント、実装計画と組み合わせることで、調達時の摩擦を減らすことを意図しています。

実装の道筋

FAQ+次のステップ

ローンチには実際どれくらいかかりますか?

タイムラインはスコープ(コンバートのみ vs 送金 vs 決済)、KYBとKYCの準備状況、統制要件、そして統合が必要なシステムの数によって決まります。「公開されているgo-liveの主張」は出発点として扱い、マイルストーンと受け入れ基準を伴う具体的な実装計画を求めてください。

どんな資産やネットワークから始めるべきですか?

まず、保守的な許可リストと、運用上サポート可能な最もシンプルなネットワークから始めてください。出金の統制、モニタリング、サポートのプレイブックが、実際のボリュームで確実に機能してからのみ拡張します。

顧客の資金は誰が保有し、分離はどう扱われますか?

それはカストディモデル(プラットフォーム、サードパーティ、またはハイブリッド)によります。アカウント構造、出金ガバナンス、照合プロセス、そしてあなたの具体的なセットアップにおいて分離が運用上どういう意味を持つのかについて明確さを求めてください。

規制当局や監査人はどんなデータとレポーティングを期待していますか?

オンボーディングのエビデンス、取引履歴、モニタリング出力とケース結果、そして管理アクションの監査ログを作成できる状態であることが期待されます。送金をサポートする場合は、プロダクト設計の一部として、管轄固有の記録管理とデータ要件を計画してください。

詐欺、アカウント乗っ取り、出金はどう扱いますか?

出金を最もリスクの高いフローとして扱ってください。ステップアップ認証、許可リスト、速度制限、そして社内承認ワークフローを使います。初期段階から顧客教育とサポート用の台本に投資してください。高ボリュームの「詐欺」チケットの多くは、出金時のUXの混乱として始まるからです。

後から暗号資産の決済を追加できますか?

はい。多くの機関は、コンバートして保有から始め、運用面の成熟が証明されてから決済とコリドーを追加します。決済には、返金、決済タイミング、FXポリシー、そして照合のエクスポートなど、追加の作業が必要です。

WhiteBITで、機関のCaaSローンチ計画を作りましょう

暗号資産の展開を評価するなら、まず参照アーキテクチャ、カストディモデル、そしてコンプライアンス上の責任をマッピングするところから始めてください。短いスコーピング・コールで、最小実用フェーズ(minimum viable phase)と、安全にスケールするために必要な統制を明確にできます。

機関向け営業へ連絡