**Moonwellは、プロトコルが積極的なガバナンス攻撃を受けている中、敵対的な買収ガバナンス投票と戦っています**Contents低コスト攻撃が百万ドルの資産を標的にコミュニティが悪意のある提案に対抗防御オプションと広範なリスク不明なアクターによって主要な契約を支配するために小さな資本支出が使用されました。この動きは、ユーザーの資金を守るためにコミュニティによるパニック的な動きを引き起こしました。## 低コスト攻撃が百万ドルの資産を標的に攻撃は3月24日に始まり、攻撃者は40.17百万MFAMトークンを使用してウォレットを購入し、40.17百万MFAMトークンを購入しました。これには約1,600MOVRがかかり、購入時の価格は1,808でした。これは攻撃者がプロトコルのクォーラムを達成するのに十分な投票力でした。攻撃者はその後、MIP-R39というタイトルの提案#74を行いました。この提案は、悪意のある契約への管理権を放棄することを目的としていました。この契約は、プロトコルから資金を引き出すためのロジックがあるとされています。攻撃者はスナップショットブロックで必要な4,000万MFAMのクォーラムを超えました。これにより、提案がその目的に関わらず投票の資格を得ることが可能になりました。攻撃は元の価格の約597倍を返済できたかもしれません。標的とされた資産は7つの貸付市場であり、総価値は約108万ドルです。セキュリティ研究者は、提案に資金を引き出すための直接実行の具体的な手順が含まれていることを観察しました。## コミュニティが悪意のある提案に対抗Moonwellのコミュニティは、この脅威に迅速に反応しました。投票データによると、参加者の66.7%以上がこの提案を支持していません。これは大きな抵抗を示しており、攻撃が勢いのある場合には成功しない可能性が示唆されています。投票の接近は3月27日10時28分UTCに行われます。これにより、投票と防御に余裕がほとんどありません。コミュニティのリーダーたちは、投票者に対して無邪気にならず、曖昧な提案に従わないように助言しています。*Moonwell投票のスナップショット。出典:* *Moonwellガバナンスフォーラム*提案者は、この目的のためにMoonwellでリードするように知事から求められています。このリクエストには、提案された変更の技術的な概要も含まれています。攻撃者はまだ何の返答もしていません。また、ユーザーには投票を行う前に明確な情報が得られるまで待つように推奨されています。このプロセスで懸念される問題の一つは透明性です。## 防御オプションと広範なリスクBlockfulのセキュリティプラットフォームは、攻撃に対抗するための2つの主要なアプローチを提示しました。前者は、期限前に提案に対してより多くの投票を追加することです。それにもかかわらず、投票権はスナップショットで制限されており、新しいトークンの影響を制限しています。主要な保有者の一人は、4880万MFAMトークンをステークしていると言われています。これらのポジションのうちの1つを行使すれば、この提案を打ち消すことができます。2つ目の代替案は、Break Glass Guardianシステムを起動することです。このメカニズムは、ガバナンスの決定をオーバーライドするためにマルチシグウォレットを使用します。これにより、承認された発言に対する権限を取り戻し、不正な実行を防ぐことができます。提案が通過した場合、攻撃者は3月27日に実行を行います。これに続いて、資金の引き出しが可能になるための24時間のタイムロックが設定されます。これは、分散型ガバナンスの常なる脅威の存在を示すイベントです。過去には、同様の攻撃の結果として大きな損失が経験されてきました。2022年4月、Beanstalkプロトコルは1億8100万ドルのガバナンス悪用を受けました。2024年には、Compound Financeで物議を醸す財務提案の事例がありました。Moonwellの未来は、現在コミュニティとセキュリティの早期介入にかかっています。

Moonwellは敵対的買収に関するガバナンス投票と戦っています

Moonwellは、プロトコルが積極的なガバナンス攻撃を受けている中、敵対的な買収ガバナンス投票と戦っています

Contents低コスト攻撃が百万ドルの資産を標的にコミュニティが悪意のある提案に対抗防御オプションと広範なリスク不明なアクターによって主要な契約を支配するために小さな資本支出が使用されました。この動きは、ユーザーの資金を守るためにコミュニティによるパニック的な動きを引き起こしました。

低コスト攻撃が百万ドルの資産を標的に

攻撃は3月24日に始まり、攻撃者は40.17百万MFAMトークンを使用してウォレットを購入し、40.17百万MFAMトークンを購入しました。これには約1,600MOVRがかかり、購入時の価格は1,808でした。これは攻撃者がプロトコルのクォーラムを達成するのに十分な投票力でした。

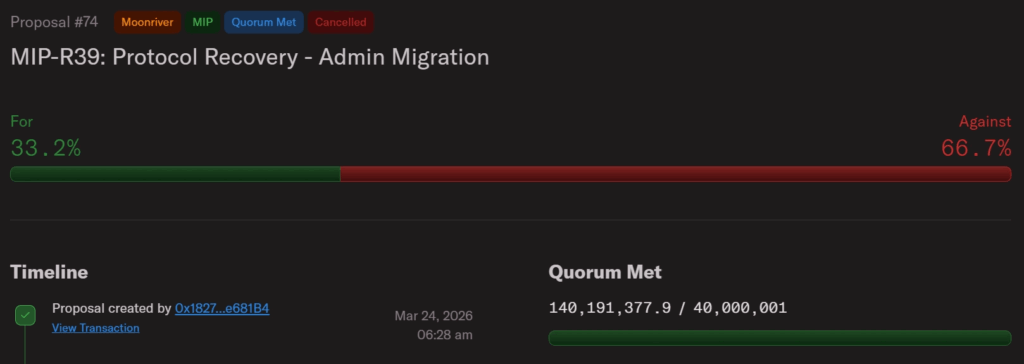

攻撃者はその後、MIP-R39というタイトルの提案#74を行いました。この提案は、悪意のある契約への管理権を放棄することを目的としていました。この契約は、プロトコルから資金を引き出すためのロジックがあるとされています。

攻撃者はスナップショットブロックで必要な4,000万MFAMのクォーラムを超えました。これにより、提案がその目的に関わらず投票の資格を得ることが可能になりました。攻撃は元の価格の約597倍を返済できたかもしれません。

標的とされた資産は7つの貸付市場であり、総価値は約108万ドルです。セキュリティ研究者は、提案に資金を引き出すための直接実行の具体的な手順が含まれていることを観察しました。

コミュニティが悪意のある提案に対抗

Moonwellのコミュニティは、この脅威に迅速に反応しました。投票データによると、参加者の66.7%以上がこの提案を支持していません。これは大きな抵抗を示しており、攻撃が勢いのある場合には成功しない可能性が示唆されています。

投票の接近は3月27日10時28分UTCに行われます。これにより、投票と防御に余裕がほとんどありません。コミュニティのリーダーたちは、投票者に対して無邪気にならず、曖昧な提案に従わないように助言しています。

提案者は、この目的のためにMoonwellでリードするように知事から求められています。このリクエストには、提案された変更の技術的な概要も含まれています。攻撃者はまだ何の返答もしていません。

また、ユーザーには投票を行う前に明確な情報が得られるまで待つように推奨されています。このプロセスで懸念される問題の一つは透明性です。

防御オプションと広範なリスク

Blockfulのセキュリティプラットフォームは、攻撃に対抗するための2つの主要なアプローチを提示しました。前者は、期限前に提案に対してより多くの投票を追加することです。それにもかかわらず、投票権はスナップショットで制限されており、新しいトークンの影響を制限しています。

主要な保有者の一人は、4880万MFAMトークンをステークしていると言われています。これらのポジションのうちの1つを行使すれば、この提案を打ち消すことができます。

2つ目の代替案は、Break Glass Guardianシステムを起動することです。このメカニズムは、ガバナンスの決定をオーバーライドするためにマルチシグウォレットを使用します。これにより、承認された発言に対する権限を取り戻し、不正な実行を防ぐことができます。

提案が通過した場合、攻撃者は3月27日に実行を行います。これに続いて、資金の引き出しが可能になるための24時間のタイムロックが設定されます。

これは、分散型ガバナンスの常なる脅威の存在を示すイベントです。過去には、同様の攻撃の結果として大きな損失が経験されてきました。2022年4月、Beanstalkプロトコルは1億8100万ドルのガバナンス悪用を受けました。

2024年には、Compound Financeで物議を醸す財務提案の事例がありました。Moonwellの未来は、現在コミュニティとセキュリティの早期介入にかかっています。