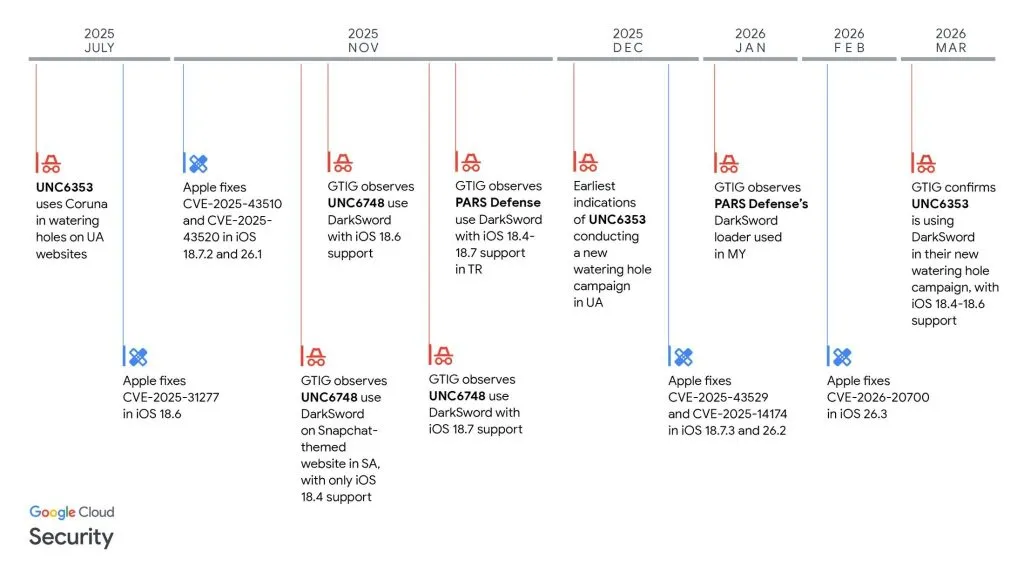

# GoogleがDarkSwordのエクスプロイトチェーンを発見、iPhoneをハッキングGoogleの専門家は、DarkSwordと呼ばれる複雑なiOS向けエクスプロイトチェーンを発見しました。構成要素のGhostbladeは、暗号通貨ウォレットのデータを含む機密情報の窃取を目的としています。> #CertiKInsight 🚨 > > Googleの脅威インテリジェンスは、「DarkSword」と呼ばれる6つの脆弱性を利用したiOSのフルチェーンエクスプロイトを明らかにし、iPhoneを静かに侵害します。 > > シードフレーズやウォレットの認証情報がターゲットです。 > > 🧵 こちらに知っておくべきこと 👇> > — CertiK Alert (@CertiKAlert) 2026年3月20日## 何が起きたのかGoogle脅威インテリジェンスグループの専門家は、複数の脆弱性を組み合わせてiOSの完全な侵害を可能にするフルチェーンエクスプロイトを発見しました。これはAppleデバイスを完全に制御下に置くことができるもので、複数のハッカーグループや商業スパイウェアの供給者によって使用されました。攻撃は悪意のあるウェブサイトを通じて行われ、訪問時にエクスプロイトの連鎖が起動し、ユーザーの知らないうちにデータにアクセスできる仕組みです。*DarkSwordの進化の歴史とiOSの脆弱性修正の経緯。出典:Google脅威インテリジェンスグループ.*## 攻撃の仕組みDarkSwordは、ゼロデイを含む複数の脆弱性を利用し、iOSの防御機構を回避してシステム内で拡張された権限を獲得します。侵害後、攻撃者は以下のことが可能です:* メッセージ、認証情報、ファイルへのアクセス* 位置情報の追跡* アプリケーションからのデータ抽出(暗号通貨ウォレットを含む)* リモートコードの実行このフレームワーク自体は単一のマルウェアではなく、異なるグループがそれぞれの目的に合わせて改変したバージョンを使用しています。## 暗号資産への脅威パッケージの重要なコンポーネントの一つがGhostbladeです。主な役割は、侵入後にシステムに定着し、デバイスの完全な制御を確立することです。このツールは攻撃者のサーバーと通信し、情報のフィルタリングや収集を行います。これには暗号通貨アプリのアカウント情報やシードフレーズも含まれます。Ghostbladeは検知を困難にし、追加モジュールのダウンロードや実行も可能で、攻撃の範囲を拡大します。CertiKの専門家は、iOSデバイスのユーザーに対し、資産の安全を確保するために以下を推奨します:* OSをバージョン26.3にアップデート* アップグレードができない場合はロックモードを有効にする* アカウントのログイン履歴を確認し、不明なものを削除* ハードウェアウォレットを使用し、シードフレーズをスマートフォンに保存しない## 背後にいるのは誰か調査によると、DarkSwordは商業スパイウェアの供給者だけでなく、政府と関係のあるハッカー集団も使用していると考えられています。攻撃はウクライナ、トルコ、中東諸国など複数の国で確認されています。専門家は、DarkSwordの登場は新たな傾向を示していると指摘します。以前は国家機関だけが利用できた高度なハッキングツールが、より広範なプレイヤーに拡散し始めているのです。また、3月にLedger(Donjon)セキュリティチームは、MediaTek製プロセッサを搭載したAndroidスマートフォンの重大な脆弱性を発見しました。このバグにより、数分で暗号通貨ウォレットの鍵を盗むことが可能です。

GoogleはiPhoneをハッキングするためのDarkSwordエクスプロイトの連鎖を発見 - ForkLog:暗号通貨、AI、シンギュラリティ、未来

Googleの専門家は、DarkSwordと呼ばれる複雑なiOS向けエクスプロイトチェーンを発見しました。構成要素のGhostbladeは、暗号通貨ウォレットのデータを含む機密情報の窃取を目的としています。

何が起きたのか

Google脅威インテリジェンスグループの専門家は、複数の脆弱性を組み合わせてiOSの完全な侵害を可能にするフルチェーンエクスプロイトを発見しました。これはAppleデバイスを完全に制御下に置くことができるもので、複数のハッカーグループや商業スパイウェアの供給者によって使用されました。

攻撃は悪意のあるウェブサイトを通じて行われ、訪問時にエクスプロイトの連鎖が起動し、ユーザーの知らないうちにデータにアクセスできる仕組みです。

DarkSwordは、ゼロデイを含む複数の脆弱性を利用し、iOSの防御機構を回避してシステム内で拡張された権限を獲得します。

侵害後、攻撃者は以下のことが可能です:

このフレームワーク自体は単一のマルウェアではなく、異なるグループがそれぞれの目的に合わせて改変したバージョンを使用しています。

暗号資産への脅威

パッケージの重要なコンポーネントの一つがGhostbladeです。主な役割は、侵入後にシステムに定着し、デバイスの完全な制御を確立することです。

このツールは攻撃者のサーバーと通信し、情報のフィルタリングや収集を行います。これには暗号通貨アプリのアカウント情報やシードフレーズも含まれます。

Ghostbladeは検知を困難にし、追加モジュールのダウンロードや実行も可能で、攻撃の範囲を拡大します。

CertiKの専門家は、iOSデバイスのユーザーに対し、資産の安全を確保するために以下を推奨します:

背後にいるのは誰か

調査によると、DarkSwordは商業スパイウェアの供給者だけでなく、政府と関係のあるハッカー集団も使用していると考えられています。

攻撃はウクライナ、トルコ、中東諸国など複数の国で確認されています。

専門家は、DarkSwordの登場は新たな傾向を示していると指摘します。以前は国家機関だけが利用できた高度なハッキングツールが、より広範なプレイヤーに拡散し始めているのです。

また、3月にLedger(Donjon)セキュリティチームは、MediaTek製プロセッサを搭載したAndroidスマートフォンの重大な脆弱性を発見しました。このバグにより、数分で暗号通貨ウォレットの鍵を盗むことが可能です。