# CLI版Bitwardenのハッキング、キエフでの「闇」コレクターの逮捕、その他のサイバーセキュリティ関連イベント今週のサイバーセキュリティ界の最も重要なニュースをまとめました。* 北朝鮮のハッカーが3ヶ月でAIツールを使い暗号資産を$12 百万ドル盗取。* 元身代金交渉者が共謀者であることが判明。* 英国情報機関:世界の政府100か国が商用スパイウェアにアクセス可能。* 開発者向けパスワードマネージャーBitwardenにインフォスタイラーを導入。## 北朝鮮のハッカーが3ヶ月でAIツールを使い暗号資産を$12 百万ドル盗取北朝鮮のハッカーグループHexagonalRodentは、3ヶ月で約$12 百万ドルの暗号資産を盗み、Web3開発者の2000台以上のコンピュータに感染させ、認証情報やウォレットアクセスを狙った。サイバーセキュリティ専門家Expelのマーカス・ハッチンズが明らかにした。攻撃は「VIBコード化」手法に基づき、ニューラルネットワークにテキストリクエストを送ることでマルウェアとインフラを生成する方法だった。* AnimaのWebデザインAIツールを使い、存在しないIT企業のサイトを作成。* 偽の求人情報でターゲットを誘い、「テスト課題」を実行させ、そこにマルウェアを仕込む。* 全コードとやり取りはChatGPTとCursorを用いて英語で生成。ハッカーコードの断片。出典:Expel ハッカーのインフラを分析した専門家は、彼らが不用意に公開していたことを指摘。プロンプトや被害者のウォレットデータベースが流出した。ハッチンズは、書かれたコードには英語のコメントと絵文字が多く含まれており、完全にLLMによる生成であることを示していると述べた。ハッチンズによると、2026年には平壌がAIを使ったサイバー攻撃の自動化において質的な飛躍を遂げ、低スキルのオペレーターを大規模なサイバー脅威に変えた。HexagonalRodentの活動は、北朝鮮の犯罪自動化戦略の一部に過ぎず、他の巨大テック企業の報告もそれを裏付けている。* Microsoftは、北朝鮮の攻撃者がAIを使い偽文書作成や脆弱性調査、社会工学を行っていると報告。* Anthropicは、北朝鮮のエージェントがClaudeモデルを使ったウイルス改良を試みた事例を阻止したと発表。WIREDのコメントによると、OpenAI、Cursor、Animaの代表者は、これらのサービスの悪用事例を確認し、ハッカー関連アカウントをブロックしたと述べている。調査により、今後の防止策が明らかになる見込み。## 元身代金交渉者が共謀者であることが判明サイバーセキュリティ企業DigitalMintの元交渉担当アンドレア・マルティノは、米国司法省の発表によると、サイバー犯罪者への協力を認めた。マルティノは、5件の事件で「二面性」を持って行動したと認めた。被害者側に見せかけながら、ALPHV/BlackCatのオペレーターに機密情報を渡し、被害者の保険証の限度額や交渉戦略などのデータも提供した。調査によると、マルティノは犯罪者の支払い金額を最大化し、その一部を得ていた。ALPHV/BlackCatはCaaSモデルで活動し、ファイル暗号化ソフトを作成・維持し、「パートナー」が攻撃に利用し、利益の一部を開発者に支払う仕組み。2023年には、捜査当局がダークウェブのハッカーサイトを封鎖し、復号プログラムを公開。これにより500人以上の被害者がシステムを回復。2025年には、DigitalMintの他の社員ケビン・タイラー・マーティンとライアン・クリフォード・ゴールドバーグも関与し、1件だけで120万ドル超を稼いだ。マルティノは脅迫罪を認め、最大20年の懲役が科される可能性。資産は$10 百万ドル相当を差し押さえられた。## 英国情報機関:世界の政府100か国が商用スパイウェアにアクセス可能英国情報機関の調査によると、世界の半数以上の政府が、機密情報を盗むためのデバイス侵入ソフトにアクセスできると報告。Politicoが伝えた。報道によると、こうした監視技術へのアクセス障壁は低下し、潜在的にこれらのツールを所有する国は2023年の80か国から100か国に増加した。NSOグループのPegasusなどの商用スパイウェアは、スマホやPCの脆弱性を突くことに依存。政府は、これらのツールはテロや重犯罪の疑いのある対象にのみ使われると主張。英国情報によると、ターゲットは政治批評家や反対者、ジャーナリストから、銀行家や裕福な実業家に拡大している。米国ICEは、イスラエル製のGraphiteソフトを積極的に使用。代理責任者のTodd Lyonsは、NPRに対し、外国のテロ組織やフェンタニル取引者の通信監視に使っていると語った。このソフトは、リンクをクリックせずにメッセージにアクセスできる「ゼロクリック」機能も備える。## 開発者向けパスワードマネージャーBitwardenにインフォスタイラーを導入2026年4月22日、公式npmパッケージのCLIインターフェース(CLI)のBitwardenバージョン2026.4.0が侵害された。リポジトリには、開発者の認証情報を盗むマルウェアコードを含むバージョンが存在した。複数のセキュリティ企業が感染経路を分析し、評価を行った。* JFrogの専門家は、パッケージがカスタムローダーbw_setup.jsを使い、ステルスでスパイスクリプトを起動していたと指摘。トークンやSSHキー、AWS、Azure、Google Cloudのアクセス情報を収集していた。* OX Securityは、盗まれた暗号化データが被害者のGitHubに自動的に公開リポジトリとしてアップロードされていたと発見。リポジトリ名は「Shai-Hulud: The Third Coming」だった。ウイルスは自己拡散も可能。* Socketは、ウイルスのターゲットがCI/CDインフラであると確認。Checkmarxのサプライチェーン侵害とも関連付けた。この攻撃は、TrivyやLiteLLMの開発者を標的とした大規模キャンペーンを行ったハッカー集団TeamPCPに帰属するとみられる。専門家は、CLIを操作した場合はすぐにすべてのキーとトークンを変更するよう推奨。Bitwardenは、感染したバージョンを攻撃開始から1時間半以内に削除し、ユーザーデータとパスワードの安全性を確認した。## Apple、FBIがSignalの削除済みメッセージを読めるバグを修正Appleは、iOS経由でSignalの通知内容にアクセスできた脆弱性を修正し、安全性向上のための推奨策を公開した。> 「Appleがパッチとセキュリティアドバイザリを公開してくれたことに非常に感謝しています。これは、@404mediacoの報告により、アプリ削除後もFBIがSignalの通知内容にアクセスできた事例に対応したものです。」> > Signal (@signalapp) 2026年4月22日Signal側は、アップデート後は意図しない通知が削除され、新たな通知は保存されなくなると説明。## キエフで暗号資産をボットネットで脅迫したコレクター集団を逮捕キエフの警察は、BitcapitalやCrypseeを使った暗号資産の貸付を行う詐欺グループを逮捕。被害者や家族に対し、侮辱的なコンテンツや6000枚のSIMカードを使ったボットネットを用いて脅迫したとUkraine Cyber Policeが発表。調査によると、グループはドニプロにコールセンターを設置し、2023年から英国やキプロスの登録企業の名を騙りながら活動。オペレーターは、偽の情報と声変換ソフトを使い、返済を要求。期限内に返済しないと、架空の借金を作り出し、脅迫と恐喝で金銭を巻き上げた。ボットネットは、被害者やその家族、同僚の写真やデータを使った侮辱コンテンツの生成と拡散、脅迫電話に利用された。出典:Ukraine Cyber Police 被害者ごとに複数の担当者が異なるアプローチを行い、個別の弱点に合わせて対応。成功すれば、被害者に送金された金額の一部を受け取った。警察はドニプロとキエフで44件の捜索を実施。80台以上のスマホ、PC、現金、書類、印章、ボットネットを押収。推定被害総額は500万グリブナ超(約(千ドル相当)。容疑者には最大12年の懲役が科される見込み。またForkLogでは:* Tetherが米国の要請によりUSDTを)百万ドル凍結。* 英国で違法なP2P暗号取引の取り締まりが実施。* サイバーセキュリティ専門家が北朝鮮の新たな攻撃波を警告。* BloombergがMythos AIモデルへの不正アクセスを報道。* ハッカーがVoloを攻撃し、WBTCとUSDCで(百万ドルを盗む。* ジャーナリストが、ホルムズ海峡を通過するビットコインの新たな身代金要求スキームを報道。* ArbitrumがKelpのハッキングにより3万ETHを凍結。* Eth.limoがeasyDNSのハッキング後にドメイン管理を回復。* Kelpのクロスチェーンブリッジ攻撃で$113 百万ドル超を失う。## 週末のおすすめ読書長らく、

CLI版Bitwardenのハッキング、キエフでの「ブラック」回収業者の逮捕、その他のサイバーセキュリティイベント - ForkLog:暗号通貨、AI、シンギュラリティ、未来

今週のサイバーセキュリティ界の最も重要なニュースをまとめました。

北朝鮮のハッカーが3ヶ月でAIツールを使い暗号資産を$12 百万ドル盗取

北朝鮮のハッカーグループHexagonalRodentは、3ヶ月で約$12 百万ドルの暗号資産を盗み、Web3開発者の2000台以上のコンピュータに感染させ、認証情報やウォレットアクセスを狙った。サイバーセキュリティ専門家Expelのマーカス・ハッチンズが明らかにした。

攻撃は「VIBコード化」手法に基づき、ニューラルネットワークにテキストリクエストを送ることでマルウェアとインフラを生成する方法だった。

ハッチンズによると、2026年には平壌がAIを使ったサイバー攻撃の自動化において質的な飛躍を遂げ、低スキルのオペレーターを大規模なサイバー脅威に変えた。

HexagonalRodentの活動は、北朝鮮の犯罪自動化戦略の一部に過ぎず、他の巨大テック企業の報告もそれを裏付けている。

WIREDのコメントによると、OpenAI、Cursor、Animaの代表者は、これらのサービスの悪用事例を確認し、ハッカー関連アカウントをブロックしたと述べている。調査により、今後の防止策が明らかになる見込み。

元身代金交渉者が共謀者であることが判明

サイバーセキュリティ企業DigitalMintの元交渉担当アンドレア・マルティノは、米国司法省の発表によると、サイバー犯罪者への協力を認めた。

マルティノは、5件の事件で「二面性」を持って行動したと認めた。被害者側に見せかけながら、ALPHV/BlackCatのオペレーターに機密情報を渡し、被害者の保険証の限度額や交渉戦略などのデータも提供した。

調査によると、マルティノは犯罪者の支払い金額を最大化し、その一部を得ていた。

ALPHV/BlackCatはCaaSモデルで活動し、ファイル暗号化ソフトを作成・維持し、「パートナー」が攻撃に利用し、利益の一部を開発者に支払う仕組み。

2023年には、捜査当局がダークウェブのハッカーサイトを封鎖し、復号プログラムを公開。これにより500人以上の被害者がシステムを回復。

2025年には、DigitalMintの他の社員ケビン・タイラー・マーティンとライアン・クリフォード・ゴールドバーグも関与し、1件だけで120万ドル超を稼いだ。

マルティノは脅迫罪を認め、最大20年の懲役が科される可能性。資産は$10 百万ドル相当を差し押さえられた。

英国情報機関:世界の政府100か国が商用スパイウェアにアクセス可能

英国情報機関の調査によると、世界の半数以上の政府が、機密情報を盗むためのデバイス侵入ソフトにアクセスできると報告。Politicoが伝えた。

報道によると、こうした監視技術へのアクセス障壁は低下し、潜在的にこれらのツールを所有する国は2023年の80か国から100か国に増加した。

NSOグループのPegasusなどの商用スパイウェアは、スマホやPCの脆弱性を突くことに依存。政府は、これらのツールはテロや重犯罪の疑いのある対象にのみ使われると主張。

英国情報によると、ターゲットは政治批評家や反対者、ジャーナリストから、銀行家や裕福な実業家に拡大している。

米国ICEは、イスラエル製のGraphiteソフトを積極的に使用。代理責任者のTodd Lyonsは、NPRに対し、外国のテロ組織やフェンタニル取引者の通信監視に使っていると語った。

このソフトは、リンクをクリックせずにメッセージにアクセスできる「ゼロクリック」機能も備える。

開発者向けパスワードマネージャーBitwardenにインフォスタイラーを導入

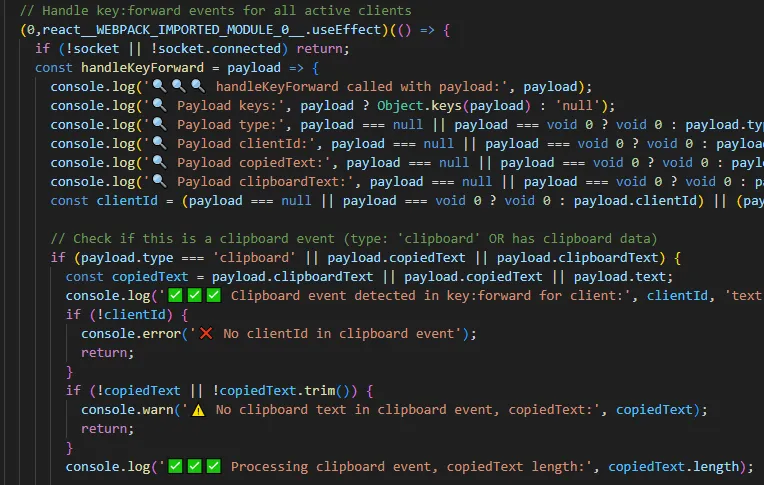

2026年4月22日、公式npmパッケージのCLIインターフェース(CLI)のBitwardenバージョン2026.4.0が侵害された。リポジトリには、開発者の認証情報を盗むマルウェアコードを含むバージョンが存在した。

複数のセキュリティ企業が感染経路を分析し、評価を行った。

この攻撃は、TrivyやLiteLLMの開発者を標的とした大規模キャンペーンを行ったハッカー集団TeamPCPに帰属するとみられる。専門家は、CLIを操作した場合はすぐにすべてのキーとトークンを変更するよう推奨。

Bitwardenは、感染したバージョンを攻撃開始から1時間半以内に削除し、ユーザーデータとパスワードの安全性を確認した。

Apple、FBIがSignalの削除済みメッセージを読めるバグを修正

Appleは、iOS経由でSignalの通知内容にアクセスできた脆弱性を修正し、安全性向上のための推奨策を公開した。

Signal側は、アップデート後は意図しない通知が削除され、新たな通知は保存されなくなると説明。

キエフで暗号資産をボットネットで脅迫したコレクター集団を逮捕

キエフの警察は、BitcapitalやCrypseeを使った暗号資産の貸付を行う詐欺グループを逮捕。被害者や家族に対し、侮辱的なコンテンツや6000枚のSIMカードを使ったボットネットを用いて脅迫したとUkraine Cyber Policeが発表。

調査によると、グループはドニプロにコールセンターを設置し、2023年から英国やキプロスの登録企業の名を騙りながら活動。

オペレーターは、偽の情報と声変換ソフトを使い、返済を要求。期限内に返済しないと、架空の借金を作り出し、脅迫と恐喝で金銭を巻き上げた。

ボットネットは、被害者やその家族、同僚の写真やデータを使った侮辱コンテンツの生成と拡散、脅迫電話に利用された。

警察はドニプロとキエフで44件の捜索を実施。80台以上のスマホ、PC、現金、書類、印章、ボットネットを押収。

推定被害総額は500万グリブナ超(約(千ドル相当)。容疑者には最大12年の懲役が科される見込み。

またForkLogでは:

週末のおすすめ読書

長らく、