架構與內部機制

零知識協同處理器(ZK Coprocessors)的架構展現了其作為鏈外運算引擎的功能,同時透過加密技術與鏈上系統維持緊密連結。本模組將深入解析這些系統的結構組成、資料與運算流程,以及實現無需信任驗證的加密基礎。對於有意將協同處理器整合至應用中的開發者,以及欲評估其可靠性與安全性的分析人員而言,理解此架構至關重要。

零知識協處理器的核心組件

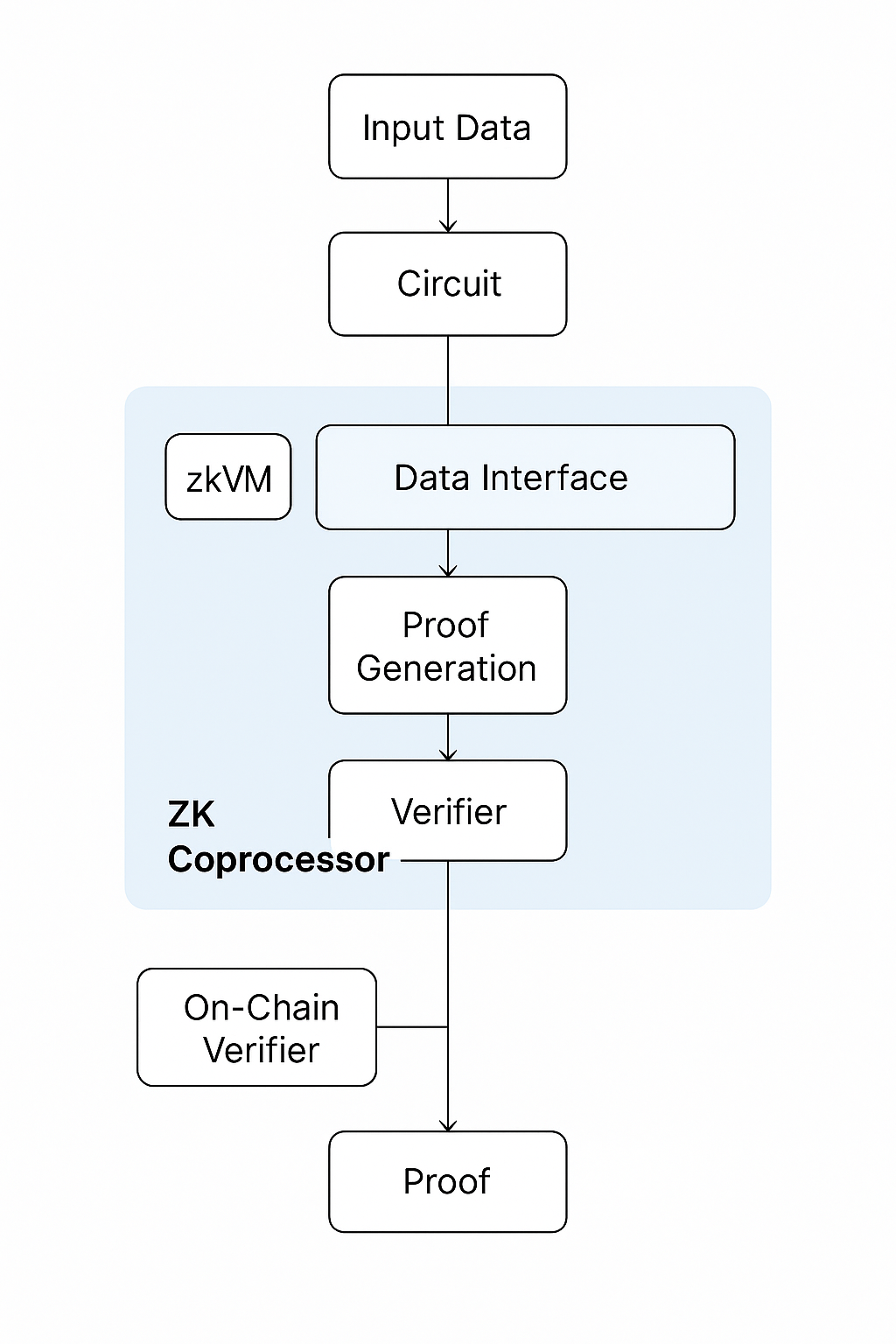

零知識協處理器由多個基礎組件構成,協同達成運算卸載並維持可驗證性。系統核心為執行環境,通常以零知識虛擬機(zkVM)或特定領域電路編譯器實現。執行環境負責解析程式碼或運算任務,並將其轉換成適用於產生零知識證明的算術電路。

證明者(Prover) 是執行運算並產生密碼學證明的組件。其於鏈下處理輸入資料,完成指定邏輯後,生成簡潔證明,證明運算結果正確且不洩漏任何敏感資訊。而驗證者(Verifier) 通常為部署在目標區塊鏈上的智慧合約,僅需極少資源即可驗證該證明。驗證過程經過精心設計,所需運算遠低於原始計算,實現高效鏈上驗證。

另一個關鍵組件為資料介面(Data Interface),負責協處理器如何存取不同來源的資料。有些系統直接讀取鏈上資料,亦有部分彙集歷史資料或外部來源,例如去中心化儲存網路或鏈下 API。此類資料的完整性同樣必須可驗證,常見作法為利用 Merkle 證明或其他密碼學承諾機制。

運算流程

零知識協處理器運作遵循明確流程,目標為將繁重運算與輕量驗證有效分離。流程起始於去中心化應用或智慧合約發起的運算請求,此類請求多半涉及鏈上難以高效完成的任務。請求隨後傳送至協處理器,由其彙集所需輸入資料,來源可能包括區塊鏈狀態、外部資料來源或用戶提供資訊。

輸入資料準備完成後,協處理器即於其 zkVM 或電路環境執行運算。於此過程中,運算任務會轉換為結構化算術電路,支援產生零知識證明。該證明以無需重複運算即可驗證的方式,總結整個執行過程。

證明產生完畢後,將送回區塊鏈。鏈上驗證智慧合約利用公開驗證金鑰進行驗證。若證明有效,運算結果即獲接受,可用於更新鏈上狀態、觸發智慧合約邏輯,或作為後續去中心化流程的輸入。此流程確保運算完整性,同時最大化執行效率。

證明產生技術

證明產生為零知識協處理器架構中運算最密集的階段。此過程依賴高階密碼學技術,如多項式承諾與多標量乘法,將計算流程轉化為一組代數約束條件,再透過求解這些約束產生簡潔證明。

現代系統採用多種技術優化證明產生。例如,快速傅立葉轉換(FFT) 或數論轉換(NTT) 被用於加速多項式運算,這是 zk‑SNARK 與 zk‑STARK 結構的核心操作。遞迴技術近年來也備受重視,允許於單一證明中嵌套其他證明。遞迴證明系統支援增量驗證,將大規模運算拆分為多個小型證明,最終彙集為一個簡潔且統一的驗證流程。

這些優化對於將零知識協處理器擴展至現實世界工作負載至關重要。若無這些技術,證明產生將極為緩慢或資源消耗過高,進而削弱鏈下運算的效能優勢。

鏈上驗證

驗證階段於目標區塊鏈上執行,並特意設計為極低運算負擔。協處理器提交證明後,驗證合約會以預先計算參數執行驗證演算法。在 zk‑SNARK 系統中,通常涉及一次常數時間配對檢查;而 zk‑STARK 驗證器則依賴雜湊承諾機制與 FRI(快速里德-所羅門交互式接近性證明)協議。

由於零知識證明本身極為精簡,驗證過程通常僅需處理數千位元組資料,消耗 Gas 僅為等效鏈上運算的一小部分。正因如此高效率,零知識協處理器在生產環境中具備實用性。此證明不僅確認運算結果正確性,也同時保障輸入完整性與輸出確定性。

安全模型與潛在威脅

零知識協處理器的安全性同時依賴密碼學演算法的穩健性及系統架構設計。密碼學層面,安全性取決於底層問題的運算困難度,例如橢圓曲線配對或雜湊承諾機制。只要這些密碼學原語維持安全,產生的零知識證明即無法被偽造。

但潛在漏洞可能源於協處理器實作方式或資料取得過程。惡意證明者可能試圖繞過電路約束,或向運算過程注入錯誤資料。為防範此類風險,協處理器多依賴公開輸入承諾、Merkle 根或可信資料來源,證明所用輸入資料的合法性。此外,電路稽核及嚴格形式化驗證亦對防止設計缺陷至關重要。

整體系統還必須確保活性(liveness)與可用性(availability)。若協處理器由中心化實體或單一營運者控制,將產生信任假設或審查風險。為此,新興設計致力於協處理器網路去中心化,允許多個證明者於產生證明過程中相互競爭或協作,降低對單點依賴。