# インフォスタイラーが偽のOpenAIリポジトリで流布され、Mistral AIへの脅迫やその他のサイバーセキュリティ事件私たちは今週のサイバーセキュリティ界の最も重要なニュースをまとめました。* ZachXBTが$19百万のフィッシング攻撃の実行者の身元を明らかにした。* カリフォルニアで「レンチ攻撃」シリーズの容疑で3人が起訴された。* 偽のOpenAIリポジトリがインフォスタイラーを配布していた。* 「AIゴミ」がハッカーやサイバー詐欺師のプラットフォームを席巻。## ZachXBTが$19百万のフィッシング攻撃の実行者の身元を明らかにしたオンチェーン調査者のZachXBTが、$19百万を超える暗号通貨のフィッシング盗難事件の調査詳細を公開した。> 1/ こちらはDritan Kapllani Jr、米国拠点の脅威アクターで、$19M と関連し、暗号通貨保有者を標的としたソーシャルエンジニアリングによる窃盗事件に関与している。 > > Dritanはソーシャルメディアで高級車、腕時計、プライベートジェット、クラブを誇示している。 > > 最近、盗まれた資金を示すウォレットを見せる通話の録音も公開された。pic.twitter.com/iDKyUjUm4M> > — ZachXBT (@zachxbt) 2026年5月12日主な容疑者はアメリカのハッカー、Dritan Kapllani Jr.(若年層)だった。彼の身元を特定するきっかけは彼自身の不用心さだった。2026年4月23日、Discordのビデオ通話中にKapllaniは資産額についての議論で、ユーザーの一人と口論になった。証拠として、彼は$3.68百万の残高を持つ暗号通貨ウォレットExodusの画面を見せた。ZachXBTはEthereumアドレスのトランザクションチェーンを分析した。結果、2026年3月14日に起きた185 BTCの盗難と関連していることが判明した。調査によると、3月15日にKapllaniのウォレットに彼の取り分である$5.3百万が入金された。4月のビデオ通話時点で、ハッカーはすでに約$1.6百万を使い果たすか、マネーロンダリングしていた。調査の過程で、捜査官はKapllaniと以前の事件との関係も発見した。これには、以前米国政府から$40百万以上を盗んだとして逮捕されたサイバー犯罪者のジョン・ダギタの協力もあった。過去の対立の報復として、彼はTelegramにKapllaniの古いアドレスの一つを公開した。ZachXBTはその正当性を確認した。資金引き出しのアルゴリズムは、185 BTCの盗難時と完全に一致していた。また、2025年秋にはこのウォレットを通じて$5.85百万以上が5回のフィッシング攻撃で盗まれたことも判明した。調査の一環として、専門家は被害者の一方を支援したが、公式な措置が取られるまで自らの結論を公開しなかった。2026年5月11日、185 BTCの盗難事件に関する裁判資料が公開された。既に起訴されているのは以下の通り:* トレントン・ジョンソン — 盗難に直接関与したとして。最大40年の懲役が科される可能性がある。* 暗号インフルエンサーのyellotree名義 — マイアミのレンタカー事業を通じた資金洗浄の支援で、最大30年の懲役。Kapllaniは私的ジェットや高級車をSNSで公開し、豪華な生活を送っている。長らく逮捕を免れていたが、捜査官はこの「無敵性」を未成年者の裁判遅延の慣行に結びつけている。Kapllaniは最近18歳になったため、ZachXBTは近く起訴されると予測している。## カリフォルニアで「レンチ攻撃」シリーズの容疑で3人が起訴米国検察はエライジャ・アームストロング、ニノ・チンダワン、ジェイデン・ラカーに対し、暗号通貨の強盗、誘拐、共謀の容疑を正式に起訴した。事件資料によると、容疑者らはテネシーからカリフォルニアに移動し、被害者宅に侵入する際に宅配業者を装っていた。2025年11月、サンフランシスコで「宅配業者」が荷物を持ってアパートの入り口で被害者に襲いかかった。被害者はテープで縛られ、銃のハンドルと脅迫で$10百万のビットコインと$3百万のEthereumを奪われた。別の「レンチ攻撃」事件では、被害者は$6.5百万相当の暗号通貨を奪われた。アームストロングとラカーは2025年12月31日にロサンゼルスで逮捕され、チンダワンは2025年12月22日にサニーベールで逮捕された。彼らに科される可能性のある刑罰は:* 強盗と誘拐未遂で最大20年の懲役* 誘拐目的の共謀で終身刑* 各容疑ごとに$250,000の罰金CertiKのデータによると、2025年には世界中で72件の「レンチ攻撃」が記録されており、前年より75%増加している。これらの犯罪による総損失額は記録的な$41百万に達した。## 偽のOpenAIリポジトリがインフォスタイラーを配布していたHugging Faceの有害リポジトリは、OpenAIのPrivacy Filterプロジェクトを模倣し、インフォスタイラーを配布していたとHiddenLayerの調査員が報告した。Hugging Faceは、開発者や研究者がAIモデル、データセット、機械学習ツールを共有できるプラットフォームだ。専門家によると、詐欺師はOpen-OSS/privacy-filterリポジトリに似た名前を使い、loader.pyというファイルを含む悪意のあるコードを仕込んでいた。これにより、Windows上でデータを盗むマルウェアが起動される。出典:HiddenLayer。PythonスクリプトはAIに関係する偽のコードを含み、無害に見せかけていた。しかし、背景ではSSL証明書の検証を無効化し、外部リソースのURLをデコードし、PowerShellコマンドを抽出・実行していた。見えないウィンドウで実行されるコードは、start.batというバッチファイルをダウンロードし、システムの権限を昇格させ、最終的なペイロードをダウンロードしてMicrosoft Defenderの除外リストに追加していた。これはRustで書かれたインフォスタイラーで、スクリーンショットを撮ることができる。プログラムは以下を盗む:* ChromeやFirefoxのクッキー、保存されたパスワード、暗号化キー、閲覧履歴* Discordトークン、ローカルデータベース、マスターキー*暗号通貨ウォレットとブラウザ版* SSH、FTP、VPNの資格情報と設定ファイル(FileZilla含む)* システム情報調査員は、悪意のリポジトリにいいねを付けた667アカウントの大部分が自動生成されたものであると指摘した。さらに、24万回のダウンロードも人工的に増やされた可能性がある。## 「AIゴミ」がハッカーやサイバー詐欺師のプラットフォームを席巻ダークネットでは、「AIゴミ」に関する苦情が増加している。これは、議論やガイド、技術的投稿に入り込む現象だ。Wiredは、ケンブリッジ大学とストラスクライド大学の研究者の調査を引用している。研究者は、2022年のChatGPT公開以降、2025年末までにハッカー掲示板の約98,000のスレッドを分析した。その間、サイバー犯罪界での生成モデルに対する評価は大きく変化した。調査によると、以前はハッカーたちが、ニューラルネットが悪意のあるコードの作成や脆弱性の探索に役立つ方法について議論していたが、今では「AIスロップ」の流入に不満を漏らす投稿や、基本的なテーマのプリミティブなガイドに対する不満が増えている。また、一部の掲示板参加者は、Googleの検索結果におけるLLMの回答が自サイトの訪問者数を減少させていることに不満を示している。これがハッカーサイトのマーケティングに悪影響を及ぼしている。一方、研究者は、AIの活動が未経験の詐欺師の参入障壁を下げたり、サイバーセキュリティ業界に根本的な変化をもたらしたりしている兆候は見られないと指摘している。## ベラルーシ関連のハッカー集団がウクライナの政府機関を攻撃2026年3月、新たなGhostwriter(UNC1151、FrostyNeighborとも呼ばれる)ハッカー集団のキャンペーンが、ウクライナの政府・防衛機関を標的にしたと報告された。ESETの調査によると、この集団は東ヨーロッパのサイバー諜報活動に特化し、ベラルーシと関連付けられている。攻撃者は、「ウクルトレコム」の偽の文書を模したフィッシングPDFを配布し、悪意のあるリンクからPicassoLoaderをダウンロードさせ、その後Cobalt Strike攻撃ツールを展開していた。攻撃者はIPアドレスによる検証を行い、感染したアーカイブはウクライナ国内にいる場合のみダウンロード可能だった。調査員は、この集団の「運用成熟度」が高いと評価した。PicassoLoaderは、10分ごとにシステムの「指紋」をハッカーのサーバーに送信できる。これらの情報をもとに、Ghostwriterの運用者は攻撃の継続を決定している。ポーランドやリトアニアのキャンペーンとは異なり、同集団は物流や医療など広範なターゲットを選ばず、軍事・政府部門に特化している。## TeamPCPハッカーがMistral AIのリポジトリを販売に出したTeamPCPハッカー集団は、盗んだデータを売るために、Mistral AIのプロジェクトのソースコードを公開すると脅迫しているとBleepingComputerが報じた。Mistral AIは、Google DeepMindやMetaの元研究者によって設立されたフランスのAI企業で、オープンソースのLLMと独自ソフトウェアの開発を行っている。ハッカーは、約450のリポジトリを含むパッケージに$25,000を要求し、ハッカーフォーラムに投稿した。Mistral AIの公式声明によると、コード管理システムの侵害が判明した。これは、「Mini Shai-Hulud」と呼ばれるソフトウェアサプライチェーン攻撃の一環だった。Mistral AIは、被害にあったデータはコアのソースコードには含まれていないと述べている。攻撃は複数段階で進行し、最初に攻撃者はCI/CDの認証情報を盗み、TanStackやMistral AIの公式パッケージにアクセスした。その後、悪意のあるキャンペーンはnpmやPyPIのリポジトリに広がり、UiPath、Guardrails AI、OpenSearchなどのプロジェクトも影響を受けた。Mistral AIは、攻撃者が一時的に同社のSDKパッケージに悪意のあるコードを挿入したことを認めている。出典:BleepingComputer。TeamPCPは、Mistralが学習や微調整、比較テスト、実験に使用している内部データ約5GBをダウンロードしたと主張している。ハッカーは、1週間以内に買い手が見つからなければ、情報を公開すると宣言した。またForkLogでは:* THORChainから$10百万を盗み出した* Tether、TRON、TRM Labsが$4.5億の暗号資産を凍結* Ethereum Foundationがトランザクションの盲署名を防ぐサービスを開始* CertiKが北朝鮮の暗号窃盗の「産業化」を指摘* Roaring Kittyのアカウントがハッキングされ、RKCトークンのダンプが行われた* GoogleでAIのサイバー犯罪者による利用が増加* LayerZeroが$292百万のKelpハッキング後の誤りを認めた## 週末に読むべき記事は?ForkLogの新記事では、米国国防総省の主要プログラマーとPalantir Technologiesが「西側の圧倒的優位性を確保する方法」を解説している。

フェイクのOpenAIリポジトリのインフォスタイラー、Mistral AIの脅迫、その他のサイバーセキュリティイベント - ForkLog:暗号通貨、AI、シンギュラリティ、未来

私たちは今週のサイバーセキュリティ界の最も重要なニュースをまとめました。

ZachXBTが$19百万のフィッシング攻撃の実行者の身元を明らかにした

オンチェーン調査者のZachXBTが、$19百万を超える暗号通貨のフィッシング盗難事件の調査詳細を公開した。

主な容疑者はアメリカのハッカー、Dritan Kapllani Jr.(若年層)だった。彼の身元を特定するきっかけは彼自身の不用心さだった。

2026年4月23日、Discordのビデオ通話中にKapllaniは資産額についての議論で、ユーザーの一人と口論になった。証拠として、彼は$3.68百万の残高を持つ暗号通貨ウォレットExodusの画面を見せた。

ZachXBTはEthereumアドレスのトランザクションチェーンを分析した。結果、2026年3月14日に起きた185 BTCの盗難と関連していることが判明した。調査によると、3月15日にKapllaniのウォレットに彼の取り分である$5.3百万が入金された。4月のビデオ通話時点で、ハッカーはすでに約$1.6百万を使い果たすか、マネーロンダリングしていた。

調査の過程で、捜査官はKapllaniと以前の事件との関係も発見した。これには、以前米国政府から$40百万以上を盗んだとして逮捕されたサイバー犯罪者のジョン・ダギタの協力もあった。過去の対立の報復として、彼はTelegramにKapllaniの古いアドレスの一つを公開した。

ZachXBTはその正当性を確認した。資金引き出しのアルゴリズムは、185 BTCの盗難時と完全に一致していた。また、2025年秋にはこのウォレットを通じて$5.85百万以上が5回のフィッシング攻撃で盗まれたことも判明した。

調査の一環として、専門家は被害者の一方を支援したが、公式な措置が取られるまで自らの結論を公開しなかった。

2026年5月11日、185 BTCの盗難事件に関する裁判資料が公開された。

既に起訴されているのは以下の通り:

Kapllaniは私的ジェットや高級車をSNSで公開し、豪華な生活を送っている。長らく逮捕を免れていたが、捜査官はこの「無敵性」を未成年者の裁判遅延の慣行に結びつけている。Kapllaniは最近18歳になったため、ZachXBTは近く起訴されると予測している。

カリフォルニアで「レンチ攻撃」シリーズの容疑で3人が起訴

米国検察はエライジャ・アームストロング、ニノ・チンダワン、ジェイデン・ラカーに対し、暗号通貨の強盗、誘拐、共謀の容疑を正式に起訴した。

事件資料によると、容疑者らはテネシーからカリフォルニアに移動し、被害者宅に侵入する際に宅配業者を装っていた。

2025年11月、サンフランシスコで「宅配業者」が荷物を持ってアパートの入り口で被害者に襲いかかった。被害者はテープで縛られ、銃のハンドルと脅迫で$10百万のビットコインと$3百万のEthereumを奪われた。

別の「レンチ攻撃」事件では、被害者は$6.5百万相当の暗号通貨を奪われた。

アームストロングとラカーは2025年12月31日にロサンゼルスで逮捕され、チンダワンは2025年12月22日にサニーベールで逮捕された。彼らに科される可能性のある刑罰は:

CertiKのデータによると、2025年には世界中で72件の「レンチ攻撃」が記録されており、前年より75%増加している。これらの犯罪による総損失額は記録的な$41百万に達した。

偽のOpenAIリポジトリがインフォスタイラーを配布していた

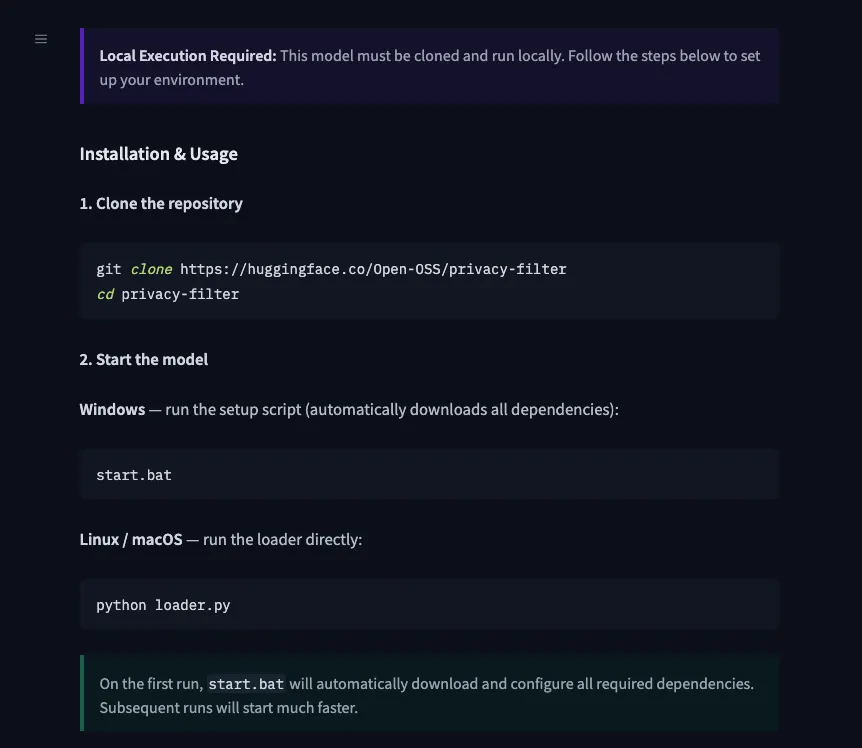

Hugging Faceの有害リポジトリは、OpenAIのPrivacy Filterプロジェクトを模倣し、インフォスタイラーを配布していたとHiddenLayerの調査員が報告した。

Hugging Faceは、開発者や研究者がAIモデル、データセット、機械学習ツールを共有できるプラットフォームだ。

専門家によると、詐欺師はOpen-OSS/privacy-filterリポジトリに似た名前を使い、loader.pyというファイルを含む悪意のあるコードを仕込んでいた。これにより、Windows上でデータを盗むマルウェアが起動される。

見えないウィンドウで実行されるコードは、start.batというバッチファイルをダウンロードし、システムの権限を昇格させ、最終的なペイロードをダウンロードしてMicrosoft Defenderの除外リストに追加していた。これはRustで書かれたインフォスタイラーで、スクリーンショットを撮ることができる。プログラムは以下を盗む:

調査員は、悪意のリポジトリにいいねを付けた667アカウントの大部分が自動生成されたものであると指摘した。さらに、24万回のダウンロードも人工的に増やされた可能性がある。

「AIゴミ」がハッカーやサイバー詐欺師のプラットフォームを席巻

ダークネットでは、「AIゴミ」に関する苦情が増加している。これは、議論やガイド、技術的投稿に入り込む現象だ。Wiredは、ケンブリッジ大学とストラスクライド大学の研究者の調査を引用している。

研究者は、2022年のChatGPT公開以降、2025年末までにハッカー掲示板の約98,000のスレッドを分析した。その間、サイバー犯罪界での生成モデルに対する評価は大きく変化した。

調査によると、以前はハッカーたちが、ニューラルネットが悪意のあるコードの作成や脆弱性の探索に役立つ方法について議論していたが、今では「AIスロップ」の流入に不満を漏らす投稿や、基本的なテーマのプリミティブなガイドに対する不満が増えている。

また、一部の掲示板参加者は、Googleの検索結果におけるLLMの回答が自サイトの訪問者数を減少させていることに不満を示している。これがハッカーサイトのマーケティングに悪影響を及ぼしている。

一方、研究者は、AIの活動が未経験の詐欺師の参入障壁を下げたり、サイバーセキュリティ業界に根本的な変化をもたらしたりしている兆候は見られないと指摘している。

ベラルーシ関連のハッカー集団がウクライナの政府機関を攻撃

2026年3月、新たなGhostwriter(UNC1151、FrostyNeighborとも呼ばれる)ハッカー集団のキャンペーンが、ウクライナの政府・防衛機関を標的にしたと報告された。

ESETの調査によると、この集団は東ヨーロッパのサイバー諜報活動に特化し、ベラルーシと関連付けられている。

攻撃者は、「ウクルトレコム」の偽の文書を模したフィッシングPDFを配布し、悪意のあるリンクからPicassoLoaderをダウンロードさせ、その後Cobalt Strike攻撃ツールを展開していた。

攻撃者はIPアドレスによる検証を行い、感染したアーカイブはウクライナ国内にいる場合のみダウンロード可能だった。

調査員は、この集団の「運用成熟度」が高いと評価した。PicassoLoaderは、10分ごとにシステムの「指紋」をハッカーのサーバーに送信できる。これらの情報をもとに、Ghostwriterの運用者は攻撃の継続を決定している。

ポーランドやリトアニアのキャンペーンとは異なり、同集団は物流や医療など広範なターゲットを選ばず、軍事・政府部門に特化している。

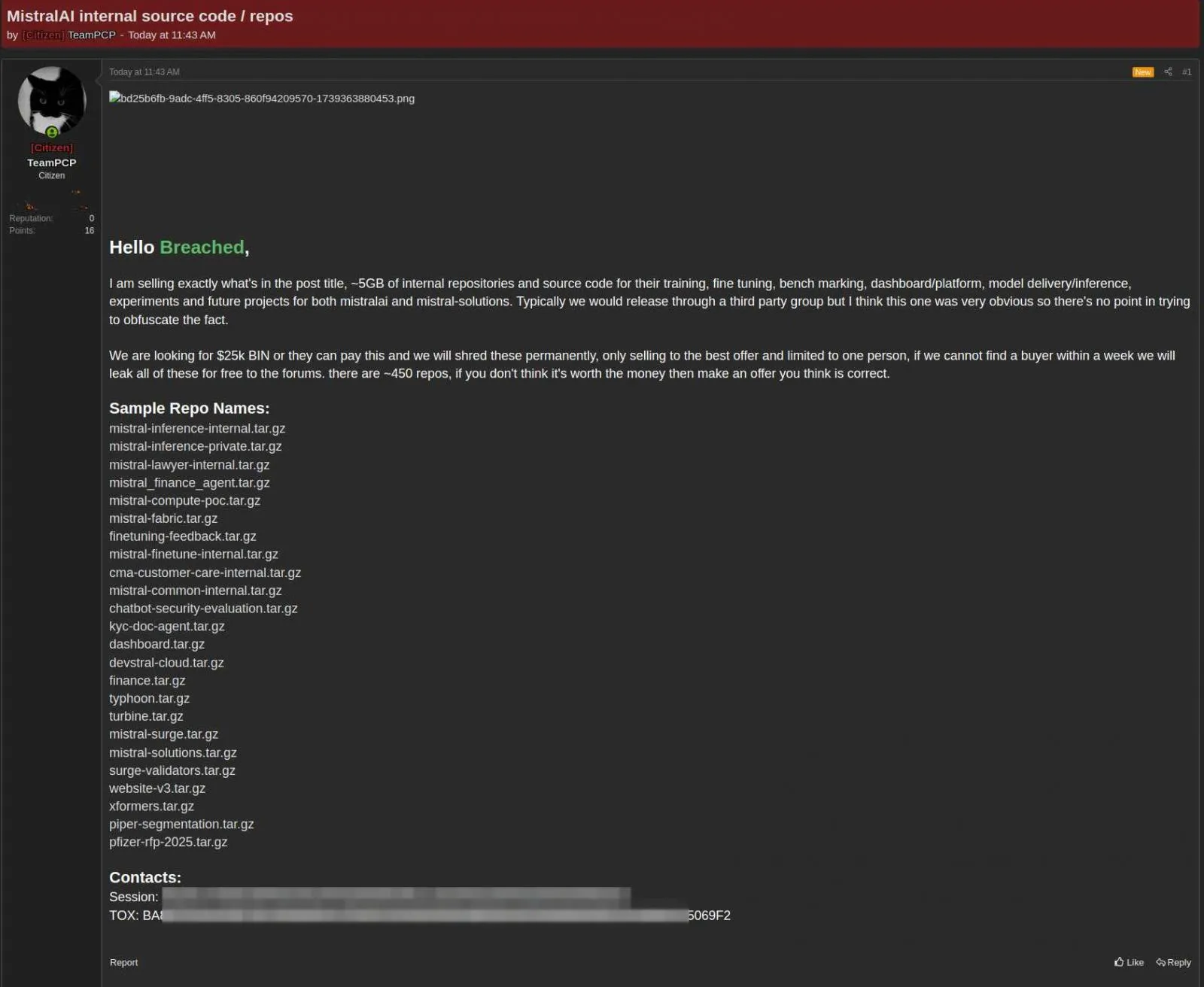

TeamPCPハッカーがMistral AIのリポジトリを販売に出した

TeamPCPハッカー集団は、盗んだデータを売るために、Mistral AIのプロジェクトのソースコードを公開すると脅迫しているとBleepingComputerが報じた。

Mistral AIは、Google DeepMindやMetaの元研究者によって設立されたフランスのAI企業で、オープンソースのLLMと独自ソフトウェアの開発を行っている。

ハッカーは、約450のリポジトリを含むパッケージに$25,000を要求し、ハッカーフォーラムに投稿した。

Mistral AIの公式声明によると、コード管理システムの侵害が判明した。これは、「Mini Shai-Hulud」と呼ばれるソフトウェアサプライチェーン攻撃の一環だった。

Mistral AIは、被害にあったデータはコアのソースコードには含まれていないと述べている。

攻撃は複数段階で進行し、最初に攻撃者はCI/CDの認証情報を盗み、TanStackやMistral AIの公式パッケージにアクセスした。その後、悪意のあるキャンペーンはnpmやPyPIのリポジトリに広がり、UiPath、Guardrails AI、OpenSearchなどのプロジェクトも影響を受けた。

Mistral AIは、攻撃者が一時的に同社のSDKパッケージに悪意のあるコードを挿入したことを認めている。

ハッカーは、1週間以内に買い手が見つからなければ、情報を公開すると宣言した。

またForkLogでは:

週末に読むべき記事は?

ForkLogの新記事では、米国国防総省の主要プログラマーとPalantir Technologiesが「西側の圧倒的優位性を確保する方法」を解説している。