有名なパッケージTanStackがTeamPCPハッカーによる侵入と毒殺攻撃を受け、多くのAI開発ツールと暗号通貨ウォレットに影響を及ぼしました。悪意のあるプログラムは機密証明書を盗むだけでなく、発見されると報復的にユーザーデータを削除し、サプライチェーン攻撃の脅威がますます深刻になっていることを浮き彫りにしています。TanStack NPMが攻撃を受け、Claudeや暗号通貨ユーザーに影響------------------------------大規模なNPMサプライチェーン攻撃が再び登場!週あたり少なくとも1270万回のダウンロードがあるTanStack NPMパッケージは、ハッカー集団による侵入と毒殺攻撃を受けました。攻撃は最近のホットなAIエコシステムを標的とし、**影響を受けた関連パッケージにはMistral AI、OpenSearch、Guardrails AIなどが含まれます。**ハッカー集団は、開発者がよく使うAIコーディング支援ツールに悪意のあるコードを仕込むことで、**例えばClaude CodeやMicrosoftのVS Codeエディタ環境内で**、ユーザーの機密証明書を盗み出すことを狙っています。その中には、開発者にとって非常に重要なGitHubアクセストークンも含まれています。_**2026年5月11日に毒殺されたTanStack NPMバージョンをダウンロードした場合は、**__**公式ガイドラインに従って**__**、すぐにすべてのアカウントパスワードとクラウド証明書を変更してください。**_### ハッカー集団TeamPCPが6分以内に大量毒殺StepSecurityの分析レポートによると、この攻撃は活発なハッカーグループTeamPCPによって仕掛けられました。**この組織は今年3月、AIオープンソースパッケージLiteLLMに対して類似の巣状サプライチェーン攻撃を行い、数百GBの機密データと50万以上の証明書が漏洩しました。*** **関連報道:****LiteLLMハッカー毒殺事件まとめ:暗号通貨ウォレットやクラウドキーの安全性をどう確認する?**現在、TeamPCPはTanStackを標的とし、攻撃後もGitHub上でオープンソースのMini Shai-Huludのマルウェアを公開しています。このウイルスは自己伝播能力を持ち、システムに潜入すると自動的にさまざまなパスワードやキーを盗み出します。TanStackのハッキング事件は5月11日に発生し、ハッカーはわずか6分で42のTanStack関連パッケージに84の悪意のあるバージョンをリリースし、3つのシステムの脆弱性と連鎖反応を利用して目的を達成しました。画像出典:StepSecurityStepSecurityによるTanStackハッカー事件の影響を受けた関連パッケージ整理TanStack毒殺ハッカー事件タイムラインまとめ-------------------筆者は分析レポートを読んで、TanStackハッカー事件の発生過程を簡単に整理しました。* **まず、**ハッカーはTanStackのコードリポジトリにブランチを作成し、その上にこっそりと悪意のあるコードを仕込みました。* **次に、**システムの自動テストプロセスのキャッシュ機構の脆弱性を利用。公式システムがハッカーの提出したコードをテストする際、悪意のあるファイルを含む一時保存データを保存します。公式のリリース作業中に、その感染したキャッシュデータを誤って読み込んでしまいます。* **最後に、**起動した悪意のあるコードはシステムのメモリを直接読み取り、リリース用の高権限安全証明書を正確に取得します。証明書を取得した後、ハッカーは通常のセキュリティ審査を回避し、悪意のある蠕虫を含むパッケージを公開リポジトリにアップロードします。これらの悪意のあるソフトウェアには最高レベルの公式セキュリティ認証マークも付いており、一般の開発者は危険性を外観から見分けることができません。知らずに感染したパッケージをダウンロード・インストールした開発者の背景では、Mini Shai-Huludが静かにバックグラウンドで起動します。クラウドサービスのAPIキーだけでなく、100以上の事前設定されたファイルパスも読み取り、**開発者がよく使うAIツールの設定ファイル、仮想プライベートネットワーク設定、ビットコインやイーサリアムなどの暗号通貨ウォレットの実体ファイルも含まれます。**事件発生後、StepSecurityのサイバーセキュリティ研究員Ashish Kurmiは20分以内に異常を察知し通報しました。**TanStackの公式チームは通知を受けて、緊急対応策を開始し、GitHub上のプッシュ権限を取り消して被害拡大を防ぎ、NPM公式に連絡してこれら84の悪意のあるバージョンを強制的に削除させました。**ハッカーはますます強力になり、防御はますます難しくなる-------------TanStackの事件は、開発者コミュニティや暗号通貨ユーザーにサイバーセキュリティの警鐘を鳴らし、AIコーディングツールの普及により、セキュリティに不慣れなVibe Coding初心者が罠に陥る可能性も高まっています。有名なハードウォレットLedgerの技術責任者Charles Guillemetは、これに対し、AIエコシステムを標的としたNPMサプライチェーン攻撃の最も巧妙な点は、これらの悪意のあるスクリプトが盗まれたGitHub証明書の取り消しを監視し続けることだと述べています。もしハッカーのシステムが、ユーザーが異常に気づき証明書の取り消しを試みた場合、悪意のあるプログラムは即座に報復行動を開始し、被害者のPC内のユーザーデータを抹消します。このような懲罰的な設計は、セキュリティ担当者や被害者の復旧・修復作業を妨げ、ハッカーにさらなる時間を与えてシステムの破壊と制御を深めることになります。**また、Mini Shai-Huludの**【オープンソース】**化も、NPMのサプライチェーン攻撃に対してコストが非常に低いことを証明しています。****彼は重い口調で、「我々は新たな時代に突入している。ハッカーの技術は非常に強力になっており、その防御は日々難しくなっている」と語っています。**

Claude Codeユーザー注意!TanStack NPMがハッキングされて毒入りパッケージに、毎週ダウンロード数は最大1270万回

有名なパッケージTanStackがTeamPCPハッカーによる侵入と毒殺攻撃を受け、多くのAI開発ツールと暗号通貨ウォレットに影響を及ぼしました。悪意のあるプログラムは機密証明書を盗むだけでなく、発見されると報復的にユーザーデータを削除し、サプライチェーン攻撃の脅威がますます深刻になっていることを浮き彫りにしています。

TanStack NPMが攻撃を受け、Claudeや暗号通貨ユーザーに影響

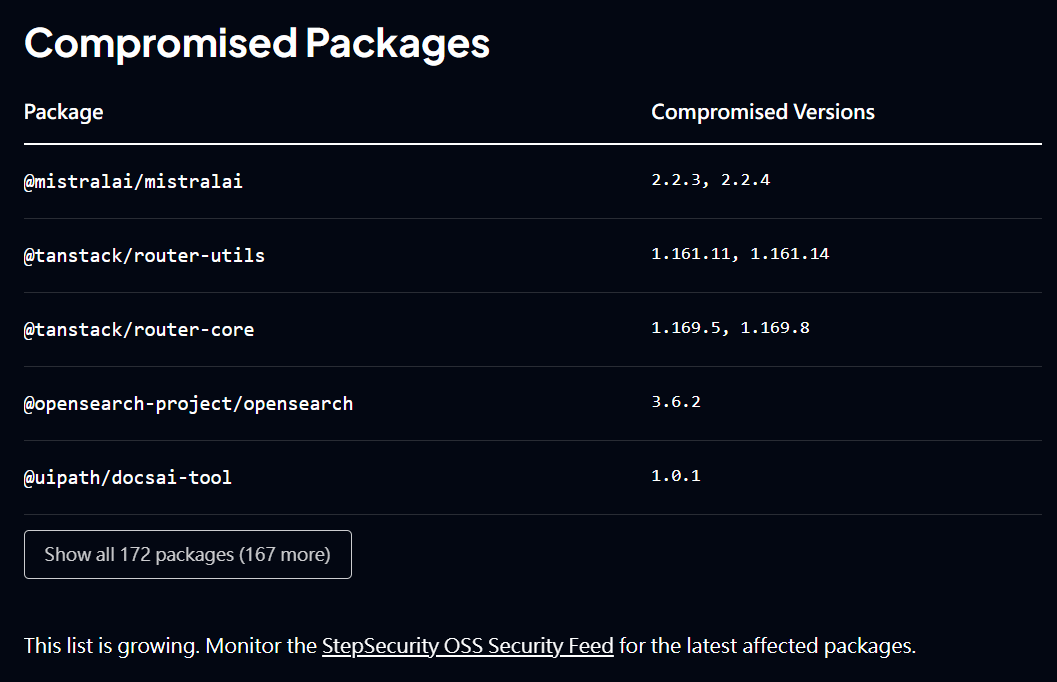

大規模なNPMサプライチェーン攻撃が再び登場!週あたり少なくとも1270万回のダウンロードがあるTanStack NPMパッケージは、ハッカー集団による侵入と毒殺攻撃を受けました。攻撃は最近のホットなAIエコシステムを標的とし、影響を受けた関連パッケージにはMistral AI、OpenSearch、Guardrails AIなどが含まれます。

ハッカー集団は、開発者がよく使うAIコーディング支援ツールに悪意のあるコードを仕込むことで、例えばClaude CodeやMicrosoftのVS Codeエディタ環境内で、ユーザーの機密証明書を盗み出すことを狙っています。その中には、開発者にとって非常に重要なGitHubアクセストークンも含まれています。

2026年5月11日に毒殺されたTanStack NPMバージョンをダウンロードした場合は、公式ガイドラインに従って、すぐにすべてのアカウントパスワードとクラウド証明書を変更してください。

ハッカー集団TeamPCPが6分以内に大量毒殺

StepSecurityの分析レポートによると、この攻撃は活発なハッカーグループTeamPCPによって仕掛けられました。この組織は今年3月、AIオープンソースパッケージLiteLLMに対して類似の巣状サプライチェーン攻撃を行い、数百GBの機密データと50万以上の証明書が漏洩しました。

現在、TeamPCPはTanStackを標的とし、攻撃後もGitHub上でオープンソースのMini Shai-Huludのマルウェアを公開しています。このウイルスは自己伝播能力を持ち、システムに潜入すると自動的にさまざまなパスワードやキーを盗み出します。

TanStackのハッキング事件は5月11日に発生し、ハッカーはわずか6分で42のTanStack関連パッケージに84の悪意のあるバージョンをリリースし、3つのシステムの脆弱性と連鎖反応を利用して目的を達成しました。

画像出典:StepSecurityStepSecurityによるTanStackハッカー事件の影響を受けた関連パッケージ整理

TanStack毒殺ハッカー事件タイムラインまとめ

筆者は分析レポートを読んで、TanStackハッカー事件の発生過程を簡単に整理しました。

知らずに感染したパッケージをダウンロード・インストールした開発者の背景では、Mini Shai-Huludが静かにバックグラウンドで起動します。クラウドサービスのAPIキーだけでなく、100以上の事前設定されたファイルパスも読み取り、開発者がよく使うAIツールの設定ファイル、仮想プライベートネットワーク設定、ビットコインやイーサリアムなどの暗号通貨ウォレットの実体ファイルも含まれます。

事件発生後、StepSecurityのサイバーセキュリティ研究員Ashish Kurmiは20分以内に異常を察知し通報しました。TanStackの公式チームは通知を受けて、緊急対応策を開始し、GitHub上のプッシュ権限を取り消して被害拡大を防ぎ、NPM公式に連絡してこれら84の悪意のあるバージョンを強制的に削除させました。

ハッカーはますます強力になり、防御はますます難しくなる

TanStackの事件は、開発者コミュニティや暗号通貨ユーザーにサイバーセキュリティの警鐘を鳴らし、AIコーディングツールの普及により、セキュリティに不慣れなVibe Coding初心者が罠に陥る可能性も高まっています。

有名なハードウォレットLedgerの技術責任者Charles Guillemetは、これに対し、AIエコシステムを標的としたNPMサプライチェーン攻撃の最も巧妙な点は、これらの悪意のあるスクリプトが盗まれたGitHub証明書の取り消しを監視し続けることだと述べています。

もしハッカーのシステムが、ユーザーが異常に気づき証明書の取り消しを試みた場合、悪意のあるプログラムは即座に報復行動を開始し、被害者のPC内のユーザーデータを抹消します。

このような懲罰的な設計は、セキュリティ担当者や被害者の復旧・修復作業を妨げ、ハッカーにさらなる時間を与えてシステムの破壊と制御を深めることになります。また、Mini Shai-Huludの【オープンソース】化も、NPMのサプライチェーン攻撃に対してコストが非常に低いことを証明しています。

彼は重い口調で、「我々は新たな時代に突入している。ハッカーの技術は非常に強力になっており、その防御は日々難しくなっている」と語っています。