eSIM 技術が実体カードに取って代わる速度を加速させている一方で、便利なリモート管理構造には複数のリスクが潜んでいる。研究により、越境ローミングにおいてデータが特定の司法管轄区に流れる問題が明らかになった。eSIM 技術の台頭と構造リスク---------------モバイル通信技術はデジタルトランスフォーメーションの深みへと進行し、従来の実体SIMカードは歴史の舞台から退きつつある。GSMA の予測によると、2028年までに世界のスマートフォンの50%が eSIM 技術に完全対応する見込みだ。この変革は、iPhone 14がアメリカ市場で「eSIMのみ」バージョンを発売したことでピークに達した。eSIM(組み込み型ユーザ識別モジュール)の核心的な利点はリモートSIMプロビジョニング(Remote SIM Provisioning, RSP)にあり、QRコードのスキャンやアプリのダウンロードだけで通信プランの切り替えが可能となる。しかし、その便利さの裏には深刻な構造的リスクが潜んでいる。ノースイースタン大学(Northeastern University)の研究報告は、eSIMの設計が従来のSIMカードのリスクを拡大させていることを指摘し、複雑なリモート管理プロセスと透明性の極めて低い第三者代理店の導入により、新たな攻撃面を開いていると述べている。身分認証は実体チップからデジタルワークフローへと移行し、ユーザの通信セキュリティに対するコントロール権は挑戦に直面している。データローミングの越境罠、データ流向と管轄権の露呈----------------------旅行用eSIM市場の詳細調査によると、ユーザーデータはしばしば知らぬ間に特定の外国の司法管轄区に流れていることが明らかになった。多くの旅行用eSIMサービスは「ホームルーティングローミング」(Home-Routed Roaming, HRR)構造を採用している。**つまり、ユーザーがアメリカにいて現地の通信ネットワークにアクセスしていても、すべてのネットワークトラフィック、ウェブ閲覧履歴、アプリ使用データは再パッケージ化され、そのeSIM提供者の「本国ネットワーク」に送信されて処理される。**実験により、ヨーロッパに本拠を置くHolaflyサービスを利用した場合でも、アメリカ国内にいても、データは中国移動(China Mobile Network)のインフラを経由し、携帯電話の外部公開IPの地理位置が中国とマークされることが証明された。図源:USENIX 各種eSIM提供者のIPアドレス、IP位置情報、ISPの詳細情報この仕組みは、外国の運営者にユーザーのオンライン活動を監視する権限を与えている。GDPRなどのプライバシー規制がデータ処理を制限している地域もあるが、越境ローミングの複雑な技術チェーンの中では規制の執行にはグレーゾーンが存在し、ユーザーは海外監視のリスクに直面する可能性がある。プライバシー裸奔?静かな通信と未承認の監視---------------**eSIM市場の参入障壁は非常に低く、多数の規制のないリセラー代理店が次々と出現している。研究者は代理店登録を通じて、メールアドレスとクレジットカードだけで極めて敏感なユーザーデータに簡単にアクセスできることを発見した。**Telnyx などのプラットフォームの代理店ダッシュボードでは、リセラーはリアルタイムでユーザーのeSIM有効化状況やデータ使用量を監視でき、基地局の位置情報に基づく端末の地理情報も取得可能だ。一部の代理店は「固定グローバルIPの割り当て」や「バイナリSMSの送信」権限を持ち、悪意の第三者がデバイスの防護を回避し、悪意のあるペイロードを送信したり、コマンド制御チャネルを構築したりする可能性がある。さらに、**sysmoEUICC1などの専門ハードウェア監視により、eSIMアクセスなどのサービスは背景で「能動的通信」(Proactive Communication)を開始していることが判明している。アプリの起動やユーザ操作なしに、eSIMはシンガポールや香港のサーバーと静かにデータ交換を行う。**このSIMアプリケーションツールボックス(STK)に基づく隠密活動は、ユーザのモバイル端末にデジタル脅威をもたらす。無効化された削除メカニズムからDoS攻撃まで----------------eSIMのライフサイクル管理は、デバイス、eUICCハードウェア、SM-DP+サーバ間の高度な同期を必要とする。実験データは、このデジタルフローが特定の状況下で非常に脆弱であることを示している。**最も典型的な脆弱性は「オフライン削除」状態にある。ユーザがネットワークに接続していない(Wi-Fiを無効にする、電波の死角にいるなど)状態でeSIM設定を削除すると、デバイスはリモートサーバに状態更新通知を送信できなくなる。**サーバ側はその設定を「インストール済み」と見なしたまま、ユーザが再度QRコードをスキャンしても、「再インストール」エラーにより失敗し、サービス妨害(DoS)状態となる。この技術的なデッドロックは、通常、通信事業者に連絡して手動で解除する必要がある。さらに、一部の供給者は、異常に大きな設定ファイルを保存容量の枯渇を狙ってインストールし、競合サービスのインストールを妨害することもある。規制当局は、電信事業者に多要素認証(MFA)の実施や、SIMスワッピング攻撃を防ぐための対策、そしてユーザの通信主権を守るための透明なデジタル管理基準の策定を求めるべきである。

便利には代償が伴う!eSIMの四大隠れた脆弱性を暴露:プライバシーの裸露、監視リスクが浮上

eSIM 技術が実体カードに取って代わる速度を加速させている一方で、便利なリモート管理構造には複数のリスクが潜んでいる。研究により、越境ローミングにおいてデータが特定の司法管轄区に流れる問題が明らかになった。

eSIM 技術の台頭と構造リスク

モバイル通信技術はデジタルトランスフォーメーションの深みへと進行し、従来の実体SIMカードは歴史の舞台から退きつつある。GSMA の予測によると、2028年までに世界のスマートフォンの50%が eSIM 技術に完全対応する見込みだ。

この変革は、iPhone 14がアメリカ市場で「eSIMのみ」バージョンを発売したことでピークに達した。eSIM(組み込み型ユーザ識別モジュール)の核心的な利点はリモートSIMプロビジョニング(Remote SIM Provisioning, RSP)にあり、QRコードのスキャンやアプリのダウンロードだけで通信プランの切り替えが可能となる。しかし、その便利さの裏には深刻な構造的リスクが潜んでいる。

ノースイースタン大学(Northeastern University)の研究報告は、eSIMの設計が従来のSIMカードのリスクを拡大させていることを指摘し、複雑なリモート管理プロセスと透明性の極めて低い第三者代理店の導入により、新たな攻撃面を開いていると述べている。身分認証は実体チップからデジタルワークフローへと移行し、ユーザの通信セキュリティに対するコントロール権は挑戦に直面している。

データローミングの越境罠、データ流向と管轄権の露呈

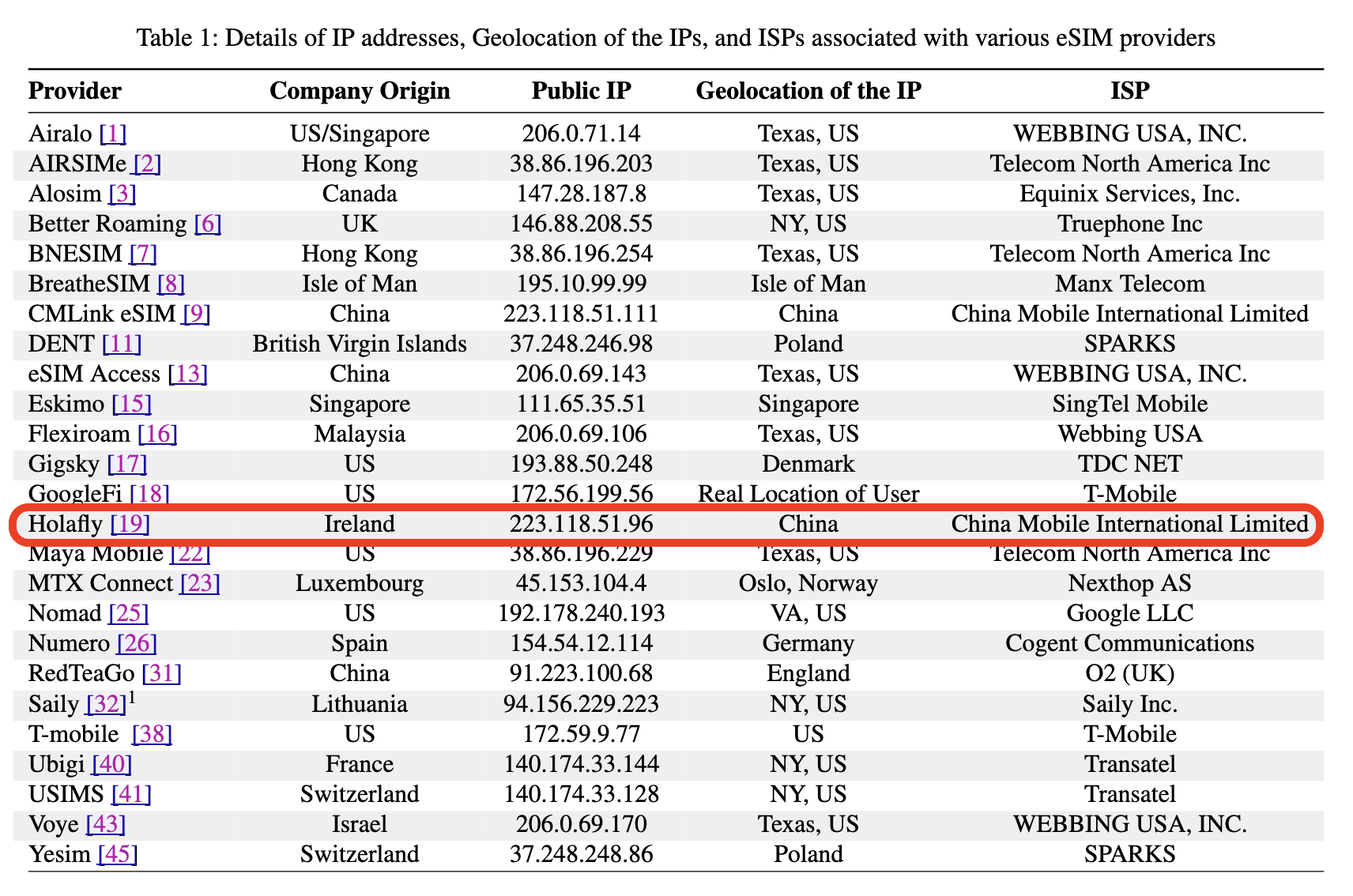

旅行用eSIM市場の詳細調査によると、ユーザーデータはしばしば知らぬ間に特定の外国の司法管轄区に流れていることが明らかになった。多くの旅行用eSIMサービスは「ホームルーティングローミング」(Home-Routed Roaming, HRR)構造を採用している。つまり、ユーザーがアメリカにいて現地の通信ネットワークにアクセスしていても、すべてのネットワークトラフィック、ウェブ閲覧履歴、アプリ使用データは再パッケージ化され、そのeSIM提供者の「本国ネットワーク」に送信されて処理される。

実験により、ヨーロッパに本拠を置くHolaflyサービスを利用した場合でも、アメリカ国内にいても、データは中国移動(China Mobile Network)のインフラを経由し、携帯電話の外部公開IPの地理位置が中国とマークされることが証明された。

図源:USENIX 各種eSIM提供者のIPアドレス、IP位置情報、ISPの詳細情報

この仕組みは、外国の運営者にユーザーのオンライン活動を監視する権限を与えている。GDPRなどのプライバシー規制がデータ処理を制限している地域もあるが、越境ローミングの複雑な技術チェーンの中では規制の執行にはグレーゾーンが存在し、ユーザーは海外監視のリスクに直面する可能性がある。

プライバシー裸奔?静かな通信と未承認の監視

eSIM市場の参入障壁は非常に低く、多数の規制のないリセラー代理店が次々と出現している。研究者は代理店登録を通じて、メールアドレスとクレジットカードだけで極めて敏感なユーザーデータに簡単にアクセスできることを発見した。

Telnyx などのプラットフォームの代理店ダッシュボードでは、リセラーはリアルタイムでユーザーのeSIM有効化状況やデータ使用量を監視でき、基地局の位置情報に基づく端末の地理情報も取得可能だ。一部の代理店は「固定グローバルIPの割り当て」や「バイナリSMSの送信」権限を持ち、悪意の第三者がデバイスの防護を回避し、悪意のあるペイロードを送信したり、コマンド制御チャネルを構築したりする可能性がある。

さらに、**sysmoEUICC1などの専門ハードウェア監視により、eSIMアクセスなどのサービスは背景で「能動的通信」(Proactive Communication)を開始していることが判明している。アプリの起動やユーザ操作なしに、eSIMはシンガポールや香港のサーバーと静かにデータ交換を行う。**このSIMアプリケーションツールボックス(STK)に基づく隠密活動は、ユーザのモバイル端末にデジタル脅威をもたらす。

無効化された削除メカニズムからDoS攻撃まで

eSIMのライフサイクル管理は、デバイス、eUICCハードウェア、SM-DP+サーバ間の高度な同期を必要とする。実験データは、このデジタルフローが特定の状況下で非常に脆弱であることを示している。

**最も典型的な脆弱性は「オフライン削除」状態にある。ユーザがネットワークに接続していない(Wi-Fiを無効にする、電波の死角にいるなど)状態でeSIM設定を削除すると、デバイスはリモートサーバに状態更新通知を送信できなくなる。**サーバ側はその設定を「インストール済み」と見なしたまま、ユーザが再度QRコードをスキャンしても、「再インストール」エラーにより失敗し、サービス妨害(DoS)状態となる。

この技術的なデッドロックは、通常、通信事業者に連絡して手動で解除する必要がある。さらに、一部の供給者は、異常に大きな設定ファイルを保存容量の枯渇を狙ってインストールし、競合サービスのインストールを妨害することもある。規制当局は、電信事業者に多要素認証(MFA)の実施や、SIMスワッピング攻撃を防ぐための対策、そしてユーザの通信主権を守るための透明なデジタル管理基準の策定を求めるべきである。