過去10年間、ハードウェアウォレットは暗号資産の安全性において重要なコンセンサスでしたが、オンチェーン取引がより頻繁になり、攻撃手法も複雑化するにつれて、この方案の限界も顕在化してきました。安全性の問題はもはや秘密鍵がオフラインで保存されているかどうかだけではなく、取引署名、ネットワーク連携、サプライチェーンの信頼性、そして将来的な量子コンピュータによる長期リスクも含まれます。次世代の暗号安全性は、「より安全なデバイスに依存する」から「より信頼性の高いシステムアーキテクチャに依存する」へと移行しています。一、ハードウェアウォレット:かつて最も信頼された安全策------------------暗号資産のセルフカストディ領域において、ハードウェアウォレットは長らく最も安全な選択肢と考えられてきました。LedgerやTrezorなどのブランドが代表するコールドストレージの理念は、多くの暗号ユーザーの共通認識となっています:**秘密鍵はオフラインのデバイスに保存され、取引は物理デバイスを通じて確認されるため、ハッカーがネットワークから直接資産にアクセスするのは困難。**長い間、この論理は成立していました。ネットワークに接続されていないデバイスは、ほとんどのリモート攻撃を防ぐことができました。初期の暗号ユーザーにとって、ハードウェアウォレットはシンプルで明快、感覚的に安全だと感じられるものでした。しかし、暗号資産の規模が拡大し、オンチェーン取引が増加するにつれ、攻撃手法も複雑化し始め、重要な問題が浮上しています:ハードウェアウォレットは依然として十分に安全なのか?これは現段階の主流方案に過ぎず、暗号安全の最終形態ではないのか?こうした背景の中、より多くのセキュリティ研究者が新たな方向性に注目し始めています:**隔離された暗号ウォレット、つまりシステムの隔離をより明確に行い秘密鍵と取引署名を保護する方法。**二、ハードウェアウォレットの再評価:安全の裏には信頼コストがある----------------------ハードウェアウォレットは非常に安全に見えますが、その安全性は多くの前提に基づいています。**まず、ユーザーはデバイスの製造者を信頼しなければならない。**例えば、ファームウェアは十分に安全か?サプライチェーンは改ざえられていないか?セキュリティチップは信頼できる監査を受けているか?これらの問題は一般ユーザーには独立して検証するのはほぼ不可能です。**次に、ファームウェアのアップデートもリスクを伴います。**ハードウェアウォレットは脆弱性修正や新機能追加のためにシステムを継続的に更新しますが、ユーザーはそのアップデートが完全に信頼できるかどうか判断しにくいです。多くの場合、ユーザーはメーカーを信じるしかありません。**さらに、物理デバイス自体にもリスクがあります。**紛失、盗難、押収、あるいは物理攻撃の対象となる可能性もあります。デバイス自体がハッキングされていなくても、ウォレット復元に使うニーモニックフレーズが新たなリスクとなることもあります。したがって、ハードウェアウォレットの問題は「安全でない」ことにあるのではなく、その安全性がデバイス、メーカー、サプライチェーンに依存している点にあります。分散化と信頼の低減を重視する業界にとって、この依存は見直しの対象となっています。三、ハードウェアウォレットの現実的な課題:取引時にネット接続デバイスに触れる必要がある-----------------------ハードウェアウォレットの最も核心的な安全性の約束は、秘密鍵がデバイスから離れないことです。しかし、実際の使用では、取引は最終的にブロックチェーンネットワークにブロードキャストされる必要があります。つまり、署名時にハードウェアウォレットはスマホやPC、その他のネット接続デバイスとやり取りを行います。USB、Bluetooth、QRコードなどを通じて、このやり取りには潜在的なリスクポイントが存在します。多くの攻撃は秘密鍵を直接盗む必要はありません。攻撃者は取引情報を書き換え、ユーザーに正常な取引に署名させているつもりにさせながら、実は悪意のある操作を許可させることもあります。また、悪意のあるコントラクトや偽サイト、クリップボードハイジャックなどを利用し、ユーザーが気付かないうちに危険な操作をさせることもあります。これもハードウェアウォレットの現実的な制約の一つです:**デバイスはオフラインにできても、ユーザーの取引プロセスは完全にオフラインにできない。**安全性をさらに高めたい場合は、より厳格なエアギャップデバイスを使うことも可能です。完全にネットから切り離し、QRコードなどの手段でデータをやり取りするデバイスです。ただし、この方式は操作が複雑になり、一般ユーザーが長期的に続けるのは難しいです。結局、多くの人は安全性と利便性のバランスを取る選択をします。したがって、業界はもう一つの可能性を模索し始めています:ユーザーが毎回正しく操作することに依存するのではなく、システム設計の段階で秘密鍵、署名、ネットワーク接続の部分をより明確に分離することです。四、隔離暗号ウォレット:リスクをシステム設計に隔離する--------------------隔離暗号ウォレットの核心的な考え方はシンプルです:**秘密鍵管理、取引署名、ネットワークブロードキャストをそれぞれ異なる環境に分離する。**簡単に言えば、秘密鍵と署名環境はできるだけオフラインに保ち、インターネットに直接触れさせない。ネットワーク部分は署名済みの取引をブロックチェーンに送るだけで、秘密鍵には触れさせない。この設計のメリットは、たとえネットワーク部分が攻撃されたとしても、**攻撃者は署名済みの取引データにしかアクセスできず、秘密鍵には直接アクセスできない。**ユーザーにとっては、最も重要な資産の鍵をより閉鎖的でアクセスしにくい環境に置くことに相当します。これが従来のハードウェアウォレットとの違いです。ハードウェアウォレットは特定のデバイスに依存しますが、隔離暗号ウォレットはシステム全体の構造設計を重視します。安全性は特定のハードウェアに依存するのではなく、鍵、署名、ネットワークの分離が実現されているかどうかにかかっています。これこそ「アーキテクチャ=安全」の意味です:安全性は単に安全なデバイスを買うことではなく、最初から危険な経路を遮断することにあります。五、ポスト量子安全:未来のリスクが現実の議論に----------------------現在の攻撃リスクに加え、もう一つ業界で重視されている問題は**量子計算**です。今日、多くの暗号システムは楕円曲線暗号やRSAなどの暗号アルゴリズムに依存していますが、これらは従来のコンピュータ環境では安全と考えられています。しかし、将来的に量子コンピュータの能力が十分に高まれば、これらのアルゴリズムは解読されるリスクがあります。これは遠い未来の問題のように思えますが、暗号学界はすでに事前準備を始めています。**米国国立標準技術研究所(NIST)は2024年に最初のポスト量子暗号標準を発表しています**。これにより、ポスト量子安全性は理論的議論から実用的な準備段階に入っています。暗号資産にとってこの問題は特に重要です。資産が一度リスクに晒されると、その影響は長期にわたる可能性があります。さらに注目すべきは、「今収集して将来解読する」攻撃手法です。攻撃者は今のデータを収集し、将来量子計算能力が成熟したときに解読を試みるのです。したがって、ポスト量子安全性は量子コンピュータが本格的に成熟するのを待つのではなく、早期に備えること自体が安全戦略の一部となっています。六、ハードウェアに依存しない安全モデル:単一デバイスへの依存を減らす--------------------隔離アーキテクチャの背後には、新たな安全思想があります。従来のハードウェアウォレットは、物理デバイスを通じてリスクを低減する方式です。秘密鍵をデバイス内に置き、ネットワークからのアクセスを難しくします。この方式は効果的で、市場でも実証済みです。しかし、「ハードウェアに依存しない安全モデル」は、さらに具体的なデバイス依存を減らすことを目指します。**攻撃経路自体を成立しにくくするシステム設計が可能かどうか**に焦点を当てているのです。この考え方にはいくつかの変化があります。第一に、ユーザーは特定のハードウェアメーカーに完全に依存しなくなる。第二に、安全性は特定のチップやデバイスに完全に結びつかなくなる。第三に、システム自体がオープンソース化され、コミュニティによる監査を受け入れることで、安全性の判断がより透明になる。これはハードウェアウォレットの価値を否定するものではありません。ハードウェアデバイスは依然として安全体系の重要なツールであり得ます。ただし、次世代の暗号安全インフラにおいては、唯一のコアではなく、全体の安全アーキテクチャの一部となる可能性があります。七、Lock.com:この方向性の早期探索者---------------------この分野において、Lock.comは隔離署名アーキテクチャとポスト量子安全性を明確に追求している比較的早期のプロジェクトの一つです。Lock.comはまだ早期アクセス段階であり、完全公開はされていません。**秘密鍵管理、オフライン署名、ポスト量子暗号のアイデアをハードウェアを使わないアーキテクチャに統合し、従来のハードウェア依存の信頼を減らすことを目指しています。**プロジェクトはまだ初期段階のため、多くの技術的詳細や製品機能は今後の改善待ちですが、その方向性は、今後のウォレット安全性は「デバイスの安全性だけでなく、システムアーキテクチャの明確さと隔離の徹底さ」にも依存するという新たな潮流を示しています。八、暗号インフラは単なるツールから完全なシステムへ---------------------ハードウェアウォレットの不在は孤立した現象ではありません。これは暗号インフラ全体のアップグレードの流れを反映しています。従来、ウォレット、通信、ストレージ、取引実行はそれぞれ異なる製品に分散していました。ユーザーはさまざまなツールを組み合わせ、操作リスクも自己責任でした。今後は、これらの機能がより包括的なインフラに統合される可能性があります。同時に、ユーザーの安全性に対する判断も変化しています。過去、多くの人はブランドやデバイスの評判に依存していましたが、今やコードのオープン性、システムの監査性、アーキテクチャの透明性に関心が移っています。つまり、安全性は「このブランドを信頼できる」から「このシステムを理解し検証できる」へと変わりつつあります。この流れの中で、Lock.comが示す方向性は、次世代の安全インフラの一つのイメージです:安全性は特定のデバイスやメーカーに依存せず、システムアーキテクチャに書き込まれるものになる。九、業界は新たな問いにシフトしている-----------暗号安全分野は大きな変化を迎えつつあります。過去、多くのユーザーが最も尋ねていたのは:**どのハードウェアウォレットを買うべきか?**しかし今や、より多くの人が問い始めているのは:**どの安全アーキテクチャを信頼すべきか?**この問いの変化は、安全性に対する理解が深まっていることを示しています。ハードウェアウォレットは過去10年、多くの資産を守ってきました。その価値は否定しません。しかし、攻撃手法の進化、量子計算リスクの議論、そして新たな隔離アーキテクチャの登場により、ハードウェアデバイスが最終的な答えであるかはもはや確信できません。次世代の暗号安全インフラは、物理的な単一デバイスへの依存を減らし、システム設計や鍵の隔離、より先進的な暗号技術に依存する方向へと進んでいます。この変革はすでに始まっています。

次世代の暗号セキュリティは、デバイスに依存せず、隔離アーキテクチャに依存しています

過去10年間、ハードウェアウォレットは暗号資産の安全性において重要なコンセンサスでしたが、オンチェーン取引がより頻繁になり、攻撃手法も複雑化するにつれて、この方案の限界も顕在化してきました。安全性の問題はもはや秘密鍵がオフラインで保存されているかどうかだけではなく、取引署名、ネットワーク連携、サプライチェーンの信頼性、そして将来的な量子コンピュータによる長期リスクも含まれます。次世代の暗号安全性は、「より安全なデバイスに依存する」から「より信頼性の高いシステムアーキテクチャに依存する」へと移行しています。

一、ハードウェアウォレット:かつて最も信頼された安全策

暗号資産のセルフカストディ領域において、ハードウェアウォレットは長らく最も安全な選択肢と考えられてきました。LedgerやTrezorなどのブランドが代表するコールドストレージの理念は、多くの暗号ユーザーの共通認識となっています:秘密鍵はオフラインのデバイスに保存され、取引は物理デバイスを通じて確認されるため、ハッカーがネットワークから直接資産にアクセスするのは困難。

長い間、この論理は成立していました。ネットワークに接続されていないデバイスは、ほとんどのリモート攻撃を防ぐことができました。初期の暗号ユーザーにとって、ハードウェアウォレットはシンプルで明快、感覚的に安全だと感じられるものでした。

しかし、暗号資産の規模が拡大し、オンチェーン取引が増加するにつれ、攻撃手法も複雑化し始め、重要な問題が浮上しています:ハードウェアウォレットは依然として十分に安全なのか?これは現段階の主流方案に過ぎず、暗号安全の最終形態ではないのか?

こうした背景の中、より多くのセキュリティ研究者が新たな方向性に注目し始めています:隔離された暗号ウォレット、つまりシステムの隔離をより明確に行い秘密鍵と取引署名を保護する方法。

二、ハードウェアウォレットの再評価:安全の裏には信頼コストがある

ハードウェアウォレットは非常に安全に見えますが、その安全性は多くの前提に基づいています。

**まず、ユーザーはデバイスの製造者を信頼しなければならない。**例えば、ファームウェアは十分に安全か?サプライチェーンは改ざえられていないか?セキュリティチップは信頼できる監査を受けているか?これらの問題は一般ユーザーには独立して検証するのはほぼ不可能です。

**次に、ファームウェアのアップデートもリスクを伴います。**ハードウェアウォレットは脆弱性修正や新機能追加のためにシステムを継続的に更新しますが、ユーザーはそのアップデートが完全に信頼できるかどうか判断しにくいです。多くの場合、ユーザーはメーカーを信じるしかありません。

**さらに、物理デバイス自体にもリスクがあります。**紛失、盗難、押収、あるいは物理攻撃の対象となる可能性もあります。デバイス自体がハッキングされていなくても、ウォレット復元に使うニーモニックフレーズが新たなリスクとなることもあります。

したがって、ハードウェアウォレットの問題は「安全でない」ことにあるのではなく、その安全性がデバイス、メーカー、サプライチェーンに依存している点にあります。分散化と信頼の低減を重視する業界にとって、この依存は見直しの対象となっています。

三、ハードウェアウォレットの現実的な課題:取引時にネット接続デバイスに触れる必要がある

ハードウェアウォレットの最も核心的な安全性の約束は、秘密鍵がデバイスから離れないことです。しかし、実際の使用では、取引は最終的にブロックチェーンネットワークにブロードキャストされる必要があります。

つまり、署名時にハードウェアウォレットはスマホやPC、その他のネット接続デバイスとやり取りを行います。USB、Bluetooth、QRコードなどを通じて、このやり取りには潜在的なリスクポイントが存在します。

多くの攻撃は秘密鍵を直接盗む必要はありません。攻撃者は取引情報を書き換え、ユーザーに正常な取引に署名させているつもりにさせながら、実は悪意のある操作を許可させることもあります。また、悪意のあるコントラクトや偽サイト、クリップボードハイジャックなどを利用し、ユーザーが気付かないうちに危険な操作をさせることもあります。

これもハードウェアウォレットの現実的な制約の一つです:デバイスはオフラインにできても、ユーザーの取引プロセスは完全にオフラインにできない。

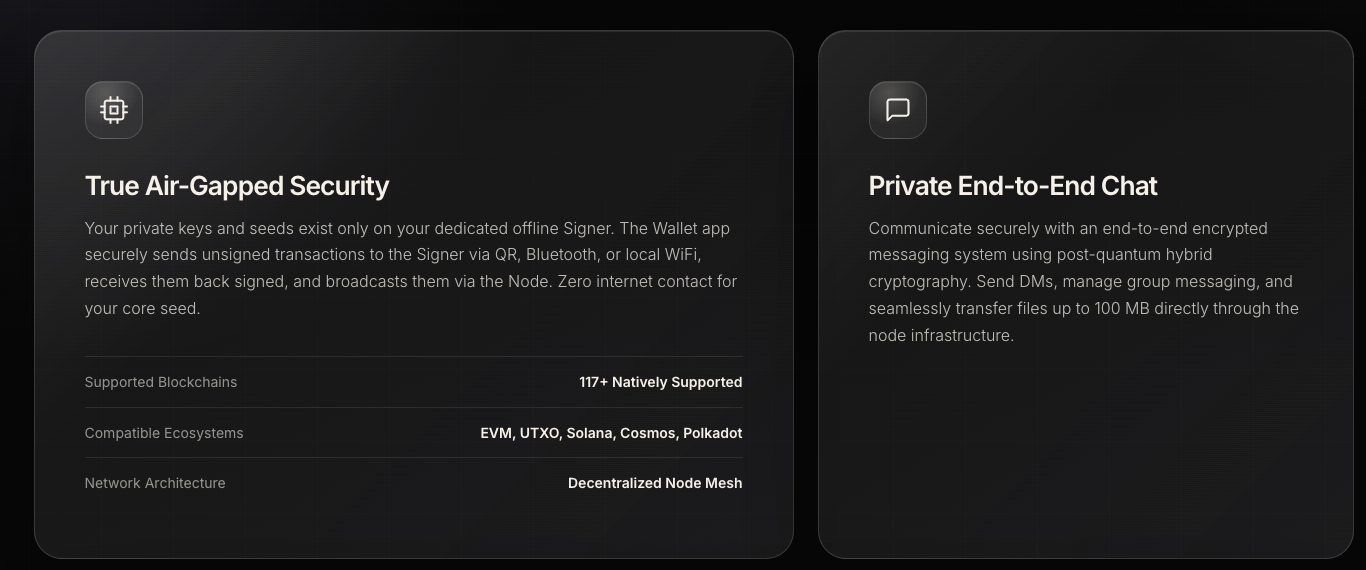

安全性をさらに高めたい場合は、より厳格なエアギャップデバイスを使うことも可能です。完全にネットから切り離し、QRコードなどの手段でデータをやり取りするデバイスです。ただし、この方式は操作が複雑になり、一般ユーザーが長期的に続けるのは難しいです。結局、多くの人は安全性と利便性のバランスを取る選択をします。

したがって、業界はもう一つの可能性を模索し始めています:ユーザーが毎回正しく操作することに依存するのではなく、システム設計の段階で秘密鍵、署名、ネットワーク接続の部分をより明確に分離することです。

四、隔離暗号ウォレット:リスクをシステム設計に隔離する

隔離暗号ウォレットの核心的な考え方はシンプルです:秘密鍵管理、取引署名、ネットワークブロードキャストをそれぞれ異なる環境に分離する。

簡単に言えば、秘密鍵と署名環境はできるだけオフラインに保ち、インターネットに直接触れさせない。ネットワーク部分は署名済みの取引をブロックチェーンに送るだけで、秘密鍵には触れさせない。

この設計のメリットは、たとえネットワーク部分が攻撃されたとしても、**攻撃者は署名済みの取引データにしかアクセスできず、秘密鍵には直接アクセスできない。**ユーザーにとっては、最も重要な資産の鍵をより閉鎖的でアクセスしにくい環境に置くことに相当します。

これが従来のハードウェアウォレットとの違いです。ハードウェアウォレットは特定のデバイスに依存しますが、隔離暗号ウォレットはシステム全体の構造設計を重視します。安全性は特定のハードウェアに依存するのではなく、鍵、署名、ネットワークの分離が実現されているかどうかにかかっています。

これこそ「アーキテクチャ=安全」の意味です:安全性は単に安全なデバイスを買うことではなく、最初から危険な経路を遮断することにあります。

五、ポスト量子安全:未来のリスクが現実の議論に

現在の攻撃リスクに加え、もう一つ業界で重視されている問題は量子計算です。

今日、多くの暗号システムは楕円曲線暗号やRSAなどの暗号アルゴリズムに依存していますが、これらは従来のコンピュータ環境では安全と考えられています。しかし、将来的に量子コンピュータの能力が十分に高まれば、これらのアルゴリズムは解読されるリスクがあります。

これは遠い未来の問題のように思えますが、暗号学界はすでに事前準備を始めています。米国国立標準技術研究所(NIST)は2024年に最初のポスト量子暗号標準を発表しています。これにより、ポスト量子安全性は理論的議論から実用的な準備段階に入っています。

暗号資産にとってこの問題は特に重要です。資産が一度リスクに晒されると、その影響は長期にわたる可能性があります。さらに注目すべきは、「今収集して将来解読する」攻撃手法です。攻撃者は今のデータを収集し、将来量子計算能力が成熟したときに解読を試みるのです。

したがって、ポスト量子安全性は量子コンピュータが本格的に成熟するのを待つのではなく、早期に備えること自体が安全戦略の一部となっています。

六、ハードウェアに依存しない安全モデル:単一デバイスへの依存を減らす

隔離アーキテクチャの背後には、新たな安全思想があります。

従来のハードウェアウォレットは、物理デバイスを通じてリスクを低減する方式です。秘密鍵をデバイス内に置き、ネットワークからのアクセスを難しくします。この方式は効果的で、市場でも実証済みです。

しかし、「ハードウェアに依存しない安全モデル」は、さらに具体的なデバイス依存を減らすことを目指します。攻撃経路自体を成立しにくくするシステム設計が可能かどうかに焦点を当てているのです。

この考え方にはいくつかの変化があります。

第一に、ユーザーは特定のハードウェアメーカーに完全に依存しなくなる。第二に、安全性は特定のチップやデバイスに完全に結びつかなくなる。第三に、システム自体がオープンソース化され、コミュニティによる監査を受け入れることで、安全性の判断がより透明になる。

これはハードウェアウォレットの価値を否定するものではありません。ハードウェアデバイスは依然として安全体系の重要なツールであり得ます。ただし、次世代の暗号安全インフラにおいては、唯一のコアではなく、全体の安全アーキテクチャの一部となる可能性があります。

七、Lock.com:この方向性の早期探索者

この分野において、Lock.comは隔離署名アーキテクチャとポスト量子安全性を明確に追求している比較的早期のプロジェクトの一つです。

Lock.comはまだ早期アクセス段階であり、完全公開はされていません。秘密鍵管理、オフライン署名、ポスト量子暗号のアイデアをハードウェアを使わないアーキテクチャに統合し、従来のハードウェア依存の信頼を減らすことを目指しています。

プロジェクトはまだ初期段階のため、多くの技術的詳細や製品機能は今後の改善待ちですが、その方向性は、今後のウォレット安全性は「デバイスの安全性だけでなく、システムアーキテクチャの明確さと隔離の徹底さ」にも依存するという新たな潮流を示しています。

八、暗号インフラは単なるツールから完全なシステムへ

ハードウェアウォレットの不在は孤立した現象ではありません。これは暗号インフラ全体のアップグレードの流れを反映しています。

従来、ウォレット、通信、ストレージ、取引実行はそれぞれ異なる製品に分散していました。ユーザーはさまざまなツールを組み合わせ、操作リスクも自己責任でした。今後は、これらの機能がより包括的なインフラに統合される可能性があります。

同時に、ユーザーの安全性に対する判断も変化しています。過去、多くの人はブランドやデバイスの評判に依存していましたが、今やコードのオープン性、システムの監査性、アーキテクチャの透明性に関心が移っています。

つまり、安全性は「このブランドを信頼できる」から「このシステムを理解し検証できる」へと変わりつつあります。

この流れの中で、Lock.comが示す方向性は、次世代の安全インフラの一つのイメージです:安全性は特定のデバイスやメーカーに依存せず、システムアーキテクチャに書き込まれるものになる。

九、業界は新たな問いにシフトしている

暗号安全分野は大きな変化を迎えつつあります。

過去、多くのユーザーが最も尋ねていたのは:どのハードウェアウォレットを買うべきか?

しかし今や、より多くの人が問い始めているのは:どの安全アーキテクチャを信頼すべきか?

この問いの変化は、安全性に対する理解が深まっていることを示しています。ハードウェアウォレットは過去10年、多くの資産を守ってきました。その価値は否定しません。しかし、攻撃手法の進化、量子計算リスクの議論、そして新たな隔離アーキテクチャの登場により、ハードウェアデバイスが最終的な答えであるかはもはや確信できません。

次世代の暗号安全インフラは、物理的な単一デバイスへの依存を減らし、システム設計や鍵の隔離、より先進的な暗号技術に依存する方向へと進んでいます。

この変革はすでに始まっています。