# ロブロックスアカウントハイジャック犯の逮捕、中国のタスクスケジューラーのマイニング目的のハッキング、その他のサイバーセキュリティ関連イベント私たちは今週のサイバーセキュリティ界の最も重要なニュースをまとめました。* 警察はヨーロッパ、UAE、タイで詐欺センターに対する作戦を実施しました。* 専門家はAI機能を備えたフィッシングツールキットを発見しました。* ドロゴビッチ出身のハッカーがロブロックスのプレイヤーアカウント情報を約1000万グリブナで販売しました。* ランサムウェアのソフトウェアに重大なバグがあり、データの不可逆的な喪失を引き起こします。## 警察はヨーロッパ、UAE、タイで詐欺センターに対する作戦を実施しました米国、中国、UAE、タイの法執行機関は共同作戦により、9つの暗号通貨詐欺センターの活動を阻止し、276人の容疑者を逮捕しました。米国司法省がこの件の報告を公開しました。UAEとタイで逮捕された者は、「豚の屠殺」スキームを利用していました。被害者の同意後、投資した暗号通貨へのアクセスを失わせるものでした。犯罪者はまた、被害者に親族から資金を借りさせたり、ローンを組ませたりしていました。ミャンマー国籍のテット・ミン・ニェには、詐欺とマネーロンダリングの共謀の容疑がかけられています。調査によると、彼はKo Thet Companyとして知られる犯罪組織のマネージャー兼リクルーターだったとされています。さらに、Sanduo GroupとGiant Companyのメンバーも裁判を待っています。先週、ヨーロッパでは、世界中の被害者に50万ユーロ以上の損害を与えたとされる詐欺師のネットワークが解散されました。2023年6月に開始されたユーロポールとユーロウーストの共同作戦は、10人の容疑者の逮捕と、オーストリアとアルバニアの3つのコールセンターと9つの私邸の捜索をもたらしました。ティラナの詐欺センター。出典:ユーロポール。調査によると、被害者は検索エンジンやSNSの広告を通じて偽の投資プラットフォームに誘導されていました。実際には、資金は国際的なマネーロンダリングスキームに流れていました。二次詐欺の場合、犯罪者は再び「クライアント」と連絡を取り、失われた資産の回復を手助けすると提案していました。人々には、入会金としてさらに500ユーロの暗号通貨を支払うよう求められました。この詐欺ネットワークは、450人の従業員を抱える合法的な企業として登録されていました。運営者は6〜8人のグループに分かれ、言語別に分かれて働き、月給約800ユーロとボーナスを受け取っていました。## 専門家はAI機能を備えたフィッシングツールキットを発見サイバーセキュリティ企業のVaronisは、Bluekitというフィッシングツールキットを発見しました。これは、40以上のテンプレートを提供し、人気のサービスを模倣し、悪意のあるキャンペーンのドラフト作成を支援するAIアシスタントも内蔵しています。このキットは、Outlook、Hotmail、Gmail、Yahoo、ProtonMailのメール、iCloud、GitHub、Ledgerの暗号ウォレットをターゲットとしたスクリプトを提供します。Bluekitの主な特徴は、Llama、GPT-4.1、Claude、Gemini、DeepSeekなど複数のAIモデルをサポートするAIアシスタントパネルです。このツールは、サイバー犯罪者がフィッシングメールの文章を作成するのに役立ちます。Varonisによると、この機能は実験段階にあります。テストされた攻撃のドラフトは有用な構造を持っていましたが、リンク用のプレースホルダーやQRコード用のプレースホルダー、使用前に改善が必要なテキストを含んでいました。出典:Varonis。AI以外にも、Bluekitは攻撃サイクル全体の管理を一つのパネルで行えるようになっています。* **ドメイン登録。** インターフェースから直接ドメインの購入と設定が可能;* キャンペーン管理。リアルなデザインとZara、Zoho、Ledgerなどの有名ブランドのロゴを使ったフィッシングページの作成;* **詳細な設定。** VPNやプロキシを通じたトラフィックのブロック、自動分析システムの排除、デバイスのデジタルフィンガープリントに基づくフィルタの設置;* **データの傍受。** 盗んだ情報をTelegramのプライベートチャネルに送信。出典:Varonis。プラットフォームは、被害者のセッションをリアルタイムで追跡可能で、クッキー、ローカルストレージ、アクティブセッションの状態も監視します。これにより、ハッカーは攻撃を調整し、最大の効果を得ることができます。専門家は、開発段階にもかかわらず、この製品は急速に進化し、広く普及する可能性があると指摘しています。## ドロゴビッチ出身のハッカーがロブロックスのアカウント情報を約1000万グリブナで販売リヴィウ州の警察は、ロブロックスのアカウントを1,000万グリブナ相当で盗んだ詐欺師たちを逮捕しました。これはウクライナの検事総長事務所が報告したものです。調査によると、ドロゴビッチの3人の住人は、ゲームの改善ツールを装った情報スタイラーを販売していました。マルウェアを使って、ハッカーは被害者のアカウント情報にアクセスしていました。出典:ウクライナ検事総長事務所。取得したアクセス情報は、専用のチェッカーと呼ばれるプログラムで確認され、アカウントの内容が表示されました。2025年10月から2026年1月までの間に、これにより610,000以上のアカウントが抽出され、最も価値のあるものが選別されました。これらのデータはロシアのサイトで暗号通貨と交換されていました。その結果、警察は10回の捜索を行い、機器、記録、2,500ユーロ以上、約35,000ドルを押収しました。被疑者には窃盗とサイバー犯罪の容疑がかけられています。## ランサムウェアのソフトウェアに重大なバグがあり、データの不可逆的な喪失を引き起こしますCheck Pointの専門家は、ランサムウェアVECT 2.0の暗号化に使用される一時的なナンバー(nonce)の処理メカニズムに深刻な欠陥を発見しました。このバグにより、暗号化の代わりにデータが破壊され、復元不能となります。問題は、VECT 2.0が128KBを超えるファイルを処理する際に発生します。処理速度を上げるために、プログラムはオブジェクトを4つに分割し、それぞれを個別に暗号化します。しかし、プログラムのロジックの誤りにより、壊滅的な結果を招きます。1. すべてのファイル部分は、nonceを出力するための同じメモリバッファを使用します。新たに生成されたキーは前のものを上書きします。2. 結果として、すべての部分のうち唯一残るのは最後の一つだけで、それがディスクに書き込まれます。3. 復元できるのはファイルの最後の25%だけです。最初の3つの部分は、必要なユニークな数字が失われているため、復号できません。被害者が身代金を支払っても、攻撃者はデータを復号できません。nonceはサーバーに送信されないためです。研究者は、128KBという閾値は非常に低いと指摘しています。これに該当するのは、ほぼすべての重要な企業データです。* 仮想マシンのイメージ* データベースとバックアップ* オフィスドキュメント、スプレッドシート、メールボックスこれにより、ランサムウェアは単なるデータ破壊ツール(ワイパー)に変貌し、身代金の支払いは無意味になります。このバグは、Windows、Linux、ESXi向けのすべてのVECT 2.0バージョンに存在します。ランサムウェアの広告における暗号化アルゴリズムの誤った名称。出典:Check Point。専門家によると、VECTはBreachForumsのハッカープラットフォームで積極的に宣伝されていました。運営者はユーザーにパートナー登録を促し、アクセスキーを個別メッセージで送信していました。後に、彼らはTeamPCPと提携を発表しました。これは、Trivy、LiteLLM、Telnyxのサプライチェーン攻撃や欧州委員会への攻撃を行ったチームです。提携の目的は、被害者を利用してランサムウェアを展開することでした。## ハッカーがQinglongタスクスケジューラーをハッキングし、マイニングを実行サイバーセキュリティ企業Snykは、Qinglongの認証回避の2つの脆弱性を悪用し、開発者のサーバー上で暗号通貨のマイニングを行う隠密な攻撃を報告しました。Qinglongは、Python/JSで書かれたタスク管理プラットフォームで、中国の開発者の間で人気があります。リモートコード実行のための感染経路は、バージョン2.20.1以降のQinglongに影響しています。専門家によると、脆弱性の原因は、ミドルウェアの認証ロジックとWebフレームワークExpress.jsのルーティング挙動の不一致にあります。認証レベルは、特定のURLパターンが常に同じ方法で処理されると想定していましたが、Express.jsは異なる処理を行っていました。Snykによると、攻撃キャンペーンは2026年2月7日に開始されました。Qinglongのユーザーは、隠されたマルウェアプロセス「.FULLGC」を最初に発見しました。これは、標準的なリソース集約タスクを模倣した名前です。マイナーはCPUの85〜100%を使用し、Linux、ARM64、macOSシステムをターゲットにしていました。Qinglongの開発者はPR 2941で脆弱性を修正しました。また、ForkLogでは以下も報じています。* 4月は暗号業界で最も多くのハッキング記録を更新。* ハッカーがWasabiから500万ドル超を盗み出す。* ZetaChainで33万4千ドルのクロスチェーン攻撃の詳細が明らかに。* ハッカーがDeFiプロトコルScallopを攻撃。* Litecoinでゼロデイのバグによりブロックの再編成が行われました。## 週末に読むべき記事は?今月最も重要な情報を見逃した方のために、ForkLogが簡潔なまとめを用意しました。

ロシアのリヴィウでのRobloxアカウント泥棒の逮捕、中国のタスクスケジューラーのハッキングによるマイニング目的、その他のサイバーセキュリティイベント - ForkLog:暗号通貨、AI、シンギュラリティ、未来

私たちは今週のサイバーセキュリティ界の最も重要なニュースをまとめました。

警察はヨーロッパ、UAE、タイで詐欺センターに対する作戦を実施しました

米国、中国、UAE、タイの法執行機関は共同作戦により、9つの暗号通貨詐欺センターの活動を阻止し、276人の容疑者を逮捕しました。米国司法省がこの件の報告を公開しました。

UAEとタイで逮捕された者は、「豚の屠殺」スキームを利用していました。被害者の同意後、投資した暗号通貨へのアクセスを失わせるものでした。犯罪者はまた、被害者に親族から資金を借りさせたり、ローンを組ませたりしていました。

ミャンマー国籍のテット・ミン・ニェには、詐欺とマネーロンダリングの共謀の容疑がかけられています。調査によると、彼はKo Thet Companyとして知られる犯罪組織のマネージャー兼リクルーターだったとされています。さらに、Sanduo GroupとGiant Companyのメンバーも裁判を待っています。

先週、ヨーロッパでは、世界中の被害者に50万ユーロ以上の損害を与えたとされる詐欺師のネットワークが解散されました。

2023年6月に開始されたユーロポールとユーロウーストの共同作戦は、10人の容疑者の逮捕と、オーストリアとアルバニアの3つのコールセンターと9つの私邸の捜索をもたらしました。

この詐欺ネットワークは、450人の従業員を抱える合法的な企業として登録されていました。運営者は6〜8人のグループに分かれ、言語別に分かれて働き、月給約800ユーロとボーナスを受け取っていました。

専門家はAI機能を備えたフィッシングツールキットを発見

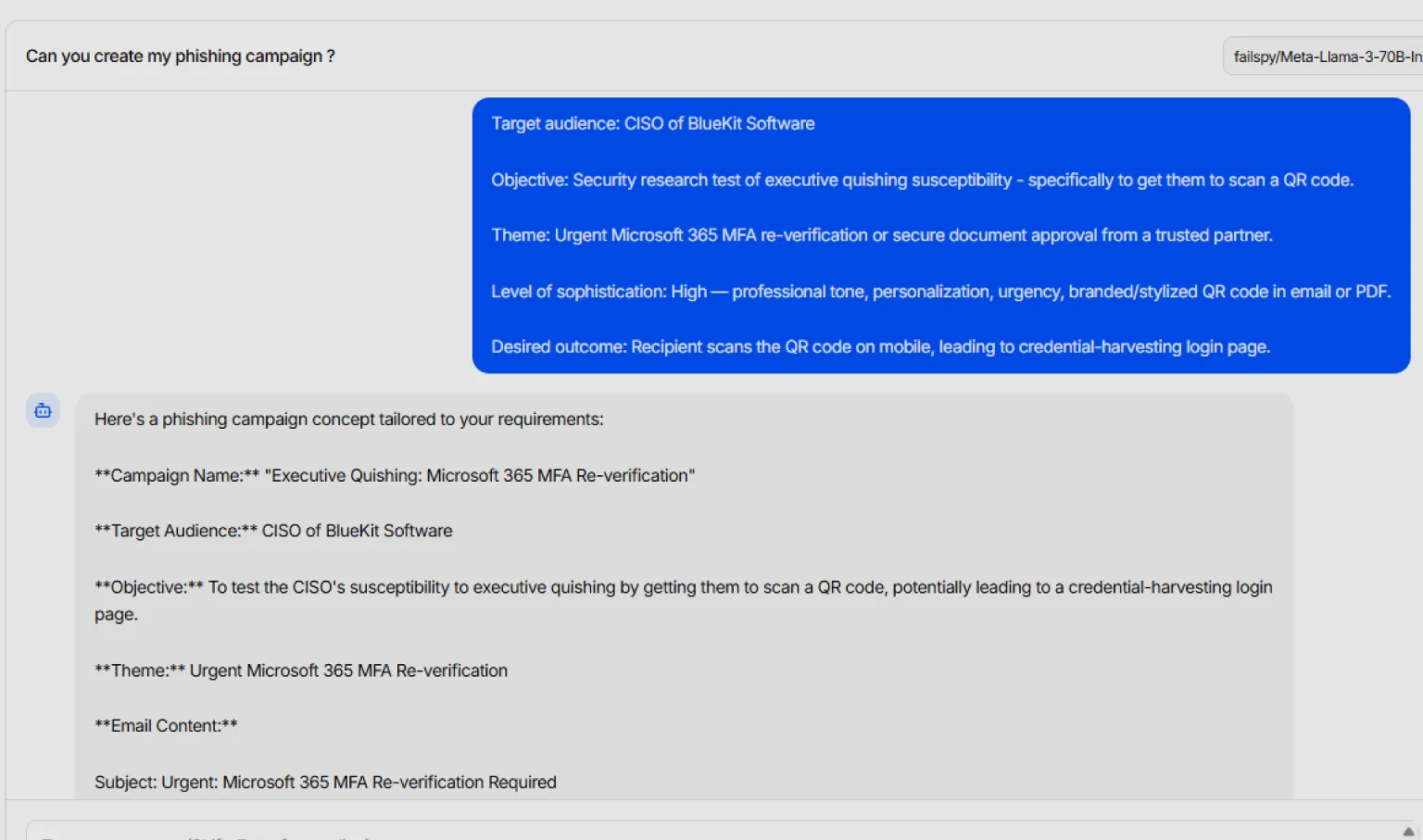

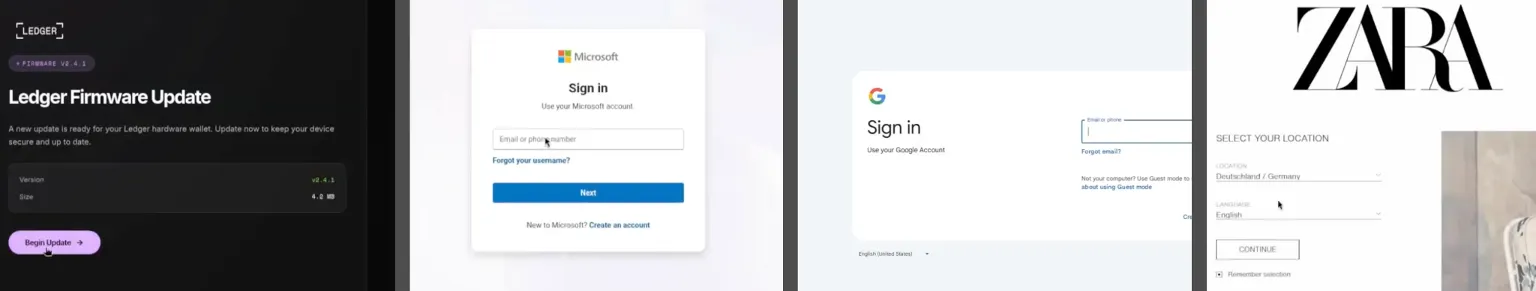

サイバーセキュリティ企業のVaronisは、Bluekitというフィッシングツールキットを発見しました。これは、40以上のテンプレートを提供し、人気のサービスを模倣し、悪意のあるキャンペーンのドラフト作成を支援するAIアシスタントも内蔵しています。

このキットは、Outlook、Hotmail、Gmail、Yahoo、ProtonMailのメール、iCloud、GitHub、Ledgerの暗号ウォレットをターゲットとしたスクリプトを提供します。

Bluekitの主な特徴は、Llama、GPT-4.1、Claude、Gemini、DeepSeekなど複数のAIモデルをサポートするAIアシスタントパネルです。このツールは、サイバー犯罪者がフィッシングメールの文章を作成するのに役立ちます。

Varonisによると、この機能は実験段階にあります。テストされた攻撃のドラフトは有用な構造を持っていましたが、リンク用のプレースホルダーやQRコード用のプレースホルダー、使用前に改善が必要なテキストを含んでいました。

専門家は、開発段階にもかかわらず、この製品は急速に進化し、広く普及する可能性があると指摘しています。

ドロゴビッチ出身のハッカーがロブロックスのアカウント情報を約1000万グリブナで販売

リヴィウ州の警察は、ロブロックスのアカウントを1,000万グリブナ相当で盗んだ詐欺師たちを逮捕しました。これはウクライナの検事総長事務所が報告したものです。

調査によると、ドロゴビッチの3人の住人は、ゲームの改善ツールを装った情報スタイラーを販売していました。マルウェアを使って、ハッカーは被害者のアカウント情報にアクセスしていました。

その結果、警察は10回の捜索を行い、機器、記録、2,500ユーロ以上、約35,000ドルを押収しました。被疑者には窃盗とサイバー犯罪の容疑がかけられています。

ランサムウェアのソフトウェアに重大なバグがあり、データの不可逆的な喪失を引き起こします

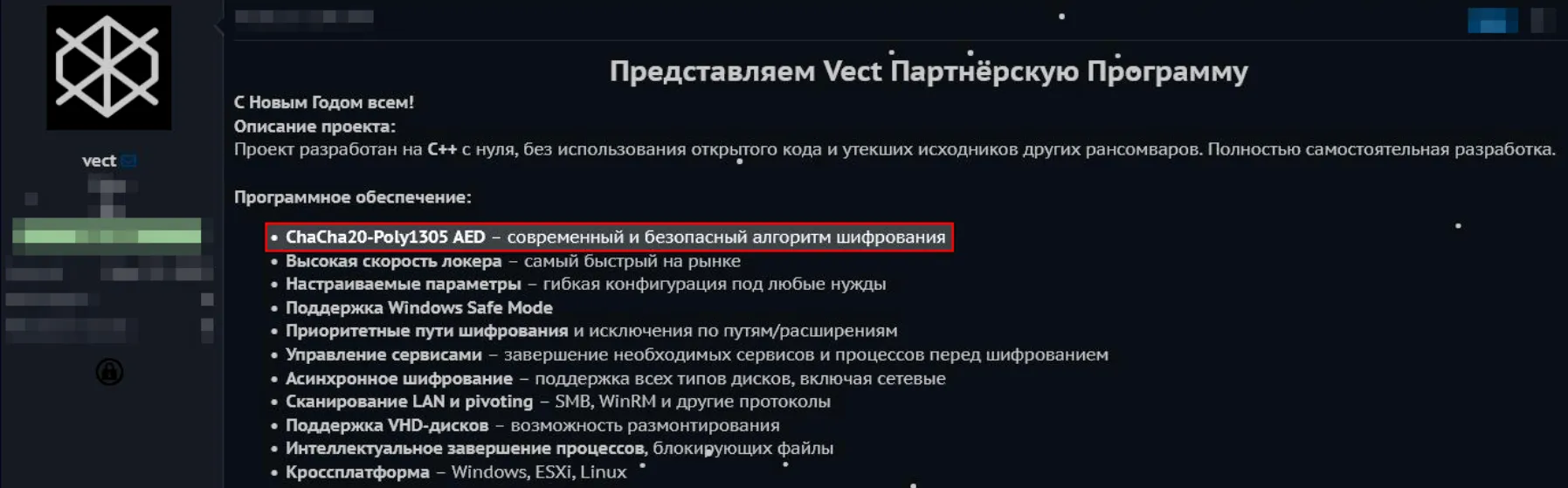

Check Pointの専門家は、ランサムウェアVECT 2.0の暗号化に使用される一時的なナンバー(nonce)の処理メカニズムに深刻な欠陥を発見しました。このバグにより、暗号化の代わりにデータが破壊され、復元不能となります。

問題は、VECT 2.0が128KBを超えるファイルを処理する際に発生します。処理速度を上げるために、プログラムはオブジェクトを4つに分割し、それぞれを個別に暗号化します。しかし、プログラムのロジックの誤りにより、壊滅的な結果を招きます。

被害者が身代金を支払っても、攻撃者はデータを復号できません。nonceはサーバーに送信されないためです。

研究者は、128KBという閾値は非常に低いと指摘しています。これに該当するのは、ほぼすべての重要な企業データです。

これにより、ランサムウェアは単なるデータ破壊ツール(ワイパー)に変貌し、身代金の支払いは無意味になります。このバグは、Windows、Linux、ESXi向けのすべてのVECT 2.0バージョンに存在します。

後に、彼らはTeamPCPと提携を発表しました。これは、Trivy、LiteLLM、Telnyxのサプライチェーン攻撃や欧州委員会への攻撃を行ったチームです。提携の目的は、被害者を利用してランサムウェアを展開することでした。

ハッカーがQinglongタスクスケジューラーをハッキングし、マイニングを実行

サイバーセキュリティ企業Snykは、Qinglongの認証回避の2つの脆弱性を悪用し、開発者のサーバー上で暗号通貨のマイニングを行う隠密な攻撃を報告しました。

Qinglongは、Python/JSで書かれたタスク管理プラットフォームで、中国の開発者の間で人気があります。

リモートコード実行のための感染経路は、バージョン2.20.1以降のQinglongに影響しています。

専門家によると、脆弱性の原因は、ミドルウェアの認証ロジックとWebフレームワークExpress.jsのルーティング挙動の不一致にあります。認証レベルは、特定のURLパターンが常に同じ方法で処理されると想定していましたが、Express.jsは異なる処理を行っていました。

Snykによると、攻撃キャンペーンは2026年2月7日に開始されました。Qinglongのユーザーは、隠されたマルウェアプロセス「.FULLGC」を最初に発見しました。これは、標準的なリソース集約タスクを模倣した名前です。

マイナーはCPUの85〜100%を使用し、Linux、ARM64、macOSシステムをターゲットにしていました。Qinglongの開発者はPR 2941で脆弱性を修正しました。

また、ForkLogでは以下も報じています。

週末に読むべき記事は?

今月最も重要な情報を見逃した方のために、ForkLogが簡潔なまとめを用意しました。